SSL復号の policy 対象となるトラフィックを定義するために復 SSL 号を設定する場合は、次の 2 種類のタイプ/モードを選択する必要があります。

- SSL フォワード プロキシ

- SSL 検査を受信します。

この資料では、2 つのモードの違いについて説明します。

フォワード プロキシ

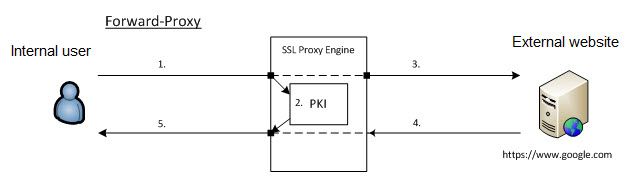

SSL 内部ユーザーが外部サイトにアクセスすることを示す転送プロキシ SSL 。

SSL 内部ユーザーが外部サイトにアクセスすることを示す転送プロキシ SSL 。

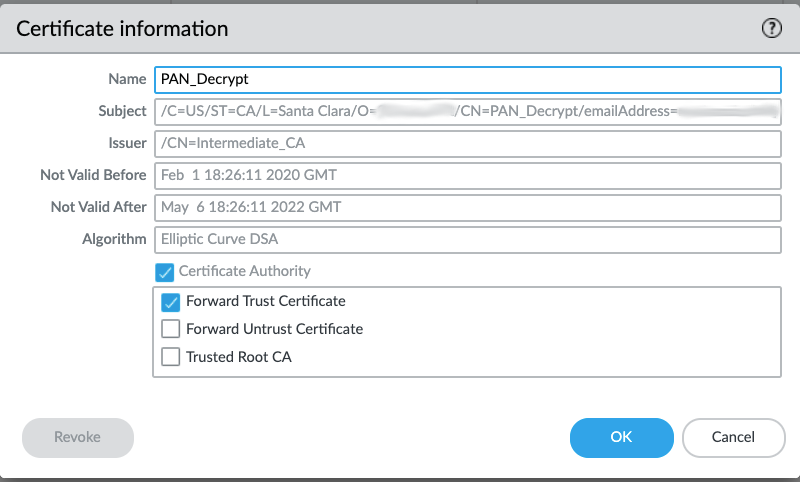

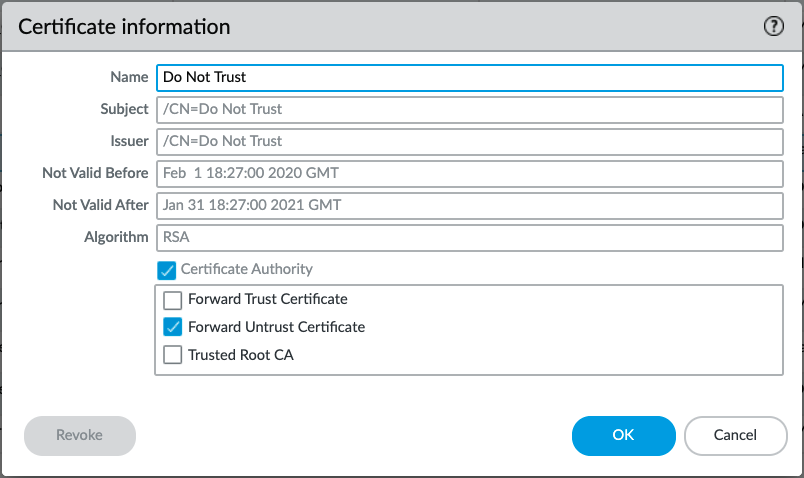

フォワード プロキシモードでは、 PAN-OS SSL に一致し、アクセスされた の policy MITM 新しい証明書を生成する プロキシ ( ) として動作するトラフィックをインターセプト URL します。 この新しい証明書は、 を使用 SSL してクライアント アクセス Web サイトにハンドシェイク中に表示されます SSL 。 この証明書は、自己署名 CA 証明書または次のように指定された別の証明書で署名されます。

注: サード パーティが発行した証明書を使用する場合は、証明書である必要 CA があり、 AND

A サーバー証明書の署名者が信頼されていない場合にクライアントに提示するために、公開秘密キー (キー ペア) をインポートする必要があります。

注: 同じ証明書が[信頼証明書の転送]フラグと[信頼されていない証明書の転送]フラグの両方を有効にして構成されている場合、 firewall サーバーに信頼すべきでない無効な証明書が提示された場合でも、その背後にあるクライアントには常に信頼できる証明書が提示されるため、セキュリティ上のリスクになります。

- 内部ユーザーは https を使用して www.google.com に連絡しようとしています。 トラフィックは復号化に一致 policy しています。

- このトラフィックはプロキシ エンジンによって処理 SSL され 、www.google.com の証明書は内部 PKI (証明書によって署名) によって生成されます CA 。

- PAN-OS トラフィックをプロキシし SSL SSL 、Web サーバーとの新しい接続を設定しています。

- Web サーバーはデバイスとのハンドシェイクを開始 PAN-OS しています。

- PAN-OS デバイスは、サーバー SSL Hello メッセージで生成された証明書を提示するクライアントとのハンドシェイクを完了しています。

検査を受信します。

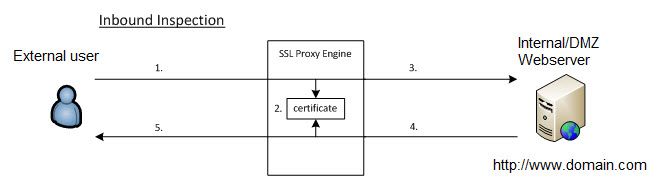

外部ユーザーが Web サーバーに内部または DMZ .

外部ユーザーが Web サーバーに内部または DMZ .

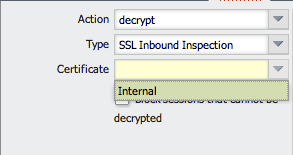

インバウンドインスペクションモードでは、次 PAN-OS SSL のように policy PAN-OS SSL SSL 、ハンドシェイクを盗聴し、復号で設定された関連付けられた証明書(キーペア)を使用して、このトラフィックを「オンザフライ」で復号化しようとするトラフィックを policy 持つプロキシとして機能しません。

注: この復号化モードは、ターゲットの Web サーバー証明書を制御して、パロアルトネットワークスデバイス上でキーペアをインポートできるようにする場合にのみ機能します。 そのため、この復号化モードは SSL 、内部 Web サーバーへの受信トラフィックを復号化するためによく使用されます。

- 外部クライアントは、https を使用して内部サイト www.domain.com を手に入れようとしています。 トラフィックは復号化に一致 policy しています。

- SSLプロキシエンジンは、 SSL 関連付けられたキーペアでセッションを盗聴し始めています。

- SSL 要求はプロキシされずに Web サーバーに送信されます。

- PAN-OS は、ハンドシェイク中に Server-Hello メッセージを検査し、両方の証明書 (サーバーによって送信され、2 で使用) が一致しているかどうかを確認します。

- 一致、復号化は、セッションの残りの部分に成功します。それ以外の場合、復号化は失敗している (専用のグローバル カウンターが発生します)。

また見なさい

SSL 復号化リソースリスト

SSL復号化リソースリストには、復号化のみを扱う記事の長いリスト SSL があります。

所有者: nbilly