Unterschied zwischen SSL Forward-Proxy und Inbound Inspection Decryption Mode

Resolution

Beim Konfigurieren der SSL Entschlüsselung, um Datenverkehr zu definieren, der für die policy SSL Entschlüsselung in Frage kommt, müssen Sie zwischen zwei verschiedenen Typen/Modi wählen:

- SSL Vorwärts-Proxy

- SSL Eingehende Prüfung

Dieser Artikel erläutert den Unterschied zwischen den beiden Modi.

Vorwärts-Proxy

SSL Weiterleitungsproxy, der einen internen Benutzer anzeigt, der zu einer externen SSL Website geht.

Im Forward-Proxy-Modus PAN-OS wird der Datenverkehr abgefangen, der mit dem entspricht und als Proxy ( ) fungiert und ein neues Zertifikat für die SSL policy MITM abgerufene URL generiert. Dieses neue Zertifikat wird während SSL Handshake auf der Client-Zugriffswebsite mit SSL präsentiert. Dieses Zertifikat wird mit dem selbstsignierten Zertifikat oder einem anderen Zertifikat signiert, das CA als:

Hinweis: Wenn Sie ein von Einem Drittanbieter ausgestelltes Zertifikat verwenden möchten, muss es sich um ein CA Zertifikat handelt, und Sie müssen einen öffentlichen AND privaten Schlüssel (Schlüsselpaar)

A importieren. Es muss ein separates Zertifikat erstellt werden, das dem Client angezeigt wird, wenn der Serverzertifikatsunterzeichner nicht vertrauenswürdig ist.

Hinweis:Wenn dasselbe Zertifikat mit aktivierten Flags für das Forward Trust Certificate und das Forward Untrust Certificate konfiguriert wurde, wäre dies ein Sicherheitsrisiko, da Clients hinter dem immer ein Zertifikat erhalten würde, dem firewall sie vertrauen, selbst wenn dem Server ein ungültiges Zertifikat angezeigt wird, dem kein vertrauenswürdiger Zertifikat angezeigt werden sollte.

- Interner Benutzer versucht, www.google.com mit https zu erreichen. Der Datenverkehr stimmt mit der Entschlüsselung policy überein.

- Dieser Datenverkehr wird von unserem SSL Proxy-Modul verarbeitet, und ein Zertifikat für www.google.com wird von unserem internen PKI (vom Zertifikat signiert) CA generiert.

- PAN-OS proxyt den SSL Datenverkehr und stellt eine neue Verbindung mit dem SSL Webserver her.

- Web Server startet den Handshake mit PAN-OS dem Gerät.

- PAN-OS Gerät schließt den Handshake mit dem Client ab, der das generierte Zertifikat in der SSL Server Hello-Nachricht vorstellt.

Eingehende Prüfung

Eingehende Inspektion, die anzeigt, wann ein externer Benutzer intern oder in einem auf einen Webserver DMZ gelangt.

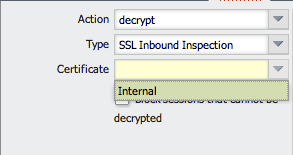

Im Eingangsinspektionsmodus PAN-OS wird nicht als Proxy mit Datenverkehr SSL fungieren, der mit dem policy übereinstimmt. Wird PAN-OS versuchen, diesen Datenverkehr SSL "on-the-fly" zu entschlüsseln, indem der Handshake abgehört wird und das zugehörige Zertifikat (Schlüsselpaar) verwendet wird, das SSL wie folgt in der Entschlüsselung konfiguriert policy ist:

Hinweis: Dieser Entschlüsselungsmodus kann nur funktionieren, wenn Sie die Kontrolle über das Ziel-Webserverzertifikat haben, um das Importieren des Schlüsselpaars auf dem Palo Alto Networks Device zu ermöglichen. Aus diesem Grund wird dieser Entschlüsselungsmodus häufig verwendet, um SSL eingehenden Datenverkehr an Internal Web Server zu entschlüsseln.

- Externer Client versucht, eine interne Website zu erreichen, die mit https www.domain.com. Der Datenverkehr stimmt mit der Entschlüsselung policy überein.

- Unsere SSL Proxy-Engine beginnt, die Sitzung mit dem SSL zugehörigen Key Pair abzuhören.

- SSL Anforderung wird an Web Server gesendet, ohne proxyed zu werden.

- PAN-OS überprüft die Server-Hello-Nachricht während des Handshakes, um zu überprüfen, ob beide Zertifikate (vom Server gesendet und in 2 verwendet) übereinstimmen.

- Wenn eine Übereinstimmung vorliegt, wird die Entschlüsselung erfolgreich für den Rest der Sitzung sein; Andernfalls wird Entschlüsselung versagt werden (spezielle globale Schalter ausgelöst werden).

Siehe auch

SSL Entschlüsselungsressourcenliste

Die SSL Entschlüsselungsressourcenliste hat eine lange Liste von Artikeln, die sich nur mit SSL Entschlüsselung befassen.

Besitzer: Nbilly