ユーザー-IDエージェント設定のヒント

220906

Created On 09/25/18 17:27 PM - Last Modified 02/26/24 21:36 PM

Symptom

この記事では、ユーザーを構成するためのセットアップのヒントをいくつか説明しています。ID Windows 上のエージェント。

Environment

- ユーザー-IDエージェントが構成されました。

- Windows 2003 / 2008 / 2012 / 2012 R2 または 2016 サーバー

- Windows 2019 (ユーザー向け-IDエージェント 9.0.2 以降)

Resolution

ユーザー-IDエージェントの要件:

- 問題のドメインのメンバーである Windows Server を実行している必要があります。 ユーザーですが、IDエージェントは、ADサーバー、お勧めしません。

- サービスは、ユーザーに対するローカル管理者権限を持つドメイン アカウントとして実行されている必要があります。IDエージェント サーバー。

- サービス アカウントには、セキュリティ ログを読み取る権限が必要です。 Windows 2008 以降のドメインには、エージェントに十分な権限を提供する組み込みグループ「Event Log Readers」があります。 以前のバージョンの Windows では、グループを通じてアカウントに「セキュリティ ログの監査と管理」ユーザー権利を付与する必要があります。policy . アカウントを Domain Administrators グループのメンバーにすると、すべての操作に対する権限が付与されます。

- 使用する場合WMIプローブの場合、サービス アカウントには、クライアント ワークステーションで CIMV2 名前空間を読み取る権限が必要です。 ユーザー-IDエージェント アカウントを「リモート デスクトップ ユーザー」に追加する必要があります。 ドメイン管理者にはデフォルトでこれがあります。

- 1 人のユーザーのみを使用する場合IDエージェント、検出リストにすべてのドメイン コントローラが含まれていることを確認してください。

- ドメインコントローラー (DC ) は、「成功したログイン」情報をログに記録する必要があります。

ユーザー-IDエージェントは、次のイベントについてドメイン コントローラーを監視します。

- Windows 2003

- 672 (認証チケット付与、ログオン時に発生)、

- 673 (サービスチケット付与)

- 674 (ログオン セッション中に数回発生する可能性のあるチケット付与更新)

- Windows 2008

- 4768 (認証チケット付与)

- 4769 (サービスチケット付与)

- 4770 (チケット付与更新)

- 4624 (ログオン成功)

- アカウント ログオンの場合、DC記録イベントID認証チケット要求の最初のログオンとして 672。

- 関連するアカウント ログオフ イベントは記録されません。

- NetBIOS プローブが有効になっている場合、監視対象サーバー リストにあるファイルまたは印刷サービスへの接続も、エージェントによって読み取られます。 これらの接続は、更新されたユーザー対IP情報をエージェントにマッピングします。 いずれの場合も、ユーザー マッピングの新しいイベントが古いイベントを上書きします。

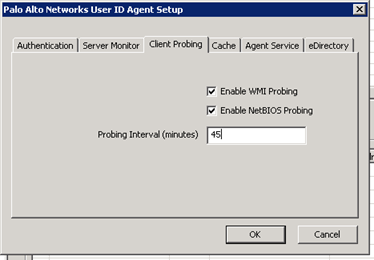

- もしもWMIプロービングが有効になっている場合は、プロービング間隔が、照会する必要がある可能性があるワークステーションの量に対して適切な値に設定されていることを確認してください。 たとえば、プローブするホストが 5,000 台ある場合は、プローブ間隔を 10 分に設定しないでください。両方の設定は、User Identification > Setup > Client Probing の下にあります。IDエージェント :

- 場合によっては、WMIワークステーションがローカルで実行されている可能性があるため、プローブは失敗します。firewallまたは、ドメインのメンバーではない可能性があります。 これが発生した場合、ワークステーションが起動してトラフィックを通過させていても、キャッシュ タイムアウトを超えるとマッピングが削除される可能性があります。 テストするには、ユーザーから次のコマンドを実行します。IDエージェント。

- wmic /node:workstationIPaddress computersystem get username

- そのコンピューターに現在ログインしているユーザーを返す必要があります。

- Windows ファイアウォールは、これらのコマンドを使用してワークステーションまたはサーバー上でローカルに設定できます。firewall不可能である:

- Windows の場合XP/Windows Server 2003:

netshfirewallサービス RemoteAdmin を有効に設定 - Windows Vista/Windows Server 2008 の場合 (コマンド ラインは、高架コマンド・プロンプト):

netsh advファイアウォールfirewallset rule group="Windows Management Instrumentation (wmi)" new enable=yes

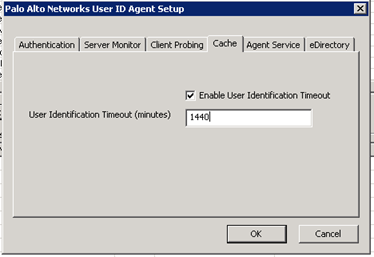

- ワークステーションが応答するかどうか確信が持てない場合WMIプローブ、ユーザーの設定IDマッピングはユーザーのログイン イベントに依存するため、キャッシュ タイムアウトをより高い値に設定します。 この場合、最初のログイン イベントの後にキャッシュ タイムアウトを超えると、ユーザーがまだログインしていてもマッピングが削除されます。 この設定は、[ユーザー識別] > [セットアップ] > [ユーザーのキャッシュ] の下にあります。IDエージェント:

- 監視するサーバーの一覧にすべてのドメイン コントローラーが含まれていることを確認します。そうでない場合、すべてのユーザーからIPどのドメイン コントローラーでもユーザーを認証できる可能性があるため、マッピングが含まれる場合があります。

- ドメイン コントローラから次のコマンドを実行して、ドメイン コントローラ リストが正確であることを確認します。

- dsquery サーバー –o rdn (DC のリストを出力します)。 存在しなくなった DC を削除します。

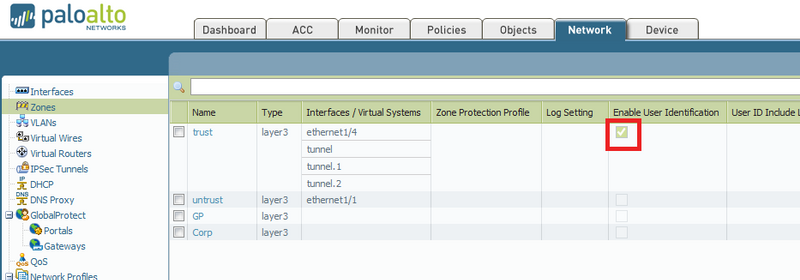

- そのユーザーを確認するIDトラフィックが送信されるゾーンで有効になります。 この設定は、[ネットワーク] > [ゾーン] の下にあります。

Additional Information

の便利なコマンド firewall

- エージェントのステータスと接続統計

ユーザー user-id-agent の状態をすべて表示

- 画面IPマッピング

ユーザー ip-user-mapping all を表示

- 1枚表示IPグループ情報を含む詳細を含むマッピング

show user ip-user-mapping ip IP アドレス

- で解析中のグループを表示します firewall

ユーザーグループリストを表示

- に従ってグループのメンバーを表示します。 firewall

ユーザーグループ名「グループ名」を表示(これはDN)

- グループ マッピングを削除して再構築する

debug user-id clear group 「グループ名」

デバッグ ユーザー ID リフレッシュ グループ マッピング すべて

関連項目

はじめに: ユーザー-ID

エージェントレス ユーザーの設定方法 -ID