为什么在服务连接上启用默认路由通告后,日志没有转发到 Strata Cloud Manager

2863

Created On 12/13/24 12:57 PM - Last Modified 10/16/25 23:53 PM

Symptom

以下内容记录在 logrcvr.log 中

2024-11-28 13:43:12.227 -0500 Error: pan_mgmt_secure_conn_ocsp_crl_check(pan_sec_conn_client.c:273): [Secure conn cert verify stage] cert[CN: *.lcaas.prod.ca1.cs.paloaltonetworks.com] revoked, not valid!

2024-11-28 13:43:12.227 -0500 Error: pan_sec_conn_client_validation_impl(pan_sec_conn_client.c:465): [Secure conn] Failed to verify OCSP/CRL for the certificate.

2024-11-28 13:43:12.227 -0500 Error: pan_mgmt_peer_validation(pan_sec_conn_client.c:839): Peer validation for server[34.95.13.92] failed

2024-11-28 13:43:12.227 -0500 Error: pan_conn_mgr_do_connect(cs_conn.c:12959): Untrusted LCaaS cert detected, Error connecting to LCaaS

以下命令的输出还显示SSL失败

>>请求日志收集器转发状态

SSL :

msg : SSL connect retry. sslerr=2

status : failure

timestamp : 2024/11/28 13:43:12

Environment

Prisma 访问

Cause

在 Prisma 中从 SC 宣传默认路由会导致创建称为 VR1 的第二个virtual router(虚拟路由器-VR)。

这会导致 loopback.1接口移动到新的virtual router(虚拟路由器-VR)。

Prisma 节点使用 loopback.1 上的服务路由进行OCSP/ CRL验证

crl-status {

source {

address <address ommited>;

interface loopback.1;

因此,此流量现在被转发到 SC,并最终转发到内部防火墙,而不是通过 ethernet1/1 转发到互联网。

如果没有特别允许此流量,则会中断与OCSP/ CRL服务器的通信,从而无法与日志服务器建立 SSL隧道。

Resolution

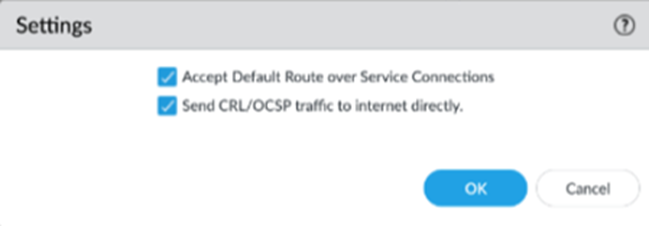

为了解决这个问题,我们通过 SCM > 工作流 > Prisma Access 设置 > 服务连接 > 高级设置启用了直接将CRL/ OCSP流量发送到互联网

从全景 > 云服务 > 配置 > 流量控制