除外された上で使用される不適切な MAC アドレスを解決する方法GlobalProtect渋滞

5634

Created On 04/29/22 21:56 PM - Last Modified 05/29/25 03:23 AM

Environment

- GlobalProtect(GP )App 5.1+ ドメインベースの除外を使用

- ルーティングとリモート アクセス サービスで構成された Windows ホスト (RRAS )

- ワイヤーシャーク

Procedure

問題が発生しているかどうかを確認するには、次の手順を実行します。

- インストールワイヤーシャーク app

- に接続しますGPに移動して、ダンプ レベルのロギングを有効にします。Appのメニュー > [設定] > [トラブルシューティング] > [ログ レベル: ダンプ]を終了します。app

- Wireshark を起動し、両方でキャプチャを有効にします。GPおよび物理アダプター (以下に示すように、コマンド プロンプトを使用して命名規則を確認できます):

- に接続中にアクセスできない URL に移動します。GP VPNタイムスタンプを記録します

- 問題を再現した後、Wireshark のキャプチャを停止し、GPに移動してログメニュー > 設定 > トラブルシューティング > ログの収集

- を確認します。Appを確認して、ドメイン トラフィックを適切に除外しました。GPS以下のログと同様のログのログ ファイル:

(T15964)Dump ( 91): 04/26/22 17:09:04:899 Received DNS request for <DOMAIN NAME> with type 1 (T15964)Dump (1259): 04/26/22 17:09:04:899 Domain name <DOMAIN NAME> matches exclude single domain in hash table (T15964)Dump ( 504): 04/26/22 17:09:04:899 SP added an exclude ip <DOMAIN IP>, port 0, ttl 60 for domain <DOMAIN NAME>, original ttl=60, infinite ttl=no (T15964)Dump ( 504): 04/26/22 17:09:04:899 SP added an exclude ip <DOMAIN IP>, port 0, ttl 60 for domain <DOMAIN NAME>, original ttl=60, infinite ttl=no (T15964)Dump ( 536): 04/26/22 17:09:04:899 call SPSetParameters to set 2 exclude IPs (T15964)Dump ( 264): 04/26/22 17:09:04:899 original iTimeOut=60, new iTimeOut=120 (T15964)Dump ( 268): 04/26/22 17:09:04:899 iTimeOut=120 (T15964)Dump ( 873): 04/26/22 17:09:04:899 ST,argc=6 (T15964)Dump (2088): 04/26/22 17:09:04:899 ST,shouldCacheCommand return false (T15964)Dump (1351): 04/26/22 17:09:04:899 ST,remote ip address is <DOMAIN IP>, port=0, bind local address is <PHY ADAPTER IP> (T15964)Dump ( 248): 04/26/22 17:09:04:899 ST,create file to \\.\symgpproxy success, file handle is 0000000000000B14 (T15964)Dump (1383): 04/26/22 17:09:04:899 ST,new domain port is 0, 5 ip set (T15964)Dump ( 262): 04/26/22 17:09:04:899 ST,WriteFile return 0 (T15964)Dump ( 265): 04/26/22 17:09:04:899 ST,lasterror is 997 (T15964)Dump ( 267): 04/26/22 17:09:04:899 ST,lasterror is ERROR_IO_PENDING (T15964)Dump ( 269): 04/26/22 17:09:04:899 ST,write success (T15964)Dump (1402): 04/26/22 17:09:04:899 ST,create time task 6, delay 120 seconds (T15964)Dump (1411): 04/26/22 17:09:04:899 ST,task for <DOMAIN IP> already exist, increase counter (T15964)Dump ( 283): 04/26/22 17:09:04:899 ST,close file handle 0000000000000B14 (T15964)Dump ( 264): 04/26/22 17:09:04:899 original iTimeOut=60, new iTimeOut=120 (T15964)Dump ( 268): 04/26/22 17:09:04:899 iTimeOut=120 (T15964)Dump ( 873): 04/26/22 17:09:04:899 ST,argc=6 (T15964)Dump (2088): 04/26/22 17:09:04:899 ST,shouldCacheCommand return false (T15964)Dump (1351): 04/26/22 17:09:04:899 ST,remote ip address is <DOMAIN IP>, port=0, bind local address is <PHY ADAPTER IP> (T15964)Dump ( 248): 04/26/22 17:09:04:899 ST,create file to \\.\symgpproxy success, file handle is 0000000000000BC0 (T15964)Dump (1383): 04/26/22 17:09:04:899 ST,new domain port is 0, 6 ip set (T15964)Dump ( 262): 04/26/22 17:09:04:900 ST,WriteFile return 0 (T15964)Dump ( 265): 04/26/22 17:09:04:900 ST,lasterror is 997 (T15964)Dump ( 267): 04/26/22 17:09:04:900 ST,lasterror is ERROR_IO_PENDING (T15964)Dump ( 269): 04/26/22 17:09:04:900 ST,write success (T15964)Dump (1402): 04/26/22 17:09:04:900 ST,create time task 7, delay 120 seconds (T15964)Dump (1411): 04/26/22 17:09:04:900 ST,task for <DOMAIN IP> already exist, increase counter (T15964)Dump ( 283): 04/26/22 17:09:04:900 ST,close file handle 0000000000000BC0

- ログの追跡を続けると、次のように、トラフィックが破棄されたことを示すエントリがすぐに表示されます。

(T15548)Dump (1330): 04/26/22 17:09:04:903 Received an IP packet with a non-tunnel source IP <PHY ADAPTER IP> (T15548)Dump (1553): 04/26/22 17:09:04:903 the packet received from virtual interface is discarded (T15548)Dump (1330): 04/26/22 17:09:04:905 Received an IP packet with a non-tunnel source IP <PHY ADAPTER IP> (T15548)Dump (1553): 04/26/22 17:09:04:905 the packet received from virtual interface is discarded

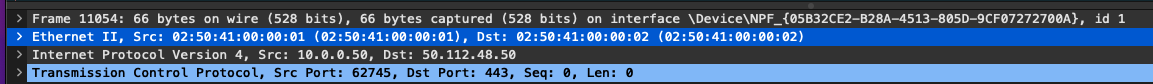

- Wireshark キャプチャを開き、選択したフィルターを使用して、テスト トラフィックを表記されたドメインに分離します。

注: この例では、GP宛先トラフィックをフィルタリングするためのログ(ip.addr==<送信元/宛先 IP>)

- 前の手順で使用した MAC アドレスを書き留めます。それらはのそれらと一致する必要がありますGPインターフェイスとfirewallトンネル インターフェイス。 これを確認するには、 「ipconfig.txt」のファイルGP手順 5 で収集したログ フォルダ

Ethernet adapter Ethernet 3: Connection-specific DNS Suffix . : Description . . . . . . . . . . . : PANGP Virtual Ethernet Adapter Physical Address. . . . . . . . . : 02-50-41-00-00-01 DHCP Enabled. . . . . . . . . . . : No Autoconfiguration Enabled . . . . : Yes IPv4 Address. . . . . . . . . . . : <GP IP>(Preferred)

- 同じでGPログ フォルダで、 nicdetails.txt"ログ ファイルを開き、"転送" セクションが表示されます "有効」のいずれかの下にGPまたは以下に示すローカル アダプタ:

注: 命名規則は、ステップ 3 にリストされているコマンド プロンプト出力と同じである必要があります。

Interface Ethernet 3 Parameters ---------------------------------------------- IfLuid : ethernet_32773 IfIndex : 2 State : connected Metric : 1 Link MTU : 1400 bytes Reachable Time : 42500 ms Base Reachable Time : 30000 ms Retransmission Interval : 1000 ms DAD Transmits : 3 Site Prefix Length : 0 Site Id : 1 Forwarding : enabled

- その場合、Microsoft ルーティング & リモート アクセス サービスを無効にして、スプリット トンネリングの動作が正しく機能するようにする必要があります。 この機能の詳細については、次を参照してください。マイクロソフト ドキュメント