Cómo resolver direcciones MAC incorrectas utilizadas en el tráfico excluido GlobalProtect

5634

Created On 04/29/22 21:56 PM - Last Modified 05/29/25 03:23 AM

Environment

- GlobalProtect (GP) App 5.1+ mediante la exclusión basada en dominio

- Hosts Windows configurados con el Servicio de enrutamiento y acceso remoto (RRAS)

- Tiburón de alambre

Procedure

Para validar si se produce el problema, puede completar los siguientes pasos:

- Instalar el Wireshark app

- Conéctese y GP habilite el registro de nivel de volcado navegando al Appmenú de > Configuración > Solución de problemas > nivel de registro: Volcar y salir de la carpeta app

- Inicie Wireshark y habilite la captura tanto en los adaptadores físicos como en los adaptadores físicos (puede verificar su convención de nomenclatura mediante el GP símbolo del sistema como se muestra a continuación):

- Navegue hasta la URL a la que no se puede acceder mientras está conectado al y GP VPN anote la marca de tiempo

- Después de replicar el problema, detenga la captura de Wireshark y luego genere los GP registros navegando a Menú > Configuración > Solución de problemas > recopilar registros

- Compruebe que se ha excluido correctamente el tráfico del dominio revisando el archivo de GPS registro para ver si hay registros similares que App se muestran a continuación:

(T15964)Dump ( 91): 04/26/22 17:09:04:899 Received DNS request for <DOMAIN NAME> with type 1 (T15964)Dump (1259): 04/26/22 17:09:04:899 Domain name <DOMAIN NAME> matches exclude single domain in hash table (T15964)Dump ( 504): 04/26/22 17:09:04:899 SP added an exclude ip <DOMAIN IP>, port 0, ttl 60 for domain <DOMAIN NAME>, original ttl=60, infinite ttl=no (T15964)Dump ( 504): 04/26/22 17:09:04:899 SP added an exclude ip <DOMAIN IP>, port 0, ttl 60 for domain <DOMAIN NAME>, original ttl=60, infinite ttl=no (T15964)Dump ( 536): 04/26/22 17:09:04:899 call SPSetParameters to set 2 exclude IPs (T15964)Dump ( 264): 04/26/22 17:09:04:899 original iTimeOut=60, new iTimeOut=120 (T15964)Dump ( 268): 04/26/22 17:09:04:899 iTimeOut=120 (T15964)Dump ( 873): 04/26/22 17:09:04:899 ST,argc=6 (T15964)Dump (2088): 04/26/22 17:09:04:899 ST,shouldCacheCommand return false (T15964)Dump (1351): 04/26/22 17:09:04:899 ST,remote ip address is <DOMAIN IP>, port=0, bind local address is <PHY ADAPTER IP> (T15964)Dump ( 248): 04/26/22 17:09:04:899 ST,create file to \\.\symgpproxy success, file handle is 0000000000000B14 (T15964)Dump (1383): 04/26/22 17:09:04:899 ST,new domain port is 0, 5 ip set (T15964)Dump ( 262): 04/26/22 17:09:04:899 ST,WriteFile return 0 (T15964)Dump ( 265): 04/26/22 17:09:04:899 ST,lasterror is 997 (T15964)Dump ( 267): 04/26/22 17:09:04:899 ST,lasterror is ERROR_IO_PENDING (T15964)Dump ( 269): 04/26/22 17:09:04:899 ST,write success (T15964)Dump (1402): 04/26/22 17:09:04:899 ST,create time task 6, delay 120 seconds (T15964)Dump (1411): 04/26/22 17:09:04:899 ST,task for <DOMAIN IP> already exist, increase counter (T15964)Dump ( 283): 04/26/22 17:09:04:899 ST,close file handle 0000000000000B14 (T15964)Dump ( 264): 04/26/22 17:09:04:899 original iTimeOut=60, new iTimeOut=120 (T15964)Dump ( 268): 04/26/22 17:09:04:899 iTimeOut=120 (T15964)Dump ( 873): 04/26/22 17:09:04:899 ST,argc=6 (T15964)Dump (2088): 04/26/22 17:09:04:899 ST,shouldCacheCommand return false (T15964)Dump (1351): 04/26/22 17:09:04:899 ST,remote ip address is <DOMAIN IP>, port=0, bind local address is <PHY ADAPTER IP> (T15964)Dump ( 248): 04/26/22 17:09:04:899 ST,create file to \\.\symgpproxy success, file handle is 0000000000000BC0 (T15964)Dump (1383): 04/26/22 17:09:04:899 ST,new domain port is 0, 6 ip set (T15964)Dump ( 262): 04/26/22 17:09:04:900 ST,WriteFile return 0 (T15964)Dump ( 265): 04/26/22 17:09:04:900 ST,lasterror is 997 (T15964)Dump ( 267): 04/26/22 17:09:04:900 ST,lasterror is ERROR_IO_PENDING (T15964)Dump ( 269): 04/26/22 17:09:04:900 ST,write success (T15964)Dump (1402): 04/26/22 17:09:04:900 ST,create time task 7, delay 120 seconds (T15964)Dump (1411): 04/26/22 17:09:04:900 ST,task for <DOMAIN IP> already exist, increase counter (T15964)Dump ( 283): 04/26/22 17:09:04:900 ST,close file handle 0000000000000BC0

- A medida que continúe siguiendo los registros, debería encontrar inmediatamente entradas que indiquen que el tráfico se descartó como se muestra a continuación:

(T15548)Dump (1330): 04/26/22 17:09:04:903 Received an IP packet with a non-tunnel source IP <PHY ADAPTER IP> (T15548)Dump (1553): 04/26/22 17:09:04:903 the packet received from virtual interface is discarded (T15548)Dump (1330): 04/26/22 17:09:04:905 Received an IP packet with a non-tunnel source IP <PHY ADAPTER IP> (T15548)Dump (1553): 04/26/22 17:09:04:905 the packet received from virtual interface is discarded

- Abra la captura de Wireshark y aísle el tráfico de prueba al dominio notado usando el filtro de su elección

Nota: En nuestro ejemplo, utilizamos las IP proporcionadas por los GP registros para filtrar el tráfico de destino (ip.addr==<source / destination ip>)

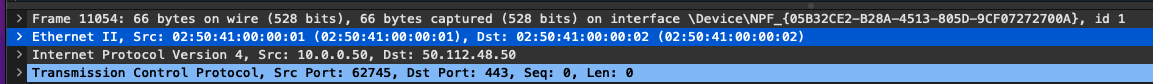

- Tome nota de las direcciones mac utilizadas en el paso anterior; Deben coincidir con los de la interfaz y firewall la GP interfaz del túnel. Puede comprobarlo revisando el archivo " ipconfig.txt" en la carpeta de registro recopilada en el GP paso 5

Ethernet adapter Ethernet 3: Connection-specific DNS Suffix . : Description . . . . . . . . . . . : PANGP Virtual Ethernet Adapter Physical Address. . . . . . . . . : 02-50-41-00-00-01 DHCP Enabled. . . . . . . . . . . : No Autoconfiguration Enabled . . . . : Yes IPv4 Address. . . . . . . . . . . : <GP IP>(Preferred)

- En la misma GP carpeta de registro, localice el archivo de registro nicdetails.txt " y confirme si la sección "Reenvío" muestra "habilitado" en los GP adaptadores locales o como se muestra a continuación:

Nota: La convención de nomenclatura debe ser la misma desde la salida del símbolo del sistema que aparece en el paso 3

Interface Ethernet 3 Parameters ---------------------------------------------- IfLuid : ethernet_32773 IfIndex : 2 State : connected Metric : 1 Link MTU : 1400 bytes Reachable Time : 42500 ms Base Reachable Time : 30000 ms Retransmission Interval : 1000 ms DAD Transmits : 3 Site Prefix Length : 0 Site Id : 1 Forwarding : enabled

- Si es así, debe deshabilitar el servicio de enrutamiento y acceso remoto de Microsoft para permitir que el comportamiento de túnel dividido funcione correctamente. Puede encontrar más información acerca de esta característica en el siguiente documento de Microsoft