Prisma Cloud Compute 레지스트리 스캔 오류 - x509: Openshift 4.x에서 알 수 없는 기관에서 서명한 인증

4444

Created On 06/17/21 22:26 PM - Last Modified 12/27/24 06:53 AM

Symptom

- 레지스트리란 무엇인가요?

Prisma Cloud는 공개 및 비공개 레지스트리의 공개 및 비공개 저장소에 있는 컨테이너 이미지를 스캔할 수 있습니다.

레지스트리는 컨테이너 이미지를 저장하고 배포하는 시스템입니다. 가장 잘 알려진 퍼블릭 레지스트리는 Docker Hub이지만 Amazon, Google 등의 레지스트리도 있습니다. 조직은 자체 내부 프라이빗 레지스트리를 셋업하다 수도 있습니다. Prisma Cloud는 이러한 모든 유형의 레지스트리에서 컨테이너 이미지를 스캔할 수 있습니다.

자세한 내용은 여기에서 확인하세요.

- 레지스트리를 구성 할 위치: 콘솔(UI) defender > 취약점 > 이미지 > 레지스트리 설정 > 레지스트리 추가 및 정보 입력.

3. 레지스트리에서 스캔이 수행되는 이유는 무엇입니까?

클라우드 네이티브 환경에 대한 위험을 우선시하는 동시에 전체 애플리케이션 라이프사이클에서 취약성을 식별하고 방지합니다. 모든 CI 프로세스에 취약점 관리를 통합하는 동시에 환경의 모든 호스트, 이미지 및 기능에 대한 위험을 지속적으로 모니터링, 식별 및 방지합니다. Prisma Cloud는 취약점 탐지를 항상 최신 위협 피드와 런타임 구축 에 대한 지식과 결합하여 환경에 대한 위험을 특별히 우선시합니다.

레지스트리 스캔에 대한 자세한 내용은 여기를 참조하세요.

다음 오류 메시지와 함께 레지스트리 검사가 실패합니다.

경고 메시지: :

Environment

- PANW v. 21.04.412

배포 - 온프레미스 - 환경:

Compute의 에디션 및 버전( SaaS 인 경우 콘솔 경로 제공): 21.04.421 - 환경: Openshift v 4.6

Docker 버전: OS는 Docker 대신 CRIO를 사용합니다.

호스트 OS 버전: CoreOS Red Hat Enterprise Linux CoreOS 47.83.202104161442-0(Ootpa) OS 릴리스 4.7

오케스트레이터 버전: CRIO

Cause

- To debug further check the defender logs here:

2. Defender.log location: :

OUTPUT from the defender.log file:Failed to pull image testimage:latest, error Error initializing source docker://registry.example.com:9305/testimage:latest: error pinging docker registry registry.example.com:9305: Get "https://registry.example.com:9305/v2/": x509: certificate signed by unknown

3. Reason why it failed on CRIO(Container Run) (Openshift 4.x):

What is CRIO?

크리-O is an implementation of the Kubernetes 크리 (Container Runtime Interface) to enable using OCI (Open Container Initiative) compatible runtimes. It is a lightweight alternative to using Docker as the runtime for kubernetes. ... It is a lightweight alternative to using Docker, Moby or rkt as the runtime for Kubernetes.

For more information 여기.

이유 1과 2는 모두 방어자가 배치된 HOST에 적용되어야 합니다.

이유 1:

HOST가 디렉토리 이름 아래에 있는 다음 3개 파일을 찾지 못하면 오류가 발생합니다: /etc/conainters/certs.d/ /

- 개인 키

- 호스트 인증서

- CA 체인

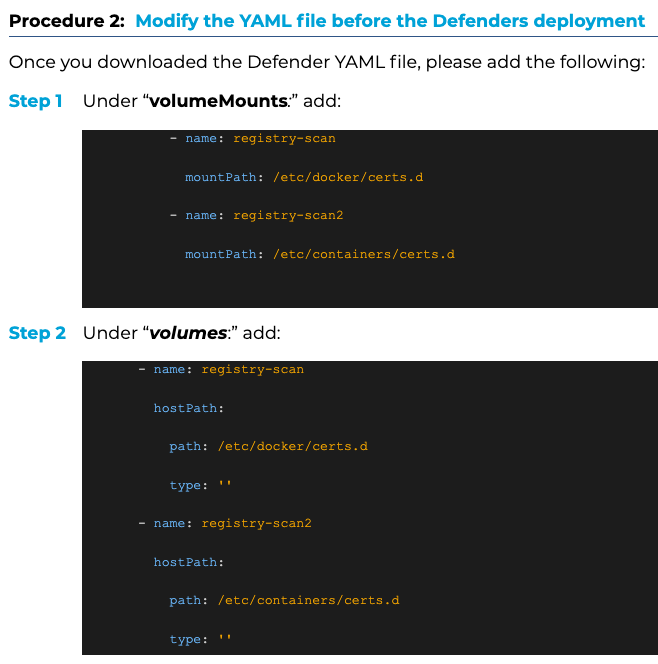

Resolution

솔루션 1

- OS 4.x 호스트에 "/etc/containers/certs.d" 디렉토리를 생성합니다.

- 새 하위 디렉토리를 만듭니다. 예: " 1182419.registry.com :9305"

- /etc/containers/certs.d 디렉토리에서 3개의 파일을 복사하여 붙여넣습니다.

- 개인 키

- 호스트 인증서

- CA 체인

- 새로 생성된 하위 디렉토리 " 1182419.registry.com :9305"로

그런 다음 UI에서 '레지스트리 검사'를 다시 시작하면 문제가 해결됩니다.

솔루션 2

위 파일을 저장하고 종료한 후 다음 명령을 실행합니다.