Prisma Cloud Compute レジストリ スキャン エラー - x509: Openshift 4.x で不明な機関によって署名された証明書

4444

Created On 06/17/21 22:26 PM - Last Modified 12/27/24 06:49 AM

Symptom

- レジストリとは何ですか?

Prisma Cloud は、パブリック レジストリとプライベート レジストリの両方のパブリック リポジトリとプライベート リポジトリの両方にあるコンテナ イメージをスキャンできます。

レジストリは、コンテナ イメージを保存および配布するためのシステムです。最もよく知られているパブリック レジストリは Docker Hub ですが、Amazon、Google などのレジストリもあります。組織は独自の内部プライベート レジストリをセットアップすることもできます。Prisma Cloud は、これらすべての種類のレジストリ上のコンテナ イメージをスキャンできます。

レジストリに関する詳細情報は、こちらをご覧ください。

- レジストリをコンフィグ場所: コンソール (UI) ディフェンダー > 脆弱性 > イメージ > レジストリ設定 > レジストリの追加で情報を入力します。

3. レジストリのスキャンが実行される理由:

クラウド ネイティブ環境のリスクを優先しながら、アプリケーションライフサイクル全体にわたって脆弱性性を特定して防止します。環境内のすべてのホスト、イメージ、および関数に対するリスクを継続的にモニタリング、特定、および防止しながら、脆弱性検出と、常に最新の脅威フィードおよびランタイム導入に関する知識を組み合わせて、環境に固有のリスクを優先します。

レジストリスキャンの詳細については、こちらをご覧ください。

レジストリ スキャンが失敗し、次のエラー メッセージが表示されます。

警告メッセージ: :

Environment

- PANW v. 21.04.412

デプロイメント - オンプレミス - 環境:

Compute のエディションとバージョン ( SaaSの場合は、コンソールへのパスを指定) : 21.04.421 - 環境: Openshift v 4.6

Docker バージョン: OS は Docker ではなく CRIO を使用します。

ホスト OS バージョン: CoreOS Red Hat Enterprise Linux CoreOS 47.83.202104161442-0 (Ootpa) OS リリース 4.7

オーケストレーターバージョン: CRIO

Cause

- To debug further check the defender logs here:

2. Defender.log location: :

OUTPUT from the defender.log file:Failed to pull image testimage:latest, error Error initializing source docker://registry.example.com:9305/testimage:latest: error pinging docker registry registry.example.com:9305: Get "https://registry.example.com:9305/v2/": x509: certificate signed by unknown

3. Reason why it failed on CRIO(Container Run) (Openshift 4.x):

What is CRIO?

クリ-O is an implementation of the Kubernetes クリ (Container Runtime Interface) to enable using OCI (Open Container Initiative) compatible runtimes. It is a lightweight alternative to using Docker as the runtime for kubernetes. ... It is a lightweight alternative to using Docker, Moby or rkt as the runtime for Kubernetes.

For more information ここ.

理由 1 と 2 の両方を、防御側が配置されているホストに適用する必要があります。

理由1:

HOST がディレクトリ名 /etc/conainters/certs.d/ の下に次の 3 つのファイルを見つけられない場合にエラーが発生します。 /

- 秘密鍵

- ホスト証明書

- CAチェーン

Resolution

解決策1

- OS 4.xホストにディレクトリ「/etc/containers/certs.d」を作成します。

- 新しいサブディレクトリを作成する例: 「 1182419.registry.com :9305」

- /etc/containers/certs.d ディレクトリから 3 つのファイルをコピーして貼り付けます。

- 秘密鍵

- ホスト証明書

- CAチェーン

- 新しいサブディレクトリ「 1182419.registry.com :9305」へ

次に、UI から「レジストリ スキャン」を再度開始すると、問題が解決します。

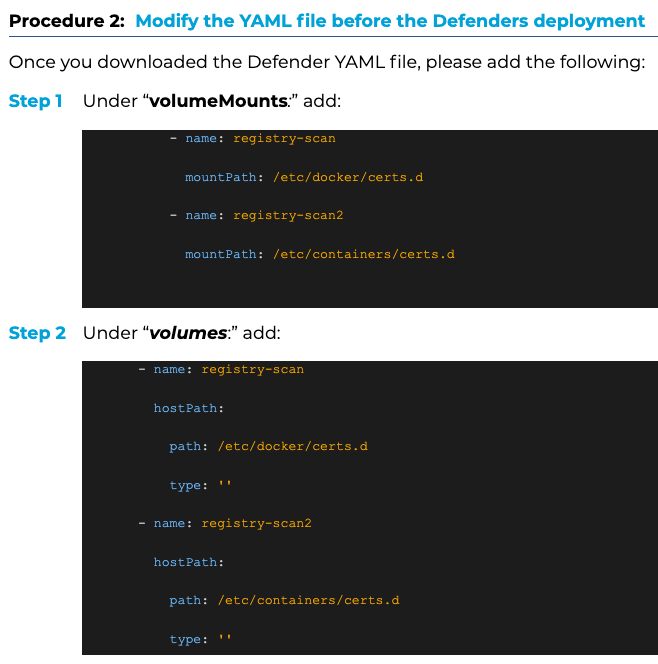

解決策2

上記のファイルを保存して終了し、次のコマンドを実行します。