Erreur d'analyse du registre Prisma Cloud Compute - x509 : certificat signé par une autorité inconnue sur Openshift 4.x

Symptom

- Qu'est-ce que le registre ?

Prisma Cloud peut analyser les images de conteneurs dans les référentiels publics et privés sur les registres publics et privés.

Le registre est un système de stockage et de distribution d'images de conteneurs. Le registre public le plus connu est Docker Hub, bien qu'il existe également des registres d'Amazon, de Google et d'autres. Les organisations peuvent également configurer leurs propres registres privés internes. Prisma Cloud peut analyser les images de conteneurs sur tous ces types de registres.

Pour plus d'informations sur le registre, cliquez ici.

- Où configurer le registre : Console(UI) Defender > Vulnérabilité > Images > Paramètres du registre > Ajouter un registre et remplissez les informations.

3. Pourquoi l'analyse est-elle effectuée sur le registre :

Identifiez et prévenez les vulnérabilités tout au long du cycle de vie des application tout en priorisant les risques pour vos environnements cloud natifs. Intégrez la gestion des vulnérabilité à n'importe quel processus CI, tout en surveillance, identifiant et prévenant en permanence les risques pour tous les hôtes, images et fonctions de votre environnement. Prisma Cloud combine la détection des vulnérabilité avec un flux de menace toujours à jour et des connaissances sur vos déploiements d'exécution pour hiérarchiser les risques spécifiquement pour votre environnement.

pour plus d'informations sur l'analyse du registre ici.

L'analyse du registre échoue avec le message d'erreur suivant :

Message d'alerte : :

Environment

- PANW v. 21.04.412

Déploiement - Sur site - Environnement:

Quelle édition et version de Compute (si SaaS, indiquez le chemin vers la console) : 21.04.421 - Environnement : Openshift v 4.6

Version Docker : le système d'exploitation utilise CRIO au lieu de Docker.

Version du système d'exploitation hôte : CoreOS Red Hat Enterprise Linux CoreOS 47.83.202104161442-0 (Ootpa) Version du système d'exploitation 4.7

Version de l'orchestrateur : CRIO

Cause

- To debug further check the defender logs here:

2. Defender.log location: :

OUTPUT from the defender.log file:Failed to pull image testimage:latest, error Error initializing source docker://registry.example.com:9305/testimage:latest: error pinging docker registry registry.example.com:9305: Get "https://registry.example.com:9305/v2/": x509: certificate signed by unknown

3. Reason why it failed on CRIO(Container Run) (Openshift 4.x):

What is CRIO?

CRI-O is an implementation of the Kubernetes CRI (Container Runtime Interface) to enable using OCI (Open Container Initiative) compatible runtimes. It is a lightweight alternative to using Docker as the runtime for kubernetes. ... It is a lightweight alternative to using Docker, Moby or rkt as the runtime for Kubernetes.

For more information ici.

Les deux raisons 1 et 2 doivent être appliquées à l'hôte où les défenseurs sont déployés.

Raison 1 :

Des erreurs se produisent lorsque l'hôte ne trouve pas les 3 fichiers suivants sous le nom du répertoire : /etc/conainters/certs.d/ /

- Clé privée

- Certificat d'hôte

- Chaîne CA

Resolution

Solution 1

- Créer le répertoire « /etc/containers/certs.d » sur l'hôte OS 4.x

- créer un nouveau sous-répertoire avec par exemple " 1182419.registry.com :9305 "

- copier et coller 3 fichiers du répertoire /etc/containers/certs.d :

- clé privée

- Certificat d'hôte

- Chaîne CA

- vers le nouveau sous-répertoire " 1182419.registry.com :9305 "

Ensuite, démarrez à nouveau une « analyse du registre » à partir de l'interface utilisateur, ce qui a résolu le problème.

Solution 2

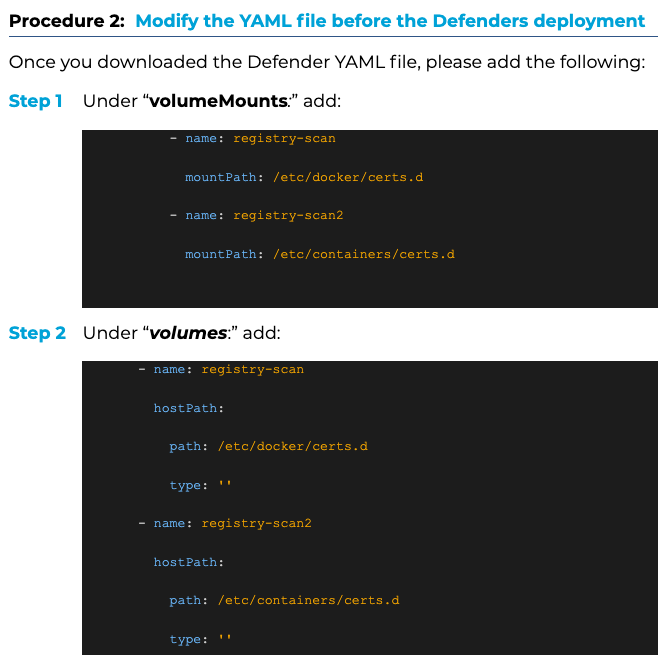

Enregistrez et quittez le fichier ci-dessus et exécutez la commande suivante :