Error de escaneo del registro de Prisma Cloud Compute - x509: certificado firmado por una autoridad desconocida en Openshift 4.x

Symptom

- ¿Qué es el registro?

Prisma Cloud puede escanear imágenes de contenedores tanto en repositorios públicos como privados en registros públicos y privados.

El registro es un sistema para almacenar y distribuir imágenes de contenedores. El registro público más conocido es Docker Hub, aunque también existen registros de Amazon, Google y otros. Las organizaciones también pueden configurar sus propios registros privados internos. Prisma Cloud puede escanear imágenes de contenedores en todos estos tipos de registros.

Para más información sobre el registro haga clic aquí.

- Dónde configurar el registro: Consola (UI) Defender > Vulnerabilidad > Imágenes > Configuración del registro > Agregar registro y complete la información.

3. ¿Por qué se realiza el análisis en el registro?

Identifique y prevenga vulnerabilidades en todo el ciclo de vida de la aplicación y priorice los riesgos para sus entornos nativos de la nube. Integre la gestión de vulnerabilidad en cualquier proceso de integración continua, mientras supervisión, identifica y previene continuamente los riesgos para todos los hosts, imágenes y funciones de su entorno. Prisma Cloud combina la detección de vulnerabilidad con un feed de amenaza siempre actualizado y conocimiento sobre sus implementaciones en tiempo de ejecución para priorizar los riesgos específicamente para su entorno.

Para obtener más información sobre el escaneo de registro aquí.

El análisis del registro falla con el siguiente mensaje de error:

Mensaje de alerta: :

Environment

- PANW v. 21.04.412

Implementación - Local - Ambiente:

¿Qué edición y versión de Compute (si es SaaS, proporcione la ruta a la consola): 21.04.421 - Entorno: Openshift v 4.6

Versión de Docker: el sistema operativo usa CRIO en lugar de Docker.

Versión del sistema operativo host: CoreOS Red Hat Enterprise Linux CoreOS 47.83.202104161442-0 (Ootpa) Versión del sistema operativo 4.7

Versión del orquestador: CRIO

Cause

- To debug further check the defender logs here:

2. Defender.log location: :

OUTPUT from the defender.log file:Failed to pull image testimage:latest, error Error initializing source docker://registry.example.com:9305/testimage:latest: error pinging docker registry registry.example.com:9305: Get "https://registry.example.com:9305/v2/": x509: certificate signed by unknown

3. Reason why it failed on CRIO(Container Run) (Openshift 4.x):

What is CRIO?

CRI-O is an implementation of the Kubernetes CRI (Container Runtime Interface) to enable using OCI (Open Container Initiative) compatible runtimes. It is a lightweight alternative to using Docker as the runtime for kubernetes. ... It is a lightweight alternative to using Docker, Moby or rkt as the runtime for Kubernetes.

For more information aquí.

Tanto la razón 1 como la 2 deben aplicarse al HOST donde se despliegan los defensores.

Razón 1:

Se producen errores cuando HOST no encuentra los siguientes 3 archivos bajo el nombre de directorio: /etc/conainters/certs.d/ /

- Clave privada

- Certificado de anfitrión

- Cadena CA

Resolution

Solución 1

- Crear el directorio "/etc/containers/certs.d" en el host OS 4.x

- crear un nuevo subdirectorio con por ejemplo " 1182419.registry.com :9305"

- Copie y pegue 3 archivos del directorio /etc/containers/certs.d:

- clave privada

- Certificado de anfitrión

- Cadena CA

- al nuevo subdirectorio " 1182419.registry.com :9305"

Luego, inicie nuevamente un 'escaneo de registro' desde la interfaz de usuario, lo que resolvió el problema.

Solución 2

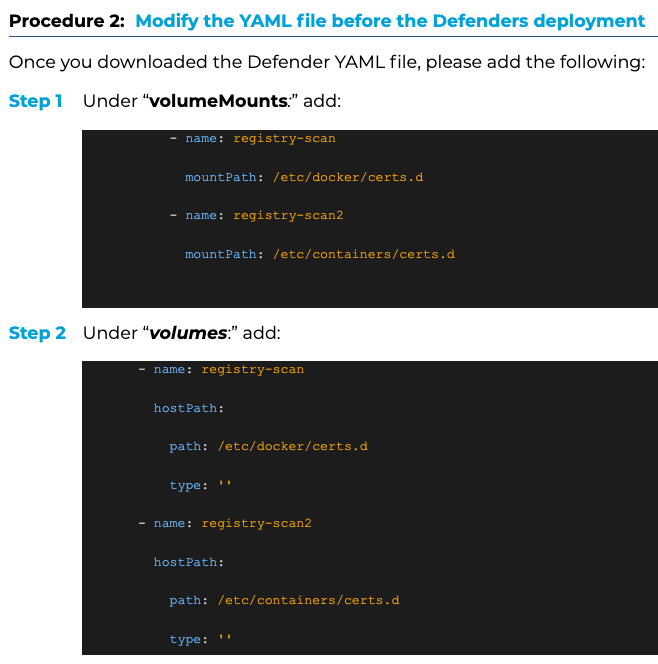

Guarde y salga del archivo anterior y ejecute el siguiente comando: