Prisma Cloud Compute-Registrierungsscanfehler – x509: Von unbekannter Stelle signiertes Zertifikat auf Openshift 4.x

Symptom

- Was ist das Register?

Prisma Cloud kann Container-Images sowohl in öffentlichen als auch in privaten Repositories in öffentlichen und privaten Registern scannen.

Das Register ist ein System zum Speichern und Verteilen von Container-Images. Das bekannteste öffentliche Register ist Docker Hub, es gibt jedoch auch Register von Amazon, Google und anderen. Organisationen können auch ihre eigenen internen privaten Register einrichten . Prisma Cloud kann Container-Images auf allen diesen Registertypen scannen.

Weitere Informationen zur Registrierung finden Sie hier.

- So konfigurieren die Registrierung: Konsole (UI) Defender > Sicherheitslücke > Bilder > Registrierungseinstellungen > Registrierung hinzufügen und die Informationen ausfüllen.

3. Warum wird die Registrierung gescannt:

Identifizieren und verhindern Sie Schwachstellen über den gesamten Anwendung hinweg und priorisieren Sie gleichzeitig die Risiken für Ihre Cloud-nativen Umgebungen. Integrieren Sie das Sicherheitslücke in jeden CI-Prozess und Überwachung, identifizieren und verhindern Sie gleichzeitig kontinuierlich Risiken für alle Hosts, Images und Funktionen in Ihrer Umgebung. Prisma Cloud kombiniert die Sicherheitslücke mit einem stets aktuellen Bedrohung und Wissen über Ihre Bereitstellungen, um Risiken speziell für Ihre Umgebung zu priorisieren.

Weitere Informationen zum Registry-Scan finden Sie hier.

Der Registry-Scan schlägt mit der folgenden Fehlermeldung fehl:

Warnmeldung: :

Environment

- PANW v. 21.04.412

Bereitstellung – vor Ort - Umfeld:

Welche Edition und Version von Compute (wenn SaaS, geben Sie den Pfad zur Konsole an): 21.04.421 - Umgebung: Openshift v 4.6

Docker-Version: Das Betriebssystem verwendet CRIO statt Docker.

Host-Betriebssystemversion: CoreOS Red Hat Enterprise Linux CoreOS 47.83.202104161442-0 (Ootpa) Betriebssystemversion 4.7

Orchestrator-Version: CRIO

Cause

- To debug further check the defender logs here:

2. Defender.log location: :

OUTPUT from the defender.log file:Failed to pull image testimage:latest, error Error initializing source docker://registry.example.com:9305/testimage:latest: error pinging docker registry registry.example.com:9305: Get "https://registry.example.com:9305/v2/": x509: certificate signed by unknown

3. Reason why it failed on CRIO(Container Run) (Openshift 4.x):

What is CRIO?

CRI-O is an implementation of the Kubernetes CRI (Container Runtime Interface) to enable using OCI (Open Container Initiative) compatible runtimes. It is a lightweight alternative to using Docker as the runtime for kubernetes. ... It is a lightweight alternative to using Docker, Moby or rkt as the runtime for Kubernetes.

For more information Hier.

Grund 1 und 2 sollten beide auf den HOST angewendet werden, in dem die Verteidiger eingesetzt sind.

Grund 1:

Fehler treten auf, wenn HOST die folgenden 3 Dateien unter dem Verzeichnisnamen nicht findet: /etc/conainters/certs.d/ /

- Privater Schlüssel

- Host-Zertifikat

- CA Kette

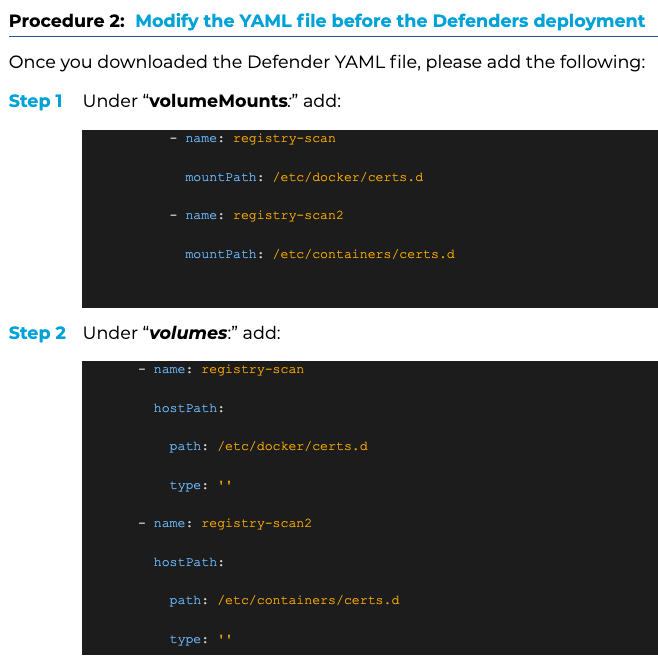

Resolution

Lösung 1

- Erstellen Sie das Verzeichnis „/etc/containers/certs.d“ auf dem OS 4.x-Host

- Erstellen Sie ein neues Unterverzeichnis mit zB " 1182419.registry.com :9305"

- Kopieren und fügen Sie 3 Dateien aus dem Verzeichnis /etc/containers/certs.d ein:

- privater Schlüssel

- Host-Zertifikat

- CA Kette

- in das neue Unterverzeichnis " 1182419.registry.com :9305"

Starten Sie dann erneut einen „Registrierungsscan“ über die Benutzeroberfläche, wodurch das Problem behoben wird.

Lösung 2

Speichern und beenden Sie die obige Datei und führen Sie den folgenden Befehl aus: