使用标题插入对 Office365 企业进行批准的访问 HTTP

90488

Created On 01/21/20 15:16 PM - Last Modified 03/26/21 18:03 PM

Objective

以前,有一项规定只允许对Offa365企业账户进行制裁,并阻止未经批准的企业和消费者账户。 这是通过创建基于用于登录 Office365 企业帐户的域的自定义应用程序来实现的。 但是,由于 Microsoft 端进行了一些更改,这已不再可能,这意味着与对应于受制裁域的自定义应用程序对应的任何流量将被确定为预先定义的应用程序办公室-365 基座。

Environment

HTTP 帕洛阿尔托网络设备中的头插入功能。

Procedure

解决方法是利用 HTTP 头插入功能。

- 第一步是为 Microsoft 域创建自定义 URL 类别。

接下来,我们必须确保解密此流量。

- 创建解密 Policy 规则,并在服务/ URL 类别选项卡中添加 URL 上一步创建的类别。

- 在"选项"选项选项卡中,确保操作设置为解密,并且"类型"设置为 SSL "转发代理"。

现在,我们必须编辑或创建 URL 一个过滤配置文件。

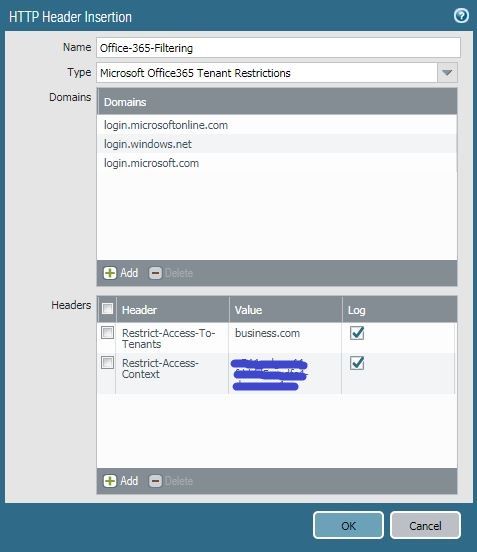

- 选择 HTTP URL 筛选配置文件对话中的标题插入。

- 添加条目。

您为"限制访问租户"提供了要允许用户访问的租户列表。

- 您可以使用在租户注册的任何域名来识别此列表中的租户。

您为"限制访问"上下文提供了 ID 设置租户限制的目录。

- 您可以 ID 在 Azure 门户中找到您的目录。 以管理员身份登录,选择 Azure 活动目录,然后选择属性。

docs.microsoft.com/en-us/azure/active-directory/active-directory-tenant-restrictions

您的想法是修改 HTTP 带有 Office365 租户目标的标题。 该规则将允许流量,但因为您正在定义您尝试验证的 Office365 实例,如果他们尝试使用 Office365 帐户登录,该帐户不是您域名租户的一部分,Microsoft 将阻止它。

此外,请记住设置为 URL URL 在筛选配置文件中允许创建的自定义类别的操作。 当您尝试访问未经批准的域名时,您应该看到以下 Microsoft 的响应页面。