Arrière-plan

ROBOT [1] est une attaque qui affecte l'échange de clés TLS RSA et pourrait conduire au décryptage des sessions capturées si le serveur TLS qui servait à l'origine ladite session capturée est toujours en vie, vulnérable et utilisant la même clé privée.

Exposition

Le décryptage SSL et GlobalProtect sont sensibles à ce problème. Ovos ingénieurs travaillent sur une solution logicielle. Nous recommandons aux clients exécutant Pan-OS d'effectuer une mise à niveau vers une version fixe du logiciel ou d'utiliser la mise à jour de contenu 757, et d'appliquer d'autres mesures d'atténuation par le biais des modifications de configuration décrites ci-dessous sous «atténuations». Les versions impactées de Pan-OS incluent 6.1.19 et Prior, 7.1.14 et Prior, 8.0.6-H3 et Prior.

Correction et atténuations

Mise à jour logicielle

Pan-OS 6.1.20 et plus récent, 7.1.15 et plus récent, et 8.0.7 et plus récents sont fixes. Les clients exposés à cette vulnérabilité sont invités à effectuer une mise à niveau vers une version corrigée de Pan-OS.

Mise à jour du contenu

Palo Alto Networks a publié la mise à jour du contenu 757 qui comprend une signature de vulnérabilité ("TLS réseau Security Protocol information Vulnerability communication-robot", #38407) qui peut être utilisé comme une atténuation provisoire pour protéger les périphériques Pan-OS jusqu'à ce que le le logiciel est mis à niveau. Pour une protection complète, la signature #38407 doit être appliquée en amont de toutes les interfaces implémentant le décryptage SSL ou hébergeant un portail GlobalProtect ou une passerelle GlobalProtect.

Atténuation du décryptage SSL

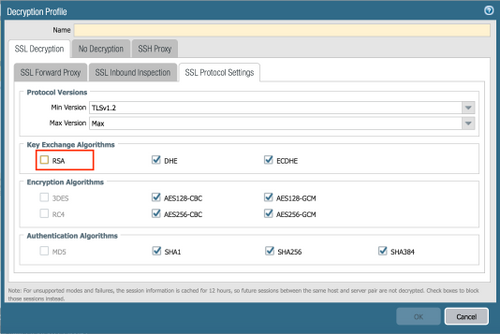

Les clients qui exécutent Pan-OS 7,1 ou ultérieur peuvent configurer leurs profils de décryptage SSL pour désactiver RSA.

Atténuation GlobalProtect

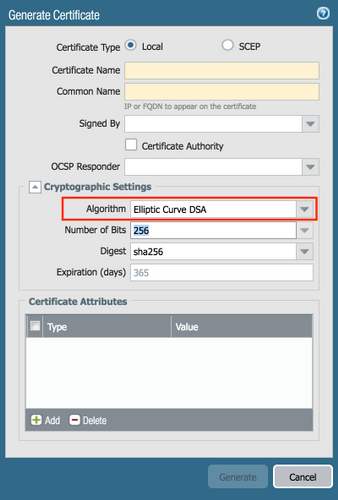

Si le certificat de serveur GlobalProtect utilise RSA, les clients qui exécutent Pan-OS 7,1 ou ultérieur peuvent opter pour le remplacement de ce certificat par une implémentation de l'algorithme DSA Curve Eliptic comme alternative plus sûre.

Remarque: un problème connu Pan-OS 7,1 empêche la mise en forme correcte ECDSA CSR. Par conséquent, le certificat global Protect ECDSA peut être généré:

- sur l'appliance en important temporairement l'autorité de certification d'entreprise dans Pan-OS; Ou

- sur le système d'ICP d'entreprise externe puis importé dans Pan-OS avec sa clé privée.

Référence

[1] https://robotattack.org/