问题

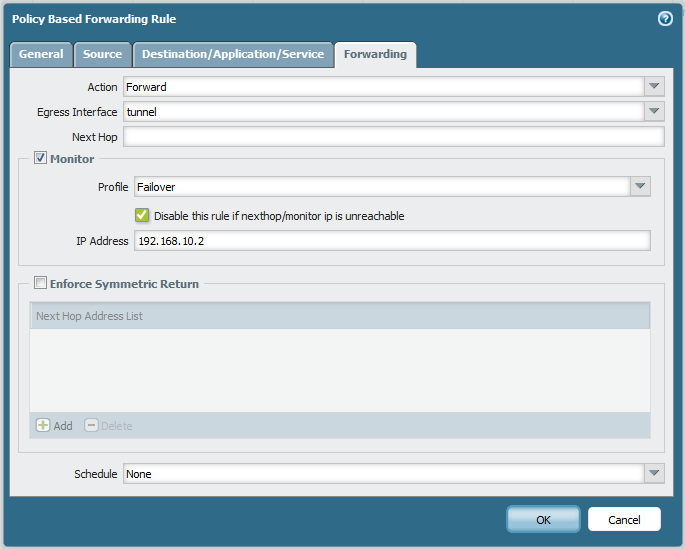

在理想的设置中, IPSEC 我们创建隧道,并使用 PBF 规则将流量转发到隧道,如果 IPSEC 需要vpn故障转移。

注意: 要配置双 ISP 故障转移和自动 VPN 故障转移,请遵循以下文档:

如何设置一个帕洛阿尔托网络 Firewall 与双ISP和自动 VPN 故障转移

我们还配置监控 IP ( IP 穿过隧道)以执行隧道监控。

如果我们有重叠的子网,我们将配置源, NAT 以避免在隧道的另一端路由问题。

有了这个设置 PBF 规则可能不起作用,你可以看到 PBF 规则被禁用

原因

启用 PBF 监控时, firewall 将发送以出口界面为源的活体消息,并将数据包发送出去。

如果我们从出口接口手动 ping 监控 IP 源 IP ,此流量将通过路线查找和 NAT 查找。 随后,此流量将得到源 NAT- ed,我们将得到ping回复。

然而,保持活着的消息不会通过路线查找,出于同样的原因,它不会 NAT- 被ed。这可能会导致另一端的路由问题,我们可能不会得到活的答复,这反过来又会导致我们的 PBF 规则禁用。

规则: PBF VPN1 (6)

规则状态: 已禁用

行动: 前进

对称返回: 否

出口 IF VSYS /:隧道。

NextHop: 0.0.0。0

显示器插槽: 1

监视器 IP : 170.66.50.11

下一个计划状态: DOWN

监视器: 操作: 故障转移, Interval:3, Threshold:5

统计: KA 发送: 2971, KA got:0, 数据包匹配: 28675

解决 方案

IP在隧道接口和隧道另一端配置公共通道,为指向隧道的公众创建静态路线 IP 。

所有者: skumar1