Question

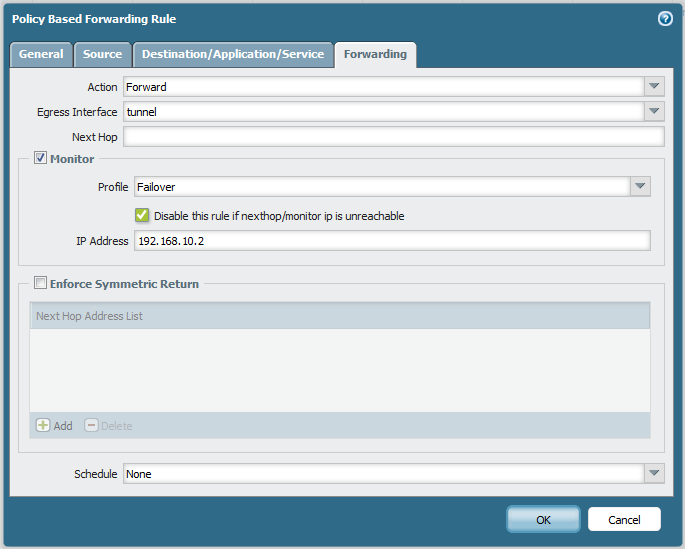

Dans la configuration idéale, nous IPSEC créons tunnel et PBF la règle d’utilisation pour avançons le trafic vers le tunnel IPSEC si vpn failover est nécessaire.

Note: Pour configurer double ISP et VPN failover automatique suivez le document ci-dessous:

Comment configurer un réseau Palo Alto Firewall avec double FSI et échec VPN automatique

Nous configurer également la surveillance IP (qui IP est de l’autre côté du tunnel) pour effectuer la surveillance du tunnel.

Si nous avons un sous-réseau qui se chevauche, nous configurerons la source NAT afin d’éviter le problème de routage à l’autre bout du tunnel.

Avec cette règle PBF de configuration pourrait ne pas fonctionner et vous pouvez voir la règle est PBF désactivée

Cause

Lors de PBF l’activation de la firewall surveillance, enverra garder en vie des messages avec interface d’évacuation comme source et envoyer les paquets.

Si nous ping manuellement l’approvisionnement IP de surveillance à partir de l’interface IP d’évacuation , ce trafic va passer par la recherche de route NAT et de recherche. Par la suite, ce trafic sera NAT- source ed et nous aurons des réponses ping.

Toutefois, les messages garder en vie ne passera pas par la recherche de route et pour la même raison, il ne sera NAT- pas ed. Cela pourrait causer un problème de routage à l’autre extrémité et nous pourrions ne pas obtenir des réponses en vie qui à leur tour provoquer PBF notre règle à désactiver.

Règle: PBF VPN1(6)

État de la règle: désactivé

Action: Forward

Rendement symétrique: non

Egress IF / VSYS : tunnel.1

NextHop: 0.0.0.0

Slot du moniteur: 1

Moniteur IP : 170.66.50.11

Statut NextHop: DOWN

Moniteur: action: basculement, intervalle: 3, seuil: 5

Stats: KA envoyé:2971, KA got:0, Packet Matched:28675

Contournement

Configurer un public IP sur l’interface du tunnel et à l’autre bout du tunnel créer une route statique pour ce public IP pointant vers le tunnel.

propriétaire: skumar1