Problema

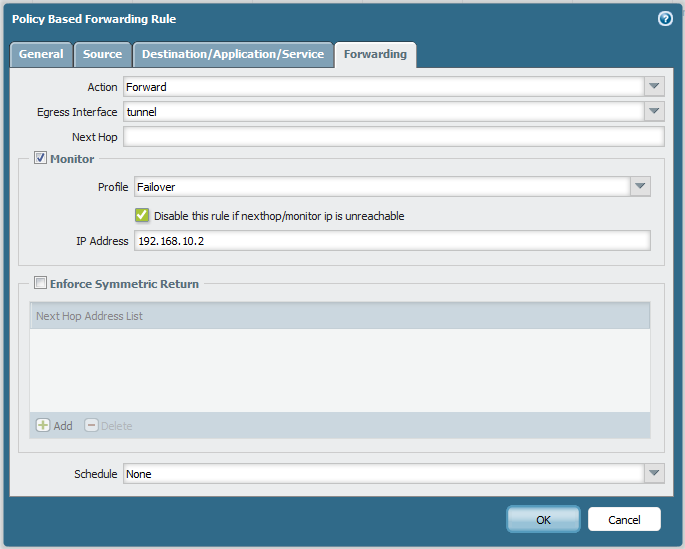

En la configuración ideal creamos IPSEC el túnel y usamos la regla para remitir el tráfico al túnel si se requiere la Conmutación PBF por falla IPSEC vpn.

Nota: Para configurar la conmutación por error dual ISP y VPN automática, siga el siguiente documento:

Cómo configurar una red palo alto Firewall con ISP duales y VPN conmutación automática por error

También configuramos la supervisión IP IP (que está a través del túnel) para realizar la supervisión del túnel.

Si tenemos subred superpuesta, configuraremos la fuente NAT para evitar el problema de ruteo en el otro extremo del túnel.

Con esta regla de configuración PBF podría no funcionar y se podía ver que la regla se PBF deshabilita

Causa

Al habilitar PBF la supervisión, firewall enviará mensajes keep alive con la interfaz de salida como origen y enviará los paquetes fuera.

Si hacemos ping manualmente el abastecimiento de monitoreo desde la IP interfaz de IP salida, este tráfico pasará a través de la búsqueda y NAT búsqueda de la ruta. Posteriormente este tráfico obtendrá la fuente NAT- ed y obtendremos respuestas de ping.

Sin embargo, los mensajes keep alive no pasarán por la búsqueda de rutas y por la misma razón no serán NAT- ed. Esto puede causar un problema de ruteo en el otro extremo y es posible que no obtengamos respuestas vivas que a su vez hacen que nuestra PBF regla se inhabilite.

Regla: PBF VPN1(6)

Estado de la regla: deshabilitado

Acción: adelante

Retorno simétrico: no

Salida IF / VSYS : túnel.1

NextHop: 0.0.0.0

Ranura del monitor: 1

Monitor IP : 170.66.50.11

Estado de NextHop: DOWN

Monitor: acción: fail-over, intervalo: 3, umbral: 5

Estadísticas: KA enviado:2971, KA got:0, Paquete Igualado:28675

Solución

Configure a un público IP en la interfaz del túnel y en el otro extremo del túnel cree una ruta estática para este público IP que señala al túnel.

Propietario: skumar1