Problem

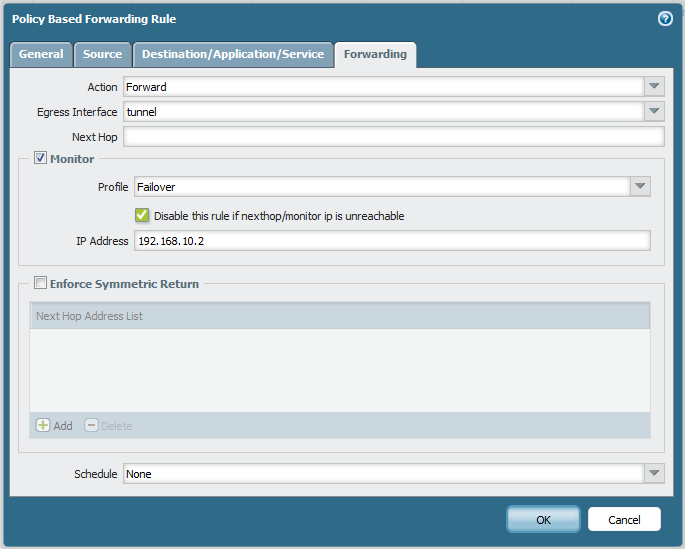

Im idealen Setup erstellen wir IPSEC Tunnel und verwenden PBF Regel, um den Datenverkehr an Tunnel weiterzuleiten, wenn IPSEC vpn Failover erforderlich ist.

Hinweis: Um ISP Duale und automatische Failover zu VPN konfigurieren, folgen Sie dem folgenden Dokument:

Einrichten eines Palo Alto-Netzwerkes Firewall mit Dual ISPs und automatischem VPN Failover

Wir konfigurieren auch die Überwachung IP IP (die sich über den Tunnel erstreckt), um die Tunnelüberwachung durchzuführen.

Wenn wir überlappende Subnetz haben, konfigurieren wir Quelle, NAT um Routing-Probleme am anderen Ende des Tunnels zu vermeiden.

Wenn diese PBF Einrichtungsregel möglicherweise nicht funktioniert und Sie sehen konnten, dass die Regel deaktiviert PBF wird

Ursache

Wenn Sie die Überwachung aktivieren, senden Sie PBF Nachrichten mit firewall ausgehender Schnittstelle als Quelle am Leben und senden die Pakete heraus.

Wenn wir die IP Überwachungs-Sourcing von der Ausgangsschnittstelle manuell IP pingen, wird dieser Datenverkehr durch Routensuche und NAT -suche geleitet. Anschließend wird dieser Datenverkehr NAT- source ed erhalten und wir erhalten Ping-Antworten.

Die Keep Alive-Nachrichten werden jedoch nicht durch die Routensuche gehen und aus dem gleichen Grund wird es nicht NAT- ed. Dies kann zu Routingproblemen am anderen Ende führen, und wir erhalten möglicherweise keine am Leben erhaltenden Antworten, die wiederum dazu führen, dass unsere PBF Regel deaktiviert wird.

Regel: PBF VPN1(6)

Regel Zustand: Behinderte

Aktion: vorwärts

Symmetrische Rendite: Nein

Egress IF / VSYS : tunnel.1

Nexthop: 0.0.0.0

Monitor Schlitz: 1

Monitor IP : 170.66.50.11

NextHop-Status: DOWN

Monitor: Aktion: Ausfall, Intervall: 3, Schwelle: 5

Statistik: KA gesendet:2971, KA got:0, Packet Matched:28675

Problemumgehung

Konfigurieren Sie eine Öffentliche IP auf der Tunnelschnittstelle und am anderen Ende des Tunnels erstellen Sie eine statische Route für diese Öffentliche, IP die auf den Tunnel verweist.

Besitzer: skumar1