詳細

パロ ・ アルト NAT デバイスとファイアウォールの間に IPSec VPN トンネルを構成する方法。

トポロジでは、

PA1---PA_NAT---PA2

PA1 - 172.16.9.163 のパブリック ip アドレス

PA2 - 172.16.9.160 のパブリック ip アドレス

PA_NAT - 172.16.9.171 のパブリック ip アドレス

PA2 パブリック ip アドレス 172.16.9.160 PA_NAT パブリック ip アドレス 172.16.9.171 に NATTED になります。

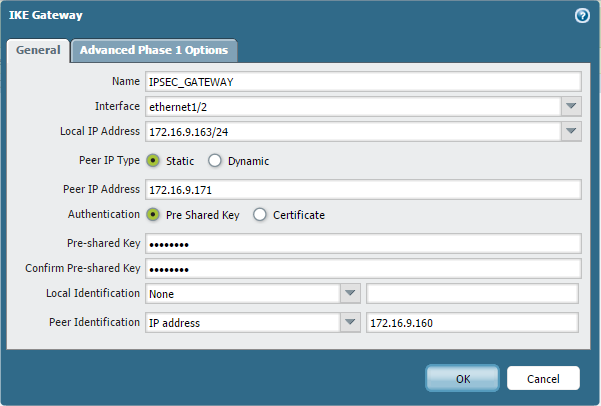

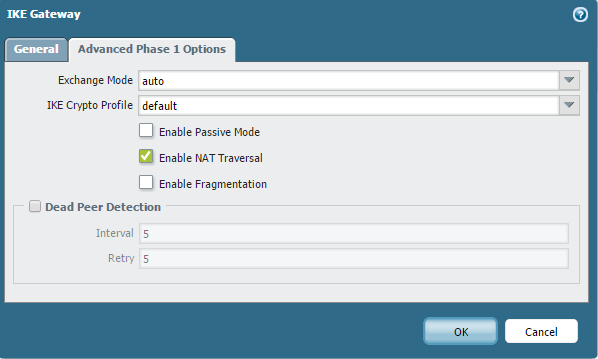

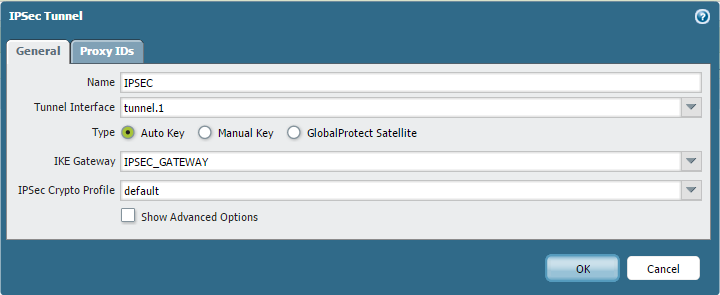

PA1 の構成:

注:

- IKE 暗号化およびIPSec 暗号化プロファイル には、既定値を使用します。

- Nat トラバーサルオプションは必須です

IPSEC ゲートウェイ NAT トラバーサル:

https://live.paloaltonetworks.com/docs/DOC-1692

IKE ゲートウェイ:

IPSec トンネル:

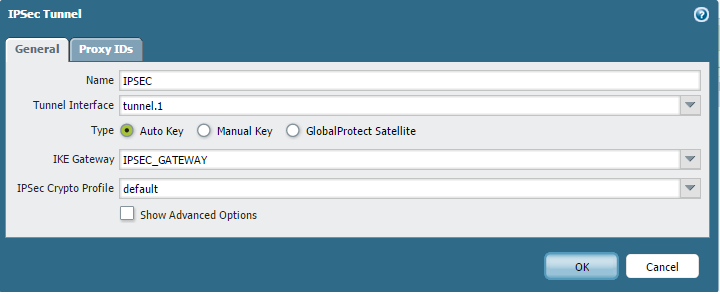

PA2 の構成:

IKE ゲートウェイ:

IPSec トンネル:

PA_NAT デバイスで双方向 NAT の構成:

以下に示す nat は 、PA_NAT デバイスが Untrust インターフェイス上の PA2 から UDP トラフィックを受信し、nat ポリシーの適用後に PA1 にルーティングされているため、Untrust から Untrust へのトラフィックに対して構成されています。

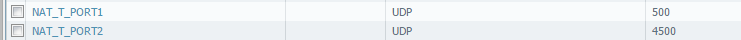

UDP ポート 500 および 4500 の双方向 NAT ルールは、以下の通り。

>実行中の nat ポリシー

NAT_T_IPSEC {

Untrust からの表示;

ソース 172.16.9.160;

Untrust;

インターフェイス;

デスティネーション 172.16.9.163;

サービス [udp/任意/500 udp/任意/4500];

翻訳 "src: 172.16.9.171 (静的 ip) (プール idx の: 2)";

ターミナル no;

}

NAT_T_IPSEC {

任意;

ソース任意;

Untrust;

インターフェイス;

デスティネーション 172.16.9.171;

サービス [udp/任意/500 udp/任意/4500];

翻訳-"dst: 172.16.9.160";

ターミナル no;

}

PA2 から開始の IPSec VPN トンネル (172.16.9.160)

> vpn ike sa のテストを

開始します: 合計1つのゲートウェイが見つかりました。1 ike sa が見つかりました。

> vpn ipsec をテストする-sa

は、ipsec sa を開始: 合計1トンネルが見つかりました。1 ipsec sa が見つかりました。

PA_NAT デバイスでは、次のセッションを参照してください。

>すべてのフィルタアプリケーションを表示する ike

--------------------------------------------------------------------------------

ID アプリケーションの状態の種類フラグ Src [スポーツ]/Zone/Proto (翻訳 IP [ポート])

Vsys Dst[Dport]/Zone (翻訳 IP [ポート])

--------------------------------------------------------------------------------

14211 ike アクティブフロー NS 172.16.9.160 [500]/Untrust/17 (172.16.9.171 [500])

vsys1 172.169.163 [500]/Untrust (172.16.9.163 [500])

>すべてのフィルタ宛先を表示する-ポート 4500

--------------------------------------------------------------------------------

ID アプリケーション状態タイプフラグ Src [スポーツ]/Zone/Proto (翻訳 IP [ポート])

Vsys Dst [Dport]/Zone (変換された IP [ポート])

--------------------------------------------------------------------------------

14210 ipsec-esp-udp のアクティブフロー NS 172.16.9.160 [4500]/Untrust/17 (172.16.9.171 [4500])

vsys1 172.16.9.163 [4500]/Untrust (172.16.9.163 [4500])

トンネルは PA1、PA2 が。

PA1:

PA2: