Cause

Lors de la connexion d'un appareil iOS au WiFi, il va automatiquement commencer à faire plusieurs connexions sortantes vers des services sur les domaines énumérés ci-dessous. Si le portail captif est configuré, ces connexions déclencheront des redirections de portail captifs, mais celles-ci ne seront pas visibles pour l'utilisateur car les conenctions sont effectuées en arrière-plan. Pour éviter de surtaxer le service de portail captif, le nombre de connexions au service est limité par source. Cela pourrait provoquer une connexion Safari légitime de rester vide pendant un certain temps, jusqu'à ce que les connexions d'arrière-plan temps et plus de threads CP sont mis à la disposition du client.

Résolution

Pour empêcher l'utilisateur d'obtenir un écran vide ou un temps de chargement long, vous pouvez lister les domaines énumérés ci-dessous.

Android captive Portal Detection:

Noms de domaine à la liste blanche:

clients3.google.com

iOS 6:

Noms de domaine à la liste blanche:

GSP1.Apple.com

*. akamaitechnologies.com

www.Apple.com

Apple.com

iOS 7:

Noms de domaine à la liste blanche:

www.appleiphonecell.com

*. Apple.com

www.iTools.info

www.iBook.info

www.Airport.us

www.thinkdifferent.us

*. Apple.com.edgekey.net

*. akamaiedge.net

*. akamaitechnologies.com

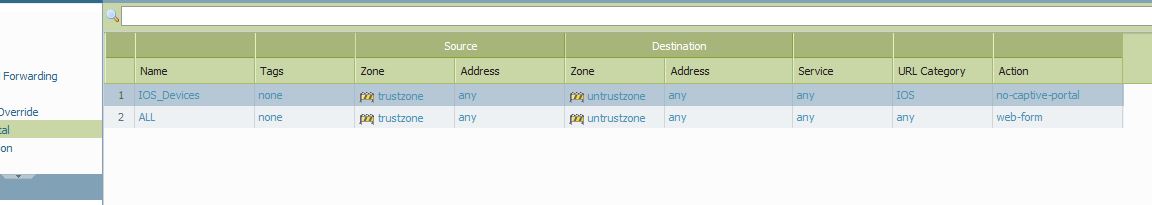

Créez ensuite une règle de portail sans captif et conservez-la en haut de la règle du portail captif existant.

Valider les modifications et tenter de nouvelles connexions à partir des périphériques iOS.

Il demandera toujours à l'utilisateur d'iOS d'entrer les informations d'identification de l'utilisateur à partir de leur navigateur Safari par défaut lorsque leur périphérique se connecte à votre réseau, et d'appliquer la politique d'accès à Internet de cette base d'utilisateurs sur son appartenance au groupe de sécurité AD.