Le trafic SMB est bloqué et la fenêtre de l'Explorateur Windows se bloque tout en accédant à un dossier partagé

Resolution

Demande client

Le trafic SMB (Server Message Block) est bloqué et la fenêtre de l'Explorateur Windows se bloque lors de l'accès à un dossier partagé.

Cause

Cela peut se produire lorsqu'il existe un profil de blocage de fichier, avec une action de bloc utilisée dans une règle de sécurité qui est appariée par cette session.

Détails

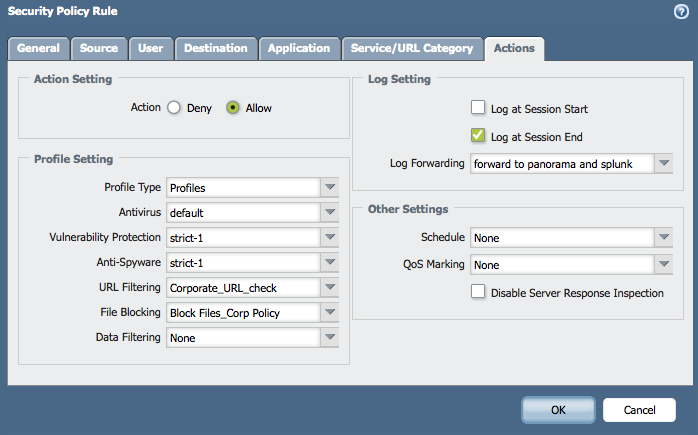

En vertu des stratégies de sécurité > actions, si une session passe par le pare-feu de Palo Alto Networks et correspond à une stratégie d'autoriser spécifique, selon les critères définis, l'action définie dans la stratégie sera prise.

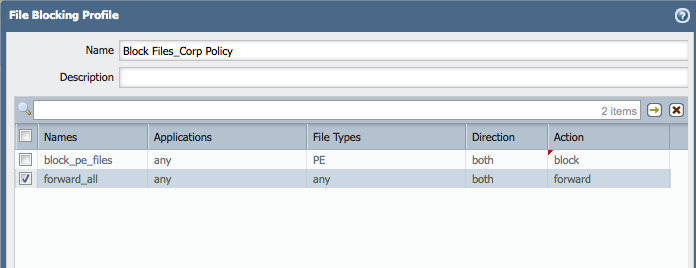

Dans l'exemple ci-dessous, la règle de stratégie de sécurité qui est appariée est «allow_all», qui a un profil pour le blocage des fichiers.

Le profil de blocage de fichier bloque tous les fichiers PE (qui inclut. exe,. msi), tout fichier de cette session qui correspond au type de fichier prendra la session dans l'état de rejet.

Dès qu'un utilisateur ouvre le dossier partagé qui a le fichier. exe dans lui, cette ouverture de session ira dans l'état d'écart et aucun autre fichier ne pourra se déplacer entre les machines.

> Show session tous les filtres destination 10.193.17.10

--------------------------------------------------------------------------------

ID Application État Type drapeau Src [Sport] / Zone/Proto (traduit IP[Port])

VSys Dst [Dport] / Zone (traduit IP[Port])

--------------------------------------------------------------------------------

152568 ms-DS-SMB Discard Flow NS 192.168.8.136 [49158]/Trust-L3/6 (10.193.17.8 [32047])

vsys1 10.193.17.10 [445]/Untrust-L3 (10.193.17.10 [445])

Consultez l'exemple suivant, la session est définie sur ignorer l'État par la stratégie de sécurité Check:

> Show session ID 152568

Session 152568

C2S flux :

Source: 192.168.8.136 [Trust-L3]

DST: 10.193.17.10

proto : 6

sport: 49158 dport: 445

Etat : type INIT : FLOW

utilisateur de SRC : inconnu

l’utilisateur DST : inconnu

S2C flux :

Source: 10.193.17.10 [Untrust-L3]

DST: 10.193.17.8

proto : 6

sport: 445 dport: 32047

Etat : type INIT : FLOW

utilisateur de SRC : inconnu

l’utilisateur DST : inconnu

heure de début: Thu Apr 17 17:12:56 2014

Timeout : 90 s

nombre total d'octets (C2S): 44292

nombre total d'octets (S2C): 50073

nombre de paquets layer7 (C2S): 182

nombre de paquets layer7 (S2C): 176

VSys : vsys1

application: ms-DS-SMB

règle: allow_all

session d’être connecté à la fin : vrai

session en ager session : faux

session synchronisée de HA homologue : faux

adresse/port translation : source + destination

NAT-Rule: NAT_all_inside_to_out (vsys1)

traitement layer7 : terminé

Activé le filtrage des URL : vrai

Catégorie d'URL : any

session par l’intermédiaire de cookies syn : faux

session terminée sur l’hôte : faux

session traverse le tunnel : faux

session de portail captive : faux

interface d'infiltration: ethernet1/2

interface de sortie: ethernet1/1

règle de QoS de session : N/D (classe 4)

Firewall étape Tracker: atténuation du blocage de l'URL CONT

Dès que le dossier est ouvert, la session SMB va dans l'état de défausse. Si le même dossier a des fichiers. txt, et si vous essayez de les copier, il échouera car la session SMB est déjà ignorée. Cela va se produire même s'il n'y a pas de stratégie de blocage pour les fichiers. txt.

L'utilisateur l'expérience que leur application Windows Explorer se bloque et ne retourne aucun résultat après l'ouverture du dossier de partage.

Comme indiqué ci-dessous, les compteurs globaux confirment cette information aussi:

> montrer compteur global filtre-filtre de paquets Oui delta Oui

Compteurs globaux :

Temps écoulé depuis le dernier échantillonnage: 58,678 secondes

nom valeur taux gravité catégorie aspect description

--------------------------------------------------------------------------------

pkt_recv 1511 25 info Packet pktproc paquets reçus

pkt_sent 349 5 info Packet pktproc paquets transmis

session_allocated 2 0 info session ressources sessions allouées

session_installed 2 0 info session ressources sessions installées

session_discard 4 0 session de ressources de session info définie à ignorer par la vérification de stratégie de sécurité

flow_fwd_mtu_exceeded 21 0 info flux Forward paquets longueurs dépassé MTU

flow_ipfrag_frag 42 0 infos flux ipfrag IP fragments transmis

flow_host_pkt_xmt 1248 21 info Flow Mgmt paquets transmis au plan de contrôle

flow_host_vardata_rate_limit_ok 1227 20 info Flow Mgmt hôte vardata pas envoyé: taux limite OK

appid_ident_by_dport 1 0 info AppID pktproc application identifiée par L4 dport

appid_proc 2 0 info AppID pktproc le nombre de paquets traités par l'identification de l'application

appid_use_dfa_1 2 0 info AppID pktproc le nombre de paquets à l'aide de la deuxième table DFA

appid_skip_terminal 2 0 info AppID pktproc le résultat DFA est terminal

nat_dynamic_port_xlat 2 0 info ressource nat le nombre total de dynamic_ip_port NAT translate appelé

dfa_sw 326 5 info DFA pktproc le nombre total de DFA match en utilisant le logiciel

ctd_run_pattern_match_failure 2 0 info CTD pktproc exécuter échec du match pattern

aho_sw 507 8 info Aho pktproc l'utilisation totale du logiciel pour Aho

ctd_appid_reassign 5 0 info CTD pktproc AppID a été changé

ctd_pkt_slowpath 318 5 info CTD pktproc paquets traités par slowpath

ctd_detector_discard 2 0 info CTD pktproc session rejetée par le détecteur

log_pkt_diag_us 23585 401 info log System Time (US) dépenser sur l'écriture de paquets-diag logs

--------------------------------------------------------------------------------

Total des compteurs affichés: 21

--------------------------------------------------------------------------------

Résolution

C'est le comportement attendu en raison de la nature de la SMB. S'il existe une règle de sécurité avec un profil de bloc qui lui est attaché pour les sessions SMB, il est préférable de ne pas mélanger les types de fichiers qui sont censés être bloqués, avec une stratégie avec les fichiers autorisés.

propriétaire : ialeksov