Anfordern des Zertifikats

Je nachdem, welche PAN-OS Version auf dem installiert firewall ist, muss ein privater Schlüssel auf einem CSR Drittanbieterprogramm wie OpenSSL generiert werden.

Wenn Sie PAN-OS 7.1 und höher verwenden, lesen Sie How to Generate a CSR (Certificate Signing Request) and Import the Signed Certificate

- Die Kombination-Zertifikat erstellen

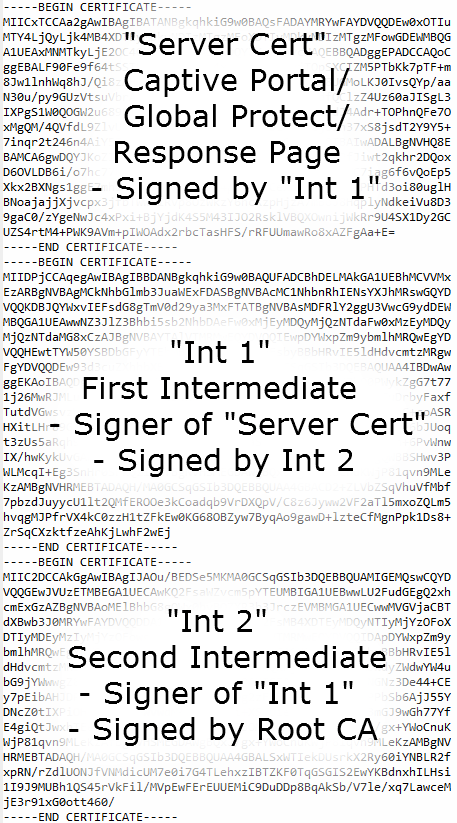

Wenn ein Zertifikat nicht vom Stamm signiert CA ist, sollten die Zwischenzertifizierungsstellen an Clients gesendet werden, falls diese Clients nicht bereits über die Zwischenzertifizierungsstellen in ihrem vertrauenswürdigen Schlüsselspeicher verfügen. Dazu ein Kombinationszertifikat, das aus dem signierten Zertifikat ( , usw.) besteht, CP gefolgt von den GP Zwischenzertifizierungsstellen. Das Bild unten zeigt zwei, aber der gleiche Prozess ist nur für ein Zwischenprodukt CA oder mehrere gültig.

Jedes dieser Zertifikate erhalten Sie:

- Öffnen Sie die von der gesendete Datei "Server CA Cert".

- In Windows das Dialogfeld Zertifikat enthält drei Registerkarten: allgemein, Details und Zertifizierungspfad.

- Klicken Sie den Zertifizierungspfad, und klicken Sie auf das Zertifikat einen Schritt über dem Boden.

- Öffnen Sie das Zertifikat und klicken Sie auf die Registerkarte "Details", dann auf Datei kopieren.

- Speichern Sie die Datei als Base-64-codiertes X .509 (. CER ) formatiertes Zertifikat.

- Machen Sie dasselbe für alle Zertifikate in der Kette mit Ausnahme der obersten (Root).

- Öffnen Sie jedes Zertifikat. CER Datei in einem Klartext-Editor (z. B. Notepad).

- Jedes Zertifikat End-to-End, mit dem Server Cert auf der Oberseite und jeder Unterzeichner unter dem einfügen.

- Speichern Sie die Datei als ". TXT " oder ". CER "

Dateihinweis: Der Name der Datei darf keine Leerzeichen enthalten, da dies dazu führen kann, dass der Import fehlschlägt.

- Importieren des Zertifikats

Nehmen Sie das kombinierte Zertifikat und importieren Sie es auf die firewall .

Problemumgehung

Falls Sie kein neues erstellen CSR können, aber dennoch ein Zertifikat exportieren müssen, führen Sie die folgenden Schritte aus:

- Exportieren Sie das aktuelle Zertifikat für den exportierten , Format und den Firewall PEM privaten Schlüssel.

- Öffnen Sie das Zertifikat in einem Texteditor.

- Trennen Sie den öffentlichen Schlüssel von den privaten Schlüssel in zwei getrennte Textdateien (wobei Sie darauf achten nicht zu fügen Sie keine Leerzeichen).

- Speichern Sie die private Schlüssel Textdatei und halten Sie sie beiseite.

- Bearbeiten Sie die Datei, in der sich der öffentliche Schlüssel befindet, und haben Sie den öffentlichen Schlüssel oben, und fügen Sie das Zwischenprodukt CA darunter wie in der freigegebenen URL hinzu, und speichern Sie die Datei.

- Löschen Sie das Zertifikat, das sich bereits auf der firewall .

- Den privaten Schlüssel mit dem bearbeiteten Zertifikat zu importieren.