Vue d’ensemble

Antérieures à 5.0 PAN-OS, afin de permettre une application avec des dépendances, la politique de sécurité requis toutes les dépendances pour pouvoir aussi bien.

Depuis PAN-OS 5.0, les demandes de certains protocoles peuvent être autorisés sans nécessité de prévoir explicitement leurs dépendances. Le pare-feu de Palo Alto Networks est capable de faire cela pour certaines applications, si elle peut identifier la demande dans un point prédéterminé dans la session live. Si la demande est codée par le développeur d’une manière que le dispositif de Palo Alto Networks ne peut pas déterminer l’application par le point prédéterminé, l’application peut être bloquée par l’une des règles de sécurité dans la liste. Pour ces applications permettent un explicite pour la liste des dépendances sont nécessaire.

Pour expliquer le processus, la terminologie suivante est généralement appliquée :

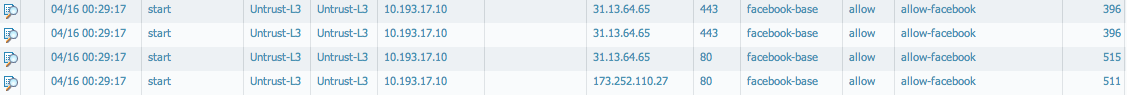

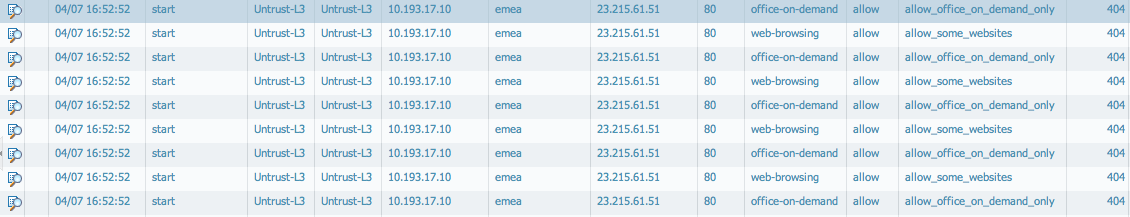

- Enabler app : App-ID correspondant à la session initialement (par exemple navigation sur le web)

- App dépendant : App-ID qui correspond à la session plus tard (p. ex. facebook-base)

Remarque: Vérifiez toujours les dépendances des applications si vous prévoyez de les autoriser. Vérifiez également les applications implicitement utilisées pour l’application de charge, afin que les politiques correctes peuvent être construits.

Détails

Pour les demandes mentionnées ci-dessus peuvent être correctement identifiés à un point prédéterminé dans la session live, le pare-feu implicitement autorisera l’app enabler. Pour cette raison, le pare-feu utilise les « utilisations-apps » et « implicite-usages-apps » partie des métadonnées mises à jour pour l’application donnée.

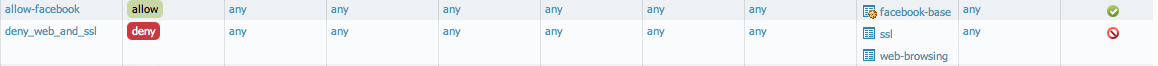

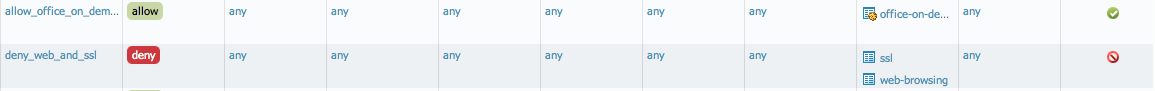

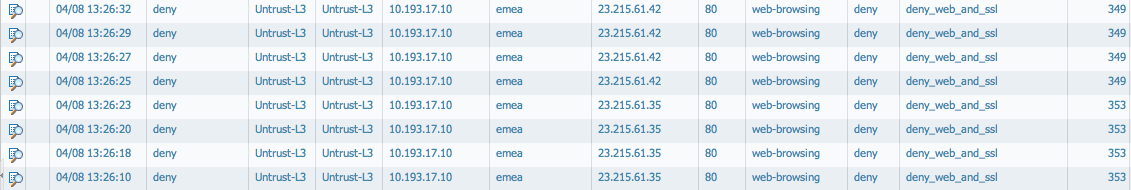

Pour les applications qui ont une liste d’apps dans le « implicite-usages-apps », ces applications seront implicitement autorisées et aucune règle de sécurité distinct n’est nécessaire pour leur permettre.

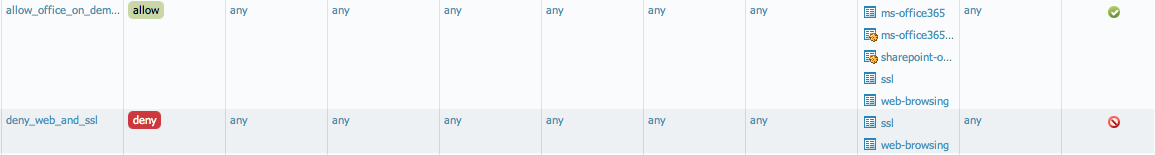

Pour les applications qui ne pas avoir une liste des applications dans les « implicite-usages-apps » et avoir la liste des applications dans la partie « utilisations-apps » de la définition d’application, il faut explicitement leur permettre (les demandes d’activation) pour que l’application dépendante est autorisée. Elle peut être ajoutée dans une règle de sécurité distincts, ou dans la même règle qui permet à l’application dépendante.

La définition d’application peut être vérifiée pour voir si il est nécessaire d’autoriser explicitement les demandes d’activation.