GlobalProtect 7.0.1 以降の RSA OTP 動作の変更

17014

Created On 09/25/18 19:48 PM - Last Modified 06/07/23 17:21 PM

Resolution

Pan-OS 7.0 の前に、サーバーはポータル認証の成功後にクッキーを生成します。この cookie を使用すると、ポータルと同じゲートウェイに対して認証を行うことができるため、ユーザーは OTP チャレンジを求められることはありません。

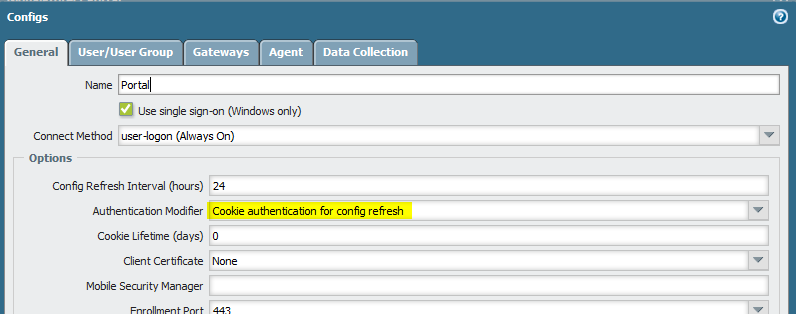

PAN-OS 7.0 を開始すると、この cookie はなくなり、[ネットワーク] > [GlobalProtect] > [ポータル] > [クライアントの構成] > [全般] の下にある [認証] 修飾子を [構成更新の cookie 認証] (別名 CACR) に設定する必要があります。

GlobalProtect クライアントは、ポータル認証の成功後に CACR クッキーを取得します。CACR クッキーは、ポータル認証にのみ使用されます。CACR を構成すると、初めて GP が接続され、ユーザーはポータルとゲートウェイの両方に対して OTP チャレンジのプロンプトを表示します。gp が有効な CACR クッキーをポータルにログインする場合、その後の gp 接続では、ユーザにゲートウェイの OTP チャレンジを入力するように求めることができます。

プロセスフロー:

1. 初めてポータルに接続する場合は、OTP を使用して認証を行います。

2. ポータルは暗号化された cookie を生成し、GlobalProtect クライアントに送信します。

3. その後、GlobalProtect クライアントはゲートウェイに接続し、再度 OTP を使用するようにします。

4. 今後、ユーザーが GlobalProtect に再度接続する場合、GlobalProtect クライアントは、手順2でポータルから受信した cookie を使用し、ゲートウェイに接続するときにのみ OTP を使用します。この cookie の有効期間は構成可能なので、必要に応じて設定できます。