Was ist QUIC?

QUIC (schnelle UDP Internetverbindungen schnell ausgesprochen) ist eine experimentelle Transport Layer Netzwerkprotokoll von Google entwickelt. QUIC unterstützt eine Reihe von Verbindungen zwischen zwei Endpunkten über User Datagram Protocol (UDP) Multiplex und wurde entwickelt, um Schutz gleichbedeutend mit TLS/SSL, zusammen mit reduzierter Verbindung und Verkehr Latenz und Bandbreite Schätzung in jedem Richtung, um Staus zu vermeiden. QUIC Hauptziel ist derzeit mit TCP verbindungsorientierten Webanwendungen zu optimieren. Eine experimentelle Umsetzung wird durch ein Team von Ingenieuren bei Google in Chrome umgesetzt.

Was passiert, wenn QUIC nicht blockiert ist?

Chrome-Browsern haben das QUIC-Protokoll standardmäßig aktiviert. Wenn Benutzer versuchen, Google-Anwendungen mit dem Chrome-Browser zugreifen, wird eine Sitzung mit einem Google-Server eingerichtet anstelle von TLS/SSL-Protokolls QUIC. QUIC ist ein experimentelles Protokoll in seinen frühen Stadien der Entwicklung, und es nutzt Forendienste Verschlüsselungsmethoden. Wenn Sicherheitspolitik Whitelist QUIC App-ID vorhanden ist und der Benutzer Google Chrome-Browser verwendet, um Google-Anwendungen zugreifen, werden diese Sitzungen als QUIC Anwendung durch die Palo Alto Networks Firewall App-ID Motor identifiziert werden. Sichtbarkeit und Kontrolle von Google-Anwendungen ist mit Whitelisting QUIC App-ID verloren

Unsere Empfehlungen:

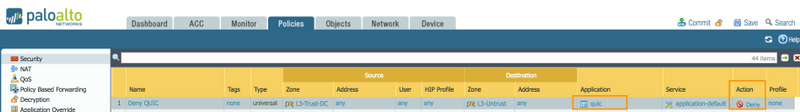

Palo Alto Networks empfiehlt die Erstellung einer Sicherheitsrichtlinie für in der Firewall, QUIC Anwendung zu blockieren. Mit der QUIC Verkehr durch die Firewall blockiert, der Chrome-Browser greift zurück auf traditionelle TLS/SSL verwenden. Beachten Sie, dass dadurch nicht die Benutzer alle Funktionen auf ihrem Browser verlieren wird. Firewall Gewinne bessere Sichtbarkeit und Kontrolle von Google-Anwendungen mit oder ohne die SSL-Entschlüsselung aktiviert.

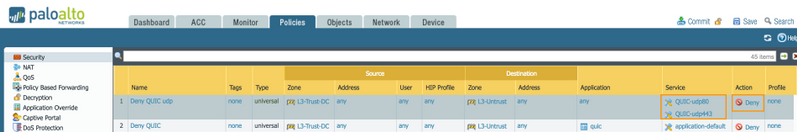

Sicherheitspolitik, die QUIC App verweigert:

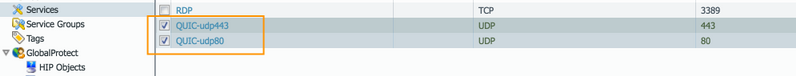

Mit der neuesten Version des Browsers Chrome aktualisiert Google ihre experimentelle Protokoll QUIC, verursacht die "quic" App-ID als "unbekannte-Udp" identifiziert werden. Palo Alto Networks veröffentlicht zusätzlichen Abdeckung für die "quic" App-ID von Google vorgenommenen Änderungen enthalten. Mit Google Änderungen an ihrem Protokoll empfehlen wir erstellen zusätzliche Sicherheitsrichtlinie QUIC UDP-Datenverkehr (UDP/443 und UDP/80) zu blockieren.