Vue d’ensemble

Actuellement, le pare-feu de Palo Alto Networks ne regarde pas à l'intérieur des paquets IP-in-IP. Le pare-feu ne l'achemine qu'en fonction de L'en-tête externe des paquets.

Montré ci-dessous est un exemple de Show session ID pour IP-in-IP:

> Show session ID 1

Session 1

C2S Flow:

Source: 10.215.15.247 [Untrust]

DST: 10.215.15.174

proto: 4

sport: 20033 dport: 20033

État: type actif: Flow

utilisateur de SRC : inconnu

l’utilisateur DST : inconnu

S2C Flow:

Source: 10.215.15.174 [Trust]

DST: 10.215.15.247

proto: 4

sport: 20033 dport: 20033

État: type actif: Flow

utilisateur de SRC : inconnu

l’utilisateur DST : inconnu

heure de début: Wed Jan 7 19:07:45 2015

Timeout : 30sec

temps de vivre: 27 sec

nombre total d'octets (C2S): 33844960

total des octets count(s2c) : 0

nombre de paquets layer7 (C2S): 412712

layer7 paquet count(s2c) : 0

VSys : vsys1

application: IP-in-IP

règle : règle1

session d’être connecté à la fin : vrai

session en ager session : vrai

session synchronisée de HA homologue : faux

traitement layer7 : terminé

Activé le filtrage des URL : faux

session par l’intermédiaire de cookies syn : faux

session terminée sur l’hôte : faux

session traverse le tunnel : faux

session de portail captive : faux

interface entrée : ethernet1/1

interface de sortie: ethernet1/2

règle de QoS de session : N/D (classe 4)

session Tracker stage l7proc: CTD App n'a pas de décodeur

paloalto @ PA-5050 >

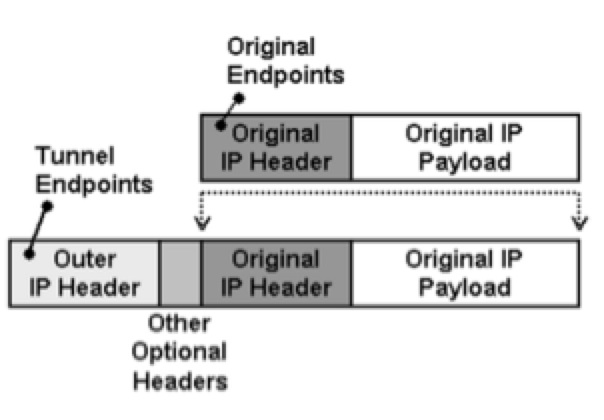

Remarque: l' encapsulation IP-in-IP: ce protocole fournit un mécanisme pour encapsuler un en-tête IP avec un en-tête IP externe pour le tunneling.

Voir aussi

Encapsulation IP dans IP

propriétaire : dkim