Resumen

Actualmente, Palo Alto Networks Firewall no busca dentro de paquetes IP-in-IP. El cortafuegos sólo lo enruta de acuerdo con el encabezado externo de los paquetes.

A continuación se muestra un ejemplo del identificador de sesión de show para IP-in-IP:

> Mostrar Session ID 1

Sesión 1

flujo de C2S:

Fuente: 10.215.15.247 [Untrust]

DST: 10.215.15.174

Proto: 4

deporte: 20033 dport: 20033

Estado: tipo activo: flujo

usuario fuente: desconocido

usuario de DST: desconocido

flujo s2c:

Fuente: 10.215.15.174 [Trust]

DST: 10.215.15.247

Proto: 4

deporte: 20033 dport: 20033

Estado: tipo activo: flujo

usuario fuente: desconocido

usuario de DST: desconocido

hora de Inicio: Wed ene 7 19:07:45 2015

tiempo de espera: 30 segundos

tiempo de vida: 27 seg.

cuenta total del octeto (C2S): 33844960

total bytes count(s2c): 0

cuenta del paquete de layer7 (C2S): 412712

count(s2c) paquete de layer7: 0

vsys: vsys1

uso: IP-en-IP

regla: rule1

sesión para iniciar sesión final: True

sesión en ager sesión: verdadero

sesión sincronizado de peer HA: falso

procesamiento de layer7: completado

Filtrado de URL habilitada: False

sesión vía cookies syn: falso

sesión terminada en host: falso

sesión atraviesa túnel: falso

sesión portal cautivo: falso

interfaz de entrada: ethernet1/1

interfaz de la salida: ethernet1/2

regla de QoS de sesión: N/A (clase 4)

sesión Tracker etapa l7proc: CTD aplicación no tiene decodificador

Paloalto @ PA-5050 >

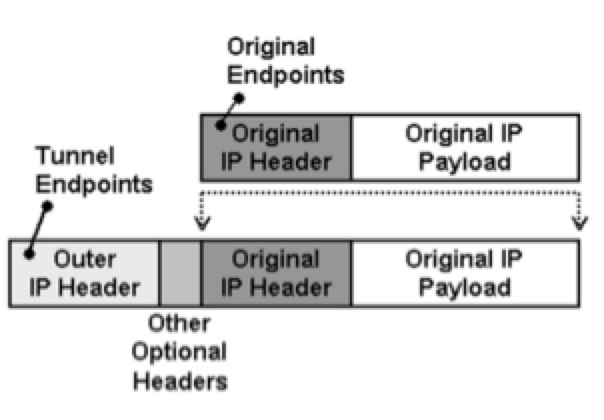

Nota: encapsulación IP en IP: este protocolo proporciona un mecanismo para encapsular un encabezado IP con un encabezado IP externo para hacer túneles.

Ver también

Encapsulación IP dentro de IP

Propietario: DKIM