Übersicht

Derzeit sieht Palo Alto Networks Firewall nicht in IP-in-IP-Paketen aus. Die Firewall leitet Sie nur nach dem äußeren Header von Paketen.

Im folgenden ist ein Beispiel für die Show-Session-ID für IP-in-IP:

> Session ID 1 anzeigen

Session 1

C2S Flow:

Quelle: 10.215.15.247 [Untrust]

DST: 10.215.15.174

Proto: 4

Sport: 20033 dport: 20033

Zustand: aktiver Typ: Flow

SRC-Benutzer: unbekannt

DST-Benutzer: unbekannt

S2C Flow:

Quelle: 10.215.15.174 [Trust]

DST: 10.215.15.247

Proto: 4

Sport: 20033 dport: 20033

Zustand: aktiver Typ: Flow

SRC-Benutzer: unbekannt

DST-Benutzer: unbekannt

Startzeit: Mi Jan 7 19:07:45 2015

Zeitlimit: 30 Sek.

Zeit zum Leben: 27 Sek.

Gesamtzahl der Byte (C2S): 33844960

Byte count(s2c) Gesamt: 0

layer7 Paket Zählung (C2S): 412712

Layer7-Paket count(s2c): 0

VSys: vsys1

Anwendung: IP-in-IP

Regel: Regel1

Sitzung am Ende angemeldet sein: wahr

Sitzung im Sitzung Ager: wahr

Sitzung von HA Peer synchronisiert: False

Layer7-Verarbeitung: abgeschlossen

URL-Filterung aktiviert: False

Sitzung über Syn-Cookies: False

Sitzung beendet auf Host: False

Sitzung Tunnel durchquert: False

Captive Portal Sitzung: False

Eindringen-Schnittstelle: ethernet1/1

Egress-Schnittstelle: Ethernet1/2

Sitzung-QoS-Regel: N/A (Klasse 4)

Session Tracker Stage l7proc: CTD APP hat keinen Decoder

paloalto @ PA-5050 >

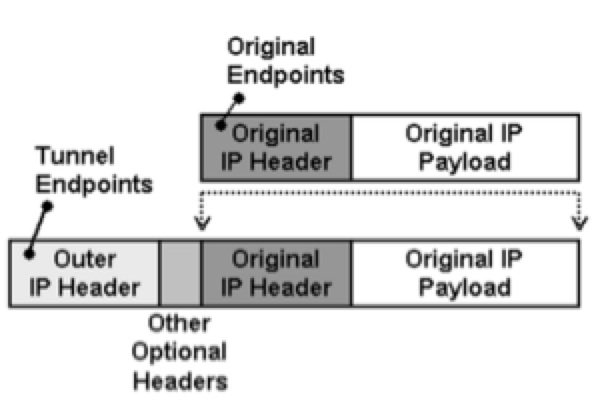

Hinweis: IP-in-IP-Verkapselung: Dieses Protokoll bietet einen Mechanismus, um einen IP-Header mit einem externen IP-Header für den Tunnelbau zu kapseln.

Siehe auch

IP-Verkapselung in IP

Besitzer: dkim