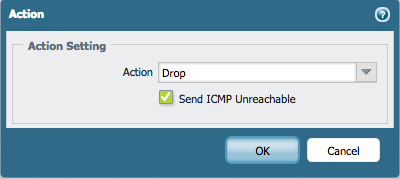

今週のこの週の議論では、ユーザー ' PanIst ' は、目的は、PAN-OS 7.0 の [ポリシーアクション] タブに表示される "ICMP に到達できない送信" チェックボックスの何であるかについて質問があった。

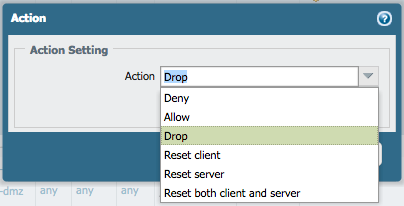

この機能の目的を強調するために、私は、パン-OS 7.0 で利用できるカップルの新しい行動の機能を見せるでしょう。これらの新たに追加されたアクションは、"負の" アクションセキュリティポリシーに当たるセッションへのパロアルトネットワークファイアウォールによって提供される応答をより詳細に制御することができます。

それは、セッションが不要であると判断した後、"ドロップ" アクションは、静かにすべてのパケットを破棄します, これは、セッションに何が起こったかについての暗闇の中でクライアントを残して、クライアントがタイムアウトする前に良い時間のために読み込んでおくことができる これは、すべての暗黙のポリシーに適用される既定のアクションであり、パン OS 7.0 がトラフィックをブロックする前に使用できる唯一のオプションでした。

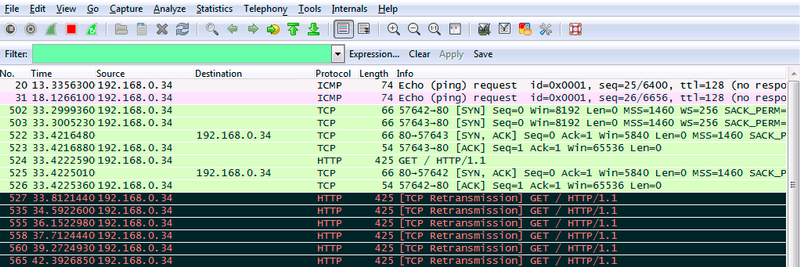

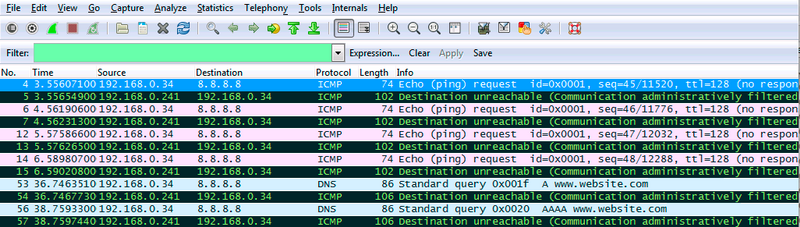

以下のパケットキャプチャ出力でわかるように、クライアントはパケット (ping と web ブラウジング) を送信しますが、この例では構成が削除されています。ICMP は、応答を取得することはありませんし、web ブラウジングはすぐにアプリ ID は、それが本物の web トラフィックであることを検出すると削除されます。web ブラウザは、それがブロックされ、その最後のパケットを再送し続けて、ユーザーが待っている気付かない。

"拒否" と "reset" アクションは、クライアントにリセットパケットを送信することができます (必要に応じて、サーバー)。エラーメッセージを表示したり、セッションを終了して、切断についてユーザーに通知することができます。ただし、この操作は TCP セッションにのみ適用できます。

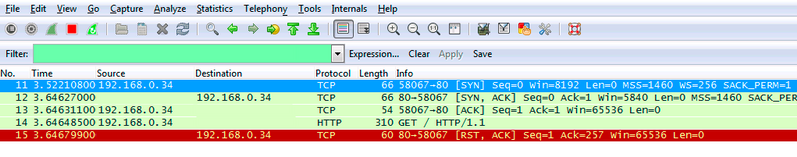

以下のパケットキャプチャ出力では、HTTP セッションはリセットパケットで終了し、ブラウザは web サイトに到達できないことを知らせるエラーメッセージを表示します。

UDP または icmp セッションに対応するために、icmp 到達不能メッセージ (icmp タイプ3コード 13) を送信して、セッションが許可されていないことをクライアントに通知し、ユーザーエクスペリエンスを大幅に向上させることができます。

通常、トラフィックのこのタイプの "アクティブ" 拒否は、内部ユーザーネットワークまたはサブネットから発信された既知のトラフィックにのみ適用します (これは、特定のおしゃべりのプロトコルが存在し、ユーザーの利便性のために有益であることができるか、または連続防止アプリケーションからの再試行)。

信頼されていないネットワークからのトラフィックについては、常にあいまいにすることをお勧めしますので、"ドロップ" は、推奨 (およびデフォルト) のアクションを可能な限り遅らせる。

ディスカッションを表示するには、次のリンクを参照してください。ICMP 到達不能 panos7 の送信

すべてのコメントや提案を歓迎しています。

読書のおかげで

トム Piens