Resumen

La opción de servicio ' aplicaciones-valores predeterminados ' bajo la regla de seguridad sólo permite las aplicaciones con puertos predeterminados definidos por Palo Alto Networks. Si hay una necesidad de permitir la aplicación en otro puerto, el servicio debe ser agregado.

Si la aplicación se permite con el servicio como cualquiera, a continuación, algunos paquetes se envían a través de identificar el tipo de tráfico.

Ejemplo

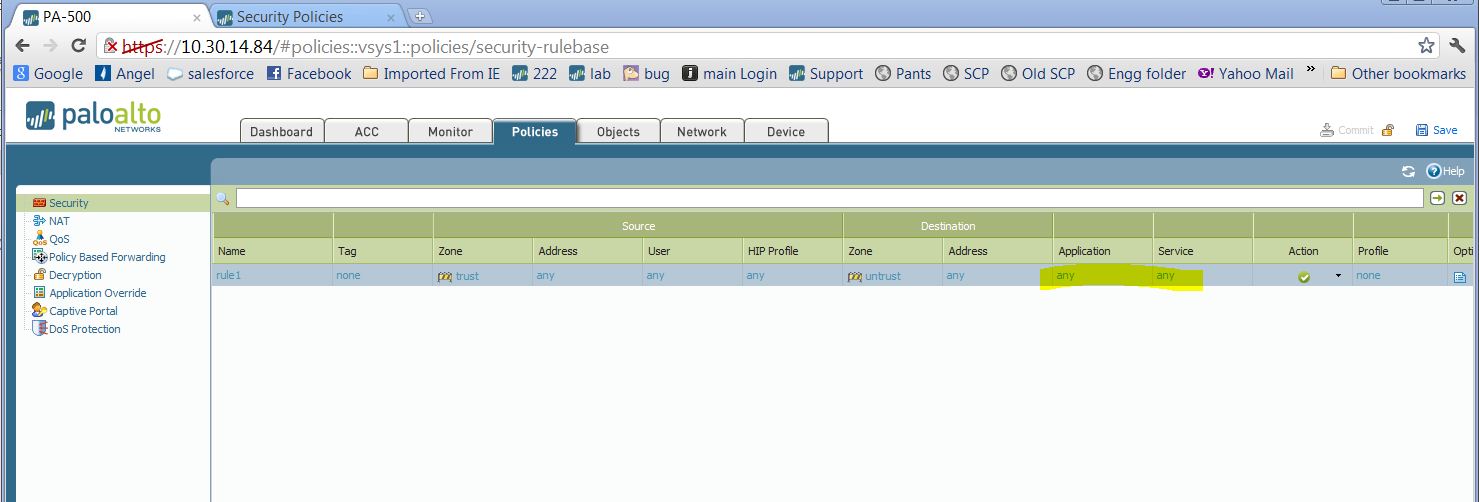

La Directiva de seguridad está configurada con la aplicación ping y ICMP, allow, con servicio como cualquiera.

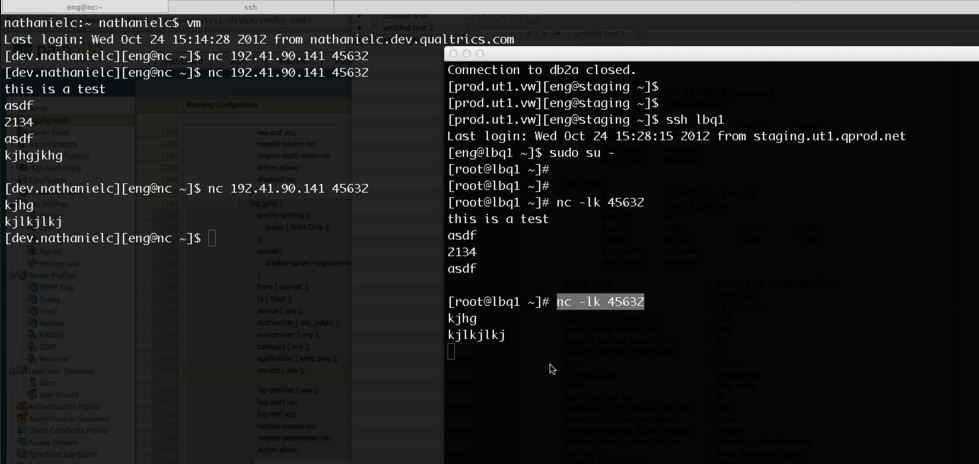

Al intentar enviar mensajes de texto en puertos aleatorios a través de netcat al servidor, el texto aleatorio pasa a través, aunque no está permitido por ninguna otra política de seguridad.

Los detalles de la sesión muestran la aplicación como indeciso.

El motor de la aplicación sigue intentando identificar el tipo de tráfico de los paquetes aleatorios que se envían.

Cuando la aplicación se identifica como Unknown-TCP, se descarta.

Sesión 985347

flujo de C2S:

Fuente: 199.58.199.98 [Untrust]

DST: 192.41.90.141

Proto: 6

deporte: 23005 dport: 45632

Estado: tipo activo: flujo

usuario fuente: desconocido

usuario de DST: desconocido

flujo s2c:

Fuente: 10.200.65.1 [Trust]

DST: 199.58.199.98

Proto: 6

deporte: 45632 dport: 23005

Estado: tipo activo: flujo

usuario fuente: desconocido

usuario de DST: desconocido

hora de Inicio: Wed Oct 24 17:08:39 2012

timeout: 3600 sec

tiempo de vida: 2816 seg.

cuenta total del octeto (C2S): 286

conteo total de bytes (s2c): 206

count(c2s) paquete de layer7: 4

conteo de paquetes layer7 (s2c): 3

vsys: vsys1

aplicación: indeciso

regla: lbq_ping

DB del uso: 8

sesión para iniciar sesión final: True

sesión en ager sesión: verdadero

sesión sincronizado de peer HA: falso

dirección/puerto traducción: fuente + destino

NAT-regla: lbq1_inbound (vsys1)

procesamiento de layer7: habilitado

Filtrado de URL habilitada: False

sesión vía cookies syn: falso

sesión terminada en host: falso

sesión atraviesa túnel: falso

sesión portal cautivo: falso

interfaz de entrada: ethernet1/1

interfaz de salida: AE1

regla de QoS de sesión: N/A (clase 4)

Regla DoS: DOS estándar

Es un comportamiento esperado. Si es necesario permitir sólo una aplicación específica sin permitir que se envíen paquetes, debe seleccionarse el servicio predeterminado de la aplicación.

Propietario: ukhapre