如何应用程序默认值在库变化方式交通相匹配

Resolution

概述

本文档应用一个示例策略来描述在帕洛阿尔托网络防火墙上, 通信与安全策略的匹配方式, 具体取决于是否使用了应用程序默认值。

详细

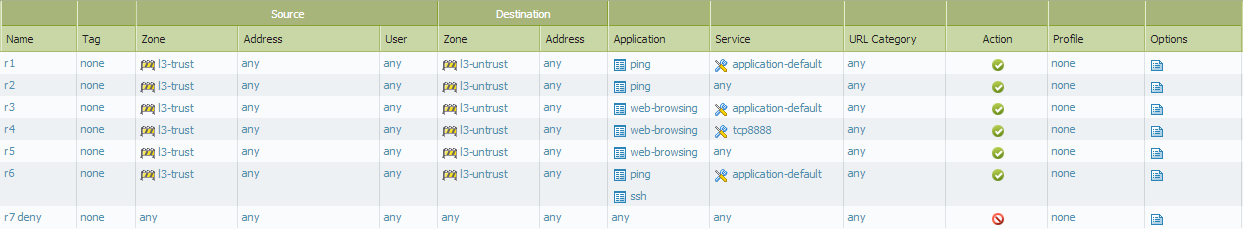

下面显示了 web UI 中的一个示例策略 (策略 > 安全性):

上面的策略将转换为防火墙上的以下配置 (部分命令输出已被省略):

>> 显示运行安全策略

r1 {

从 l3-trust;

源

l3-untrust;

目的地任何;

申请/服务 ping/icmp/任何/任何;

操作允许;

}

r2 {

从 l3-trust;

源

l3-untrust;

目的地任何;

申请/服务 ping/任何/任何/任何;

操作允许;

}

r3 {

从 l3-trust;

源

l3-untrust;

目的地任何;

申请/服务 web-browsing/tcp/any/80;

操作允许;

}

r4 {

从 l3-trust;

源

l3-untrust;

目的地任何;

申请/服务 web-browsing/tcp/any/8888;

操作允许;

}

r5 {

从 l3-trust;

源

l3-untrust;

目的地任何;

申请/服务网页浏览/任何/任何/任何/任何;

操作允许;

}

r6 {

从 l3-trust;

源

l3-untrust;

目的地任何;

申请/服务 [ssh/tcp/any/22 ping/icmp/任何/任何];

操作允许;

}

"r7 拒绝" {

从任何;

源

对任何;

目的地任何;

应用程序/服务/任何/任何/任意;

行动否认;

}

输出中的应用程序/服务字段显示: 应用程序/协议/源端口/目标端口。

如上所示, 防火墙将字段 "服务" 转换为特定值。"应用程序默认" 服务被转换为精确定义的协议和端口。例如, 在规则 "r6" 中, 使用 dport 22 的协议 icmp 或 tcp 的通信将被匹配。如果服务保留为任意 (如规则中的 "r2"), 防火墙将接受任何协议和端口。

接下来, 通过防火墙发送以下通信:

回声请求,

tcp syn 到端口80122288889999

对端口8088889999的 http 请求,

ssh 到端口221222

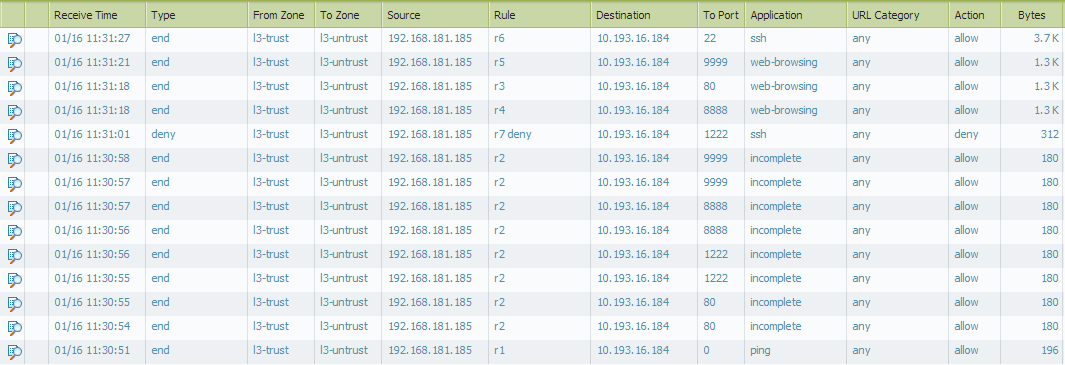

如下面的日志条目所示:

- icmp 回声匹配的 "r1"

- tcp syn 都匹配 "r2"。由于防火墙只看到 TCP SYN, 并且此规则允许在该时刻的任何端口, 它与规则匹配。由于连接中没有其他通信, 因此它超时, 并且防火墙将应用程序记录为 "不完整", 规则 "r2" 是允许通信的。

- 匹配的 http 请求: 端口 80-"r3": 应用程序-web 浏览的默认值确实是 tcp/80 的。端口8888与 "r3" 不匹配, 但与 "r4" 匹配。端口9999与 "r2" 和 "r3" 不匹配, 但它与 "r5" 匹配, 因为它允许在任何端口上进行 web 浏览。

- ssh 到端口22匹配 "r6"。但是, ssh 到端口1222与 "r6" 不匹配, 因为它只允许默认端口 tcp/22。相反, 该通信量达到了拒绝规则 "r7"。

请参见

所有者: rweglarz