连接安全增强功能从 PAN-OS 8.0 开始

53144

Created On 09/25/18 19:02 PM - Last Modified 03/26/21 16:43 PM

Symptom

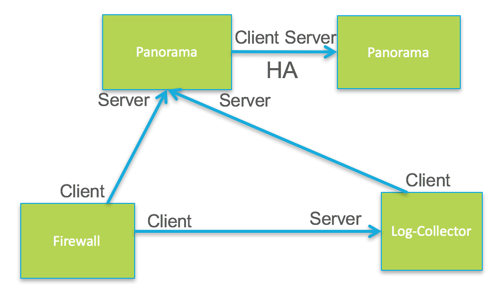

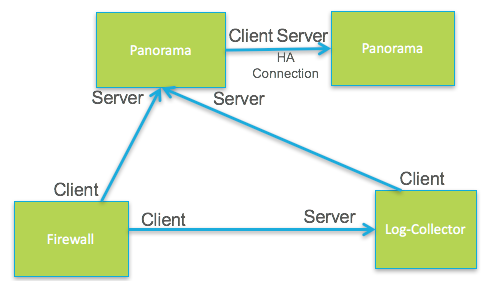

PAN-OS在 8.0 中,连接安全的增强引入了与一些 Palo Alto 网络实体之间的管理连接相关的额外安全措施。 此功能所保护的连接将显示在插图中, 安全措施包括支持以下各项:

- 自定义 SSL / TLS 服务配置文件

- 自定义客户端证书

- SCEP 支持

- CRL/ OCSP 支持

Panorama 日志收集器是客户端(如防火墙、日志收集器客户端和客户端)启动的管理连接的服务器 Panorama HA 。

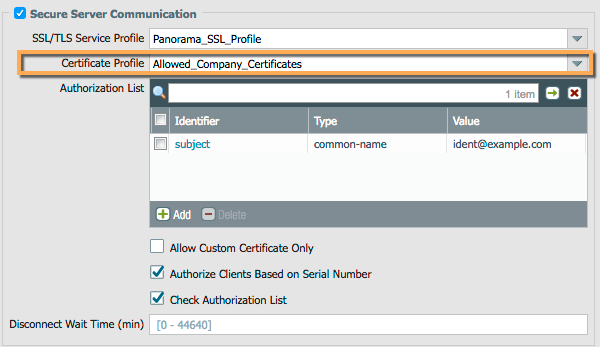

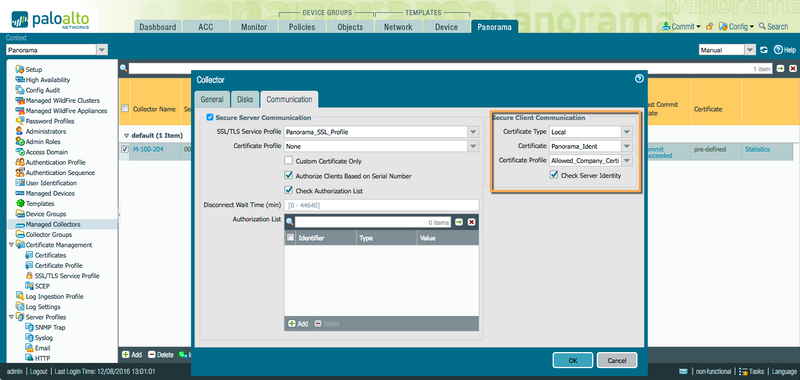

A 引入了名为" 安全服务器通信 "的新配置空间 Panorama ,并引入了日志收集器,允许用户为 MGMT 设备充当服务器的连接配置各种安全功能。

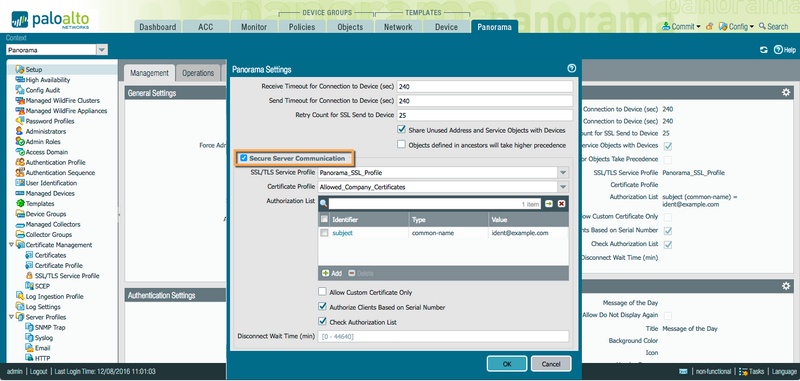

开 Panorama 启 : 设置>管理> Panorama 设置>安全 服务器通信

此外,日志收集器可以充当 MGMT 源自防火墙的连接的服务器。

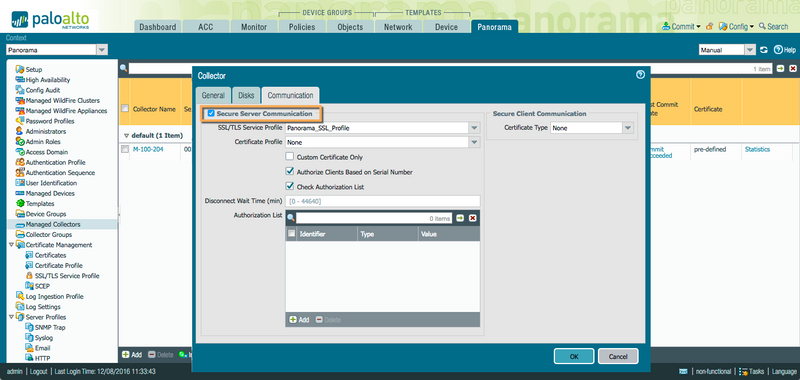

日志收集器: 设置>管理收集器>通信>安全服务器通信

Environment

- PAN-OS 8.0

- Panorama (或日志收集器)

Resolution

安全服务器通信( Panorama 和日志收集器)

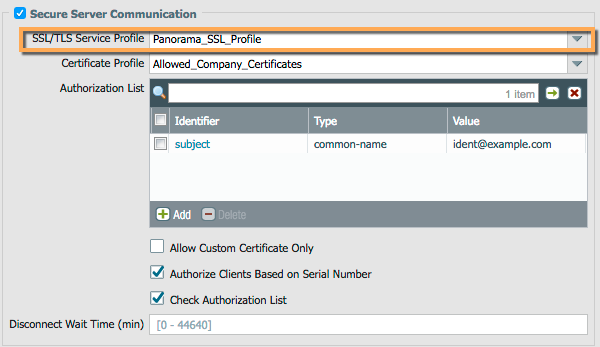

自定义 SSL / TLS 配置文件

- 管理员在与 SSL Panorama 客户进行通信时将完全控制/Log-收集器服务器用于连接的密码和证书 SSL

- Panorama/日志收集器在接受客户端 firewall (、日志收集器或其高可用性同行)的连接时,可以验证每个证书配置文件配置的证书

- Panorama/Log-收集器可以通过 OCSP / CRL 当配置在证书配置文件中时检查证书状态,并在证书过期或撤销时终止连接

客户端身份验证

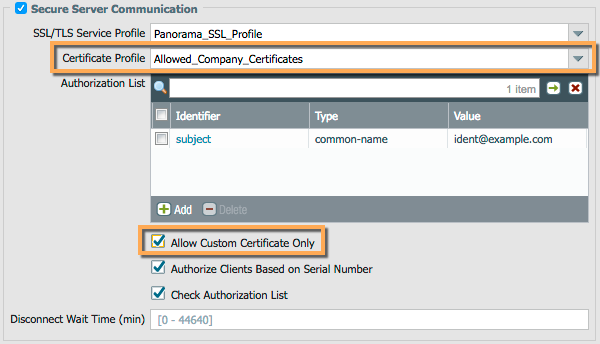

- 启用"仅限自定义证书"选项将导致 Panorama /日志收集器 拒绝运行 Pan-OS 7.1 和更早的客户端的连接。 连接到日志收集器时,这些设备将显示默认预加载证书 Panorama 。

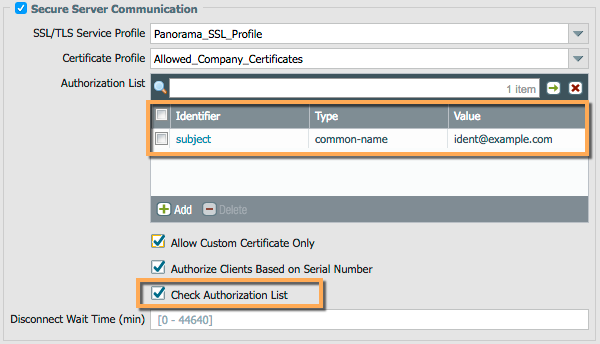

- 可以通过授权列表进一步微调客户端身份验证。

- 授权列表将具有主题、主题 Alt 名称。 主题值类型可以是 IP 地址或域名。 主题 Alt 名称可以具有电子邮件、域名、地址等类型 IP 。

- 客户端也可以通过序列号进行身份验证。

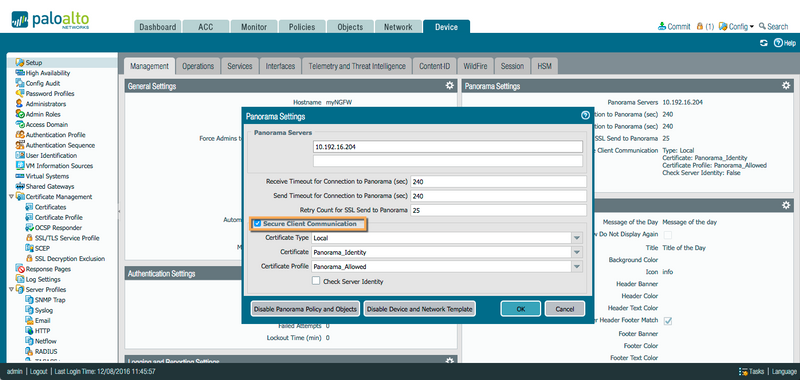

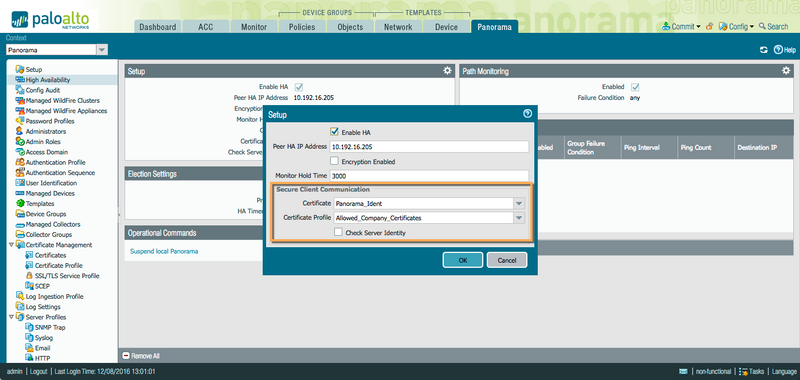

安全的客户沟通 Firewall (, LC 客户, Panorama HA 客户)

- 用户可以在与 Panorama /Log-收集服务器通信时选择客户端证书。 此客户证书可以本地居住,也可以通过 SCEP 配置文件导入。

- 证书配置文件用于验证 Panorama /日志收集服务器提供的证书。 如果 OCSP / CRL 配置,则客户将通过这些方法检查证书的状态,如果证书被撤销/过期,将终止连接。

客户端配置部分是通过 安全客户端通信 空间完成的。 由于防火墙、 Panorama 高可用性客户端、Log-Collector 客户端可以在各种情况下充当客户端,因此此配置空间可在所有这些设备上使用

开 Firewall启: 设置>管理> Panorama 设置>安全 的客户端 通信

客户 Panorama HA 端 Panorama :>高可用性>设置

在日志收集器客户端 Panorama :>管理收集器>通信>安全客户端通信

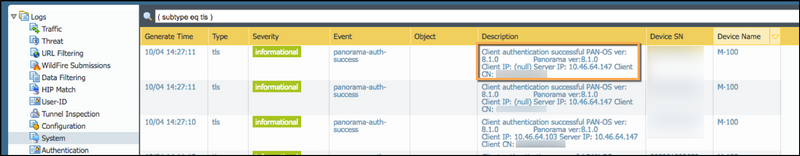

故障 排除

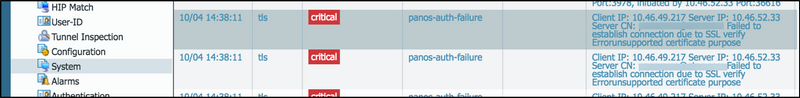

- 系统登录 Firewall 并 Panorama 可用于故障排除 MGMT SSL 连接问题。

Panorama 系统日志

Firewall 系统日志

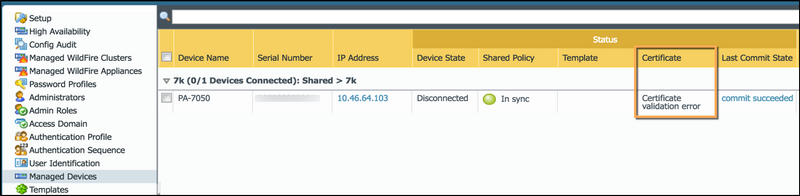

- A 新的列称为证书是在管理设备下引入 Panorama 的,该列指示客户提交的客户证书的状态。

以下是证书状态列的可能消息列表:

- 已部署–客户端正在使用通过证书配置文件检查的自定义证书

- 预定义客户端使用预定义的证书

- 证书验证错误–客户端在服务器上的证书配置文件检查失败。

- 客户端标识检查错误–客户端证书在服务器上的身份验证列表检查失败

- 没有 message–客户端通过服务器端的所有检查。 服务器证书可能在客户端上执行的检查失败

Additional Information

要了解有关此主题的更多内容或 PAN-OS 一般情况,请查看技术文档 PAN-OS 着陆页面