Algunas regulaciones de seguridad pueden requerir que la información sensible no salga del centro de datos, incluso a través de medios encriptados, que excluye estos archivos de ser escaneados para infecciones por la nube de Wildfire.

El dispositivo WF-500 permite una organización para aprovechar la solidez del análisis de Sandbox en un entorno de nube privado.

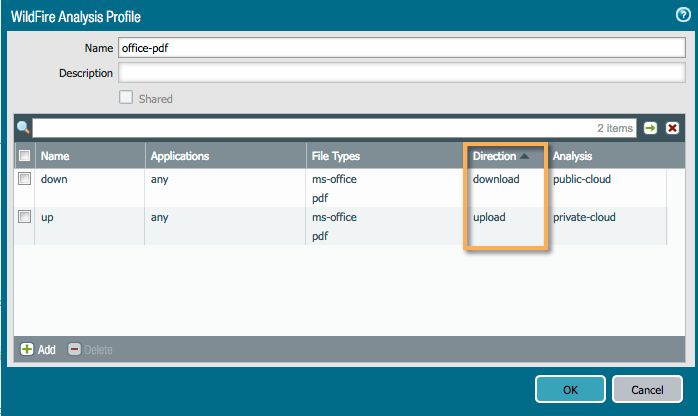

Sin embargo, enviar todos los archivos internos a la nube privada puede desperdiciar recursos si no todos los archivos están limitados por estrictas reglamentaciones. Un ejemplo sería archivos PDF que potencialmente pueden contener información secreta o confidencial y archivos PE de Internet (Putty, lector de PDF, otras herramientas útiles, etc.) que pueden haber sido ya escaneados por la nube pública de incendios forestales.

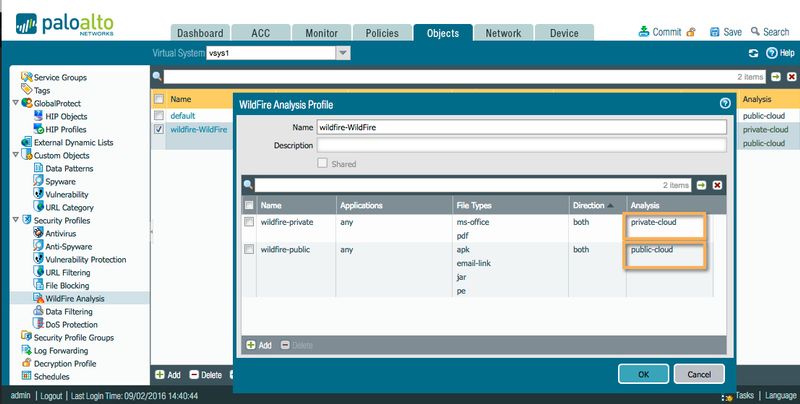

A partir de PAN-OS 7,0, el perfil de seguridad para WildFire fue separado del perfil de bloqueo de archivos para dar a un administrador más control sobre qué acciones tomar para cada tipo de archivo que es de interés. Esto incluye la elección de la nube, privada o pública, para enviar tipos de archivo específicos dentro del mismo perfil de seguridad.

Esto también permite a un administrador tener tipos de archivo que no son compatibles con el dispositivo WF-500, como los archivos APK, para ser reenviados a la nube pública.

La dirección del archivo, carga o descarga, también se puede tener en cuenta al seleccionar Cloud pública o privada:

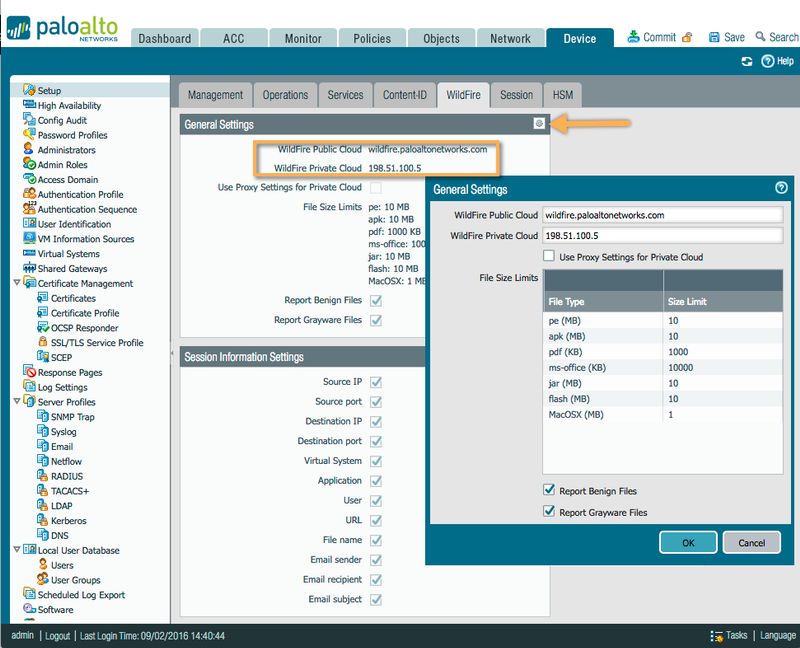

La IP o el nombre de host de la nube pública y privada se puede configurar individualmente a través del dispositivo > Setup > WildFire.

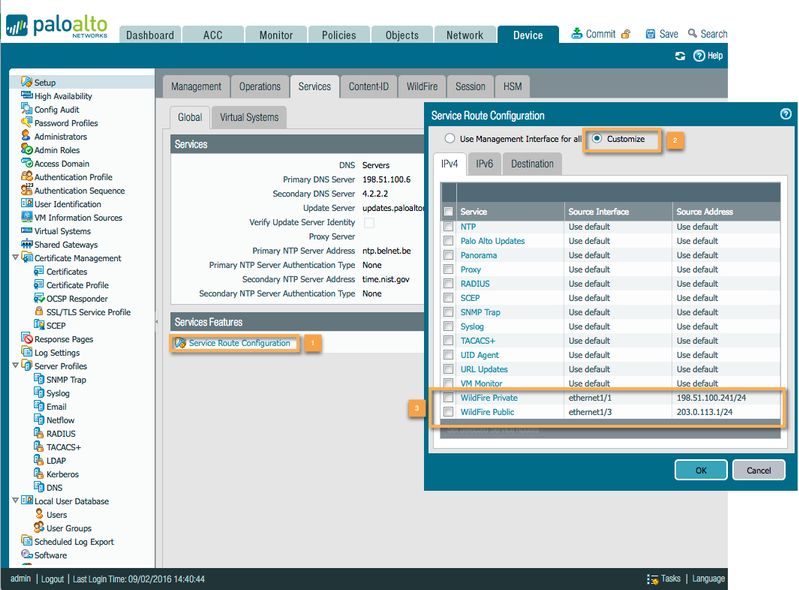

Y las rutas de servicio individuales se pueden crear a través de dispositivo > configuración > servicios > configuración de la ruta de servicio > personalizar, por lo que las rutas de carga de nube pueden ser segregadas.

Espero que hayas encontrado estos consejos y trucos útiles. ¡ Siéntase libre de dejar comentarios abajo!

Reaper