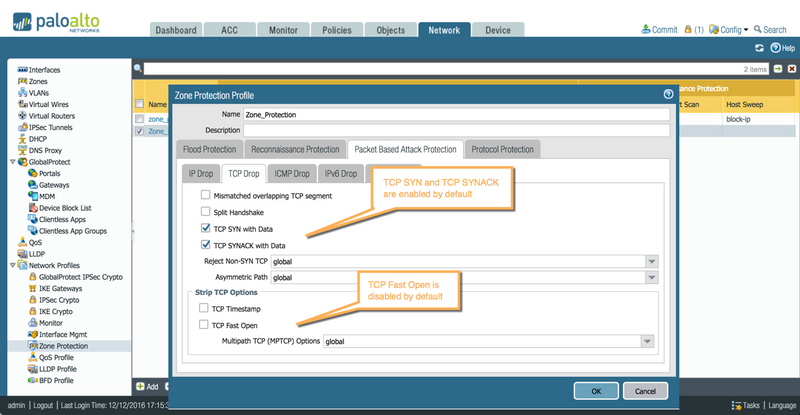

- Syn- und Syn-Ack-Datenprüfungen werden standardmäßig bei der Erstellung eines Zonenschutzprofils aktiviert.

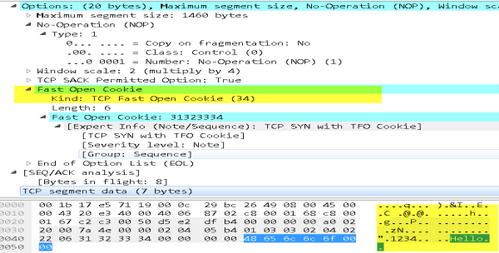

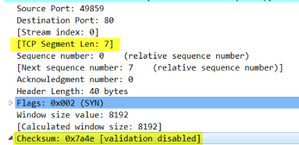

- Syn und Syn-Ack mit TCP Fast Open Option ist standardmäßig erlaubt. Aktivieren TCP der Option "Fast Open" "Strips" TFO zusätzlich zur Datennutzlast für beide SYN und SynAck-Pakete

- Wenn Syn Cookie aktiviert und aktiviert ist, wenn TCP Fast Option nicht aktiviert ist, wird das Palo Alto-Gerät zusätzlich zur Option, die das Syn Cookie-Verhalten beibehält, die Datennutzlast TFO weitergazastreifen.

Umgang mit TCP Syn/SynAck-Paketen mit Datennutzlast

- Drop SYN Paket

- Drop SynAck Packet

Handhabung von TFO Paketen

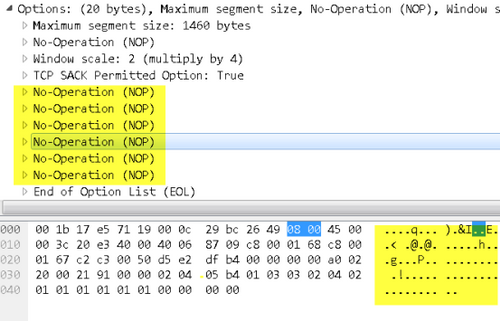

- Fast TCP Option-Feld "Kind-Length-Data" mit "TCP_OPT_NOP" (0x01) überschreiben

- Paket mit Optionen überschrieben NOP

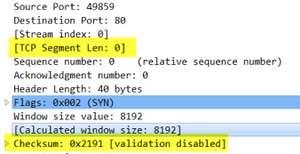

Das Abziehen der Daten Nutzlast besteht aus folgenden:

- Ändern des IP /IPv6-Pakets, um die Segmentlänge Null L4 widerzuspiegeln

- IP/IPv6-Prüfsummen neu berechnen TCP

Feature-Interaktion mit TCP SYN Cookie

- SYN und SYN-ACK Pakete mit Datennutzlast, aber TFO fehlen, werden unabhängig von der TCP SYN Cookie-Konfiguration gelöscht

- TCP Pakete mit TFO aktiviert, PANOS führt eine Neuschreibung der Segmentlänge durch und berechnet Prüfsummen wie folgt neu:

- TCP SYN Cookie ist deaktiviert

- TCP SYN Cookie ist aktiviert, aber noch nicht durch Zonenprofilschwellenwerte aktiviert

- Fallback auf vorhandenes SYN Cookie-Verhalten, wenn es aktiviert und durch Schwellenwerte ausgelöst wird

Konfiguration

CLI Befehle

- Zone-Schutzzone anzeigen v1-untrust

> show zone-protection zone v1-untrust

------------------------------------------------------------------------------------------

Number of zones with protection profile: 1

------------------------------------------------------------------------------------------

Zone v1-untrust, vsys vsys1, profile Zone_Protection

------------------------------------------------------------------------------------------

tcp-syn SYN cookie enabled: yes

DP alarm rate: 10000 cps, activate rate: 0 cps, maximal rate: 1000000 cps

current: 0 packets

dropped: 0 packets

------------------------------------------------------------------------------------------

IPv(4/6) Filter:

discard-ip-spoof: enabled: yes, packet dropped: 0

discard-ip-frag: enabled: yes, packet dropped: 0

tcp-reject-non-syn: enabled: yes, (global), packet dropped: 0

tcp-timestamp: enabled: yes, packets modified: 0

discard-tcp-syn-with-data: enabled: yes, packet dropped: 0

discard-tcp-synack-with-data: enabled: yes, packet dropped: 0

IPv4 packet filter:

....

- Globalen | anzeigen Übereinstimmung mit syn

admin@PA-5020> show counter global | match syn

flow_dos_pf_tcpsyndata 126367 489 drop flow dos Packets dropped: Zone protection option 'discard-tcp-syn-with-data'

flow_dos_pf_tcpsynackdata 1000 3 drop flow dos Packets dropped: Zone protection option 'discard-tcp-synack-with-data'

admin@PA-5020> show counter global | match tfo

flow_dos_pm_tcptfodata 21868 1217 info flow dos Packets modified: Zone protection option 'strip-tcp-fast-open-and-data'

.