LDAP-Authentifizierung scheitert bei Verwendung einer User-ID-Service-Route

Resolution

Problem

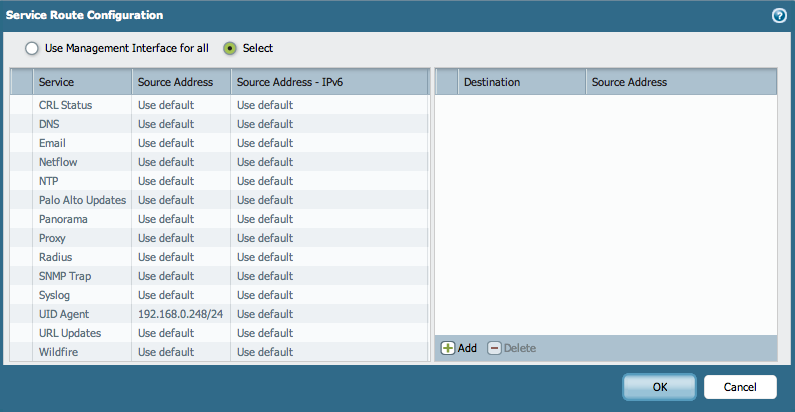

Mit der Service-Route für User-ID-Agent konfiguriert, wie unten gezeigt, wird LDAP die Service-Route nicht nutzen und versucht trotzdem, sich zu verbinden

zum LDAP-Server auf der Management-Schnittstelle.

Ursache

Die Palo Alto Networks Firewall unterstützt keine Anwendungs basierten Service Routen für die LDAP-basierte Authentifizierung.

Hinweis: die Gruppen-Kartierung wird die konfigurierte Service-Route nutzen, um mit LDAP zu kommunizieren, da Sie jedoch Teil der User-ID ist.

Lösung

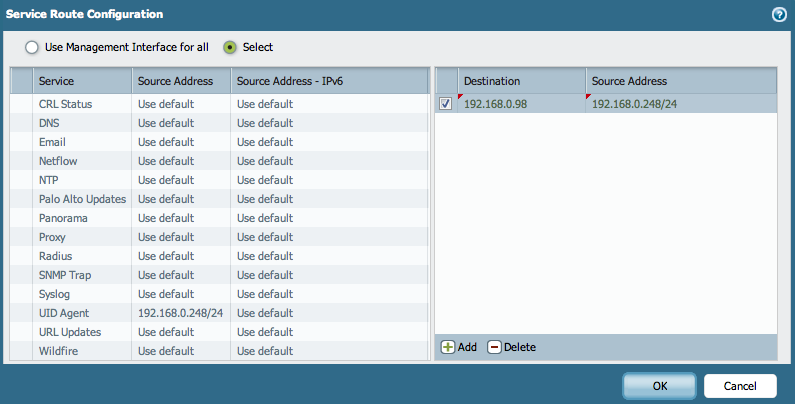

Um eine Service-Route für die LDAP-Authentifizierung zu nutzen, konfigurieren Sie eine Destination-basierte Service-Route (Device > Setup > Service Route-Konfiguration), wie unten gezeigt:

Wenn diese Ziel basierte Service-Route nicht konfiguriert ist und die Management-Schnittstelle nicht in der Lage ist, sich mit dem LDAP-Server zu verbinden, werden die folgenden Fehlermeldungen in der authd. Log-Datei angezeigt:

Oct 18 00:28:23 pan_authd_authenticate_service (pan_authd. c:686): Authentifizierung gescheitert (6)

Oct 18 00:28:23 authentifizierende Benutzer mit Service/etc/pam.d/pan_ldap_vsys1_ldap_0, Benutzername-Benutzername fehlgeschlagen-versuchen Sie andere Hosts

Oct 18 00:28:23 pan_authd_common_authenticate (pan_authd. c:1672): Skipping LDAP Server wegen fehlender auth-profile: pan_ldap_vsys1_ldap_1

Oct 18 00:28:23 pan_authd_common_authenticate (pan_authd. c:1672): Skipping LDAP Server wegen fehlender auth-profile: pan_ldap_vsys1_ldap_2

Oct 18 00:28:23 pan_authd_common_authenticate (pan_authd. c:1672): Skipping LDAP Server wegen fehlender auth-profile: pan_ldap_vsys1_ldap_3

Besitzer: Rvanderveken