TFTP を使用して CLI から脅威 PCAPs をエクスポートする方法

Resolution

このドキュメントでは、CLI を使用して脅威プロファイルを介して生成された脅威 pcaps を tftp でエクスポートする方法について簡単に説明します。この文書の強調は、' Tab ' コマンドをオートコンプリートするために使用されている場合、コマンドは、TFTP 経由でファイルではなく、毎日の pcap ディレクトリを送信しようとするため、構文上にあります。これは TFTP がファイルではなく、ディレクトリを送信するためのものであるため、サーバー上でエラーが発生します。

tftp エクスポートの脅威に-pcaps:

> tftp エクスポートの脅威-20120816 から pcap

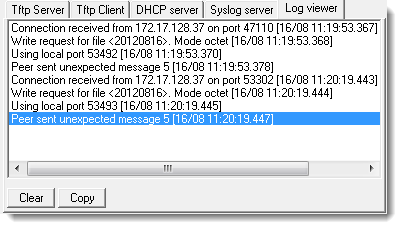

Tab キーを使用してオートコンプリートを行うと、コマンドにディレクトリ名が追加され、サーバーでエラーが発生してエクスポートが失敗します。

> tftp エクスポートの脅威-20120816 から172.17.10.39 への pcap

モードをオクテットに設定

172.17.10.39 (172.17.10.39)、ポート69に接続

172.17.10.39 に/opt/panlogs/session/pan/threat/20120816 を置く: 20120816 [八重奏]

TFTP サーバー上のエラーは、スクリーンショット ' server_error ' が添付されているごとに見られます。

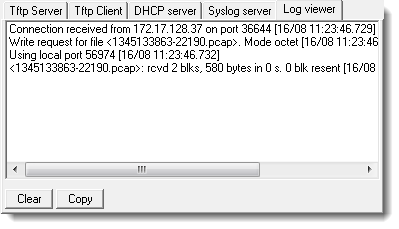

正しい構文は、ディレクトリ名の末尾に a/または a/* を追加して、フォルダ自体では なくフォルダの内容をエクスポート するようにすることです。

> tftp エクスポートの脅威-pcap から 20120816/172.17.10.39

モードをオクテットに設定

172.17.10.39 (172.17.10.39)、ポート69に接続

172.17.10.39 に/opt/panlogs/session/pan/threat/20120816/1345133863-22190.pcap を置く: 1345133863-22190 pcap [八重奏]

送信580バイト0.1 秒 [56365 ビット/秒]

所有者: achitwadgi