VPN de site à site IPSec entre le pare-feu de Palo Alto Networks et le routeur Cisco utilisant VTI ne passant pas le trafic

Resolution

Demande client

Le VPN IPSec de site à site a été configuré entre le pare-feu de Palo Alto Networks et le routeur Cisco à l'Aide du protocole VTI (Virtual tunnel interface). Toutefois, le trafic IKE phase 2 n'est pas passé entre le pare-feu de Palo Alto Networks et le routeur Cisco.

En résumé, le VPN est en panne:

- Le tunnel d'Interface est en panne

- IKE phase 1 vers le haut mais IKE phase 2 vers le bas

Cause

Le problème peut être causé par une incompatibilité IKE phase 2. Décalage PFS.

Résolution

Configurez le pare-feu de Palo Alto Networks et le routeur Cisco pour avoir la même configuration PFS.

Sur le pare-feu de Palo Alto Networks, allez à Network > IPSec crypto. Sélectionnez le profil crypto appliqué au tunnel comme suit et assurez-vous que les valeurs du groupe DH correspondent à celles du routeur Cisco.

Sur le routeur Cisco, définissez le PFS pour qu'il corresponde aux paramètres du pare-feu de Palo Alto Networks.

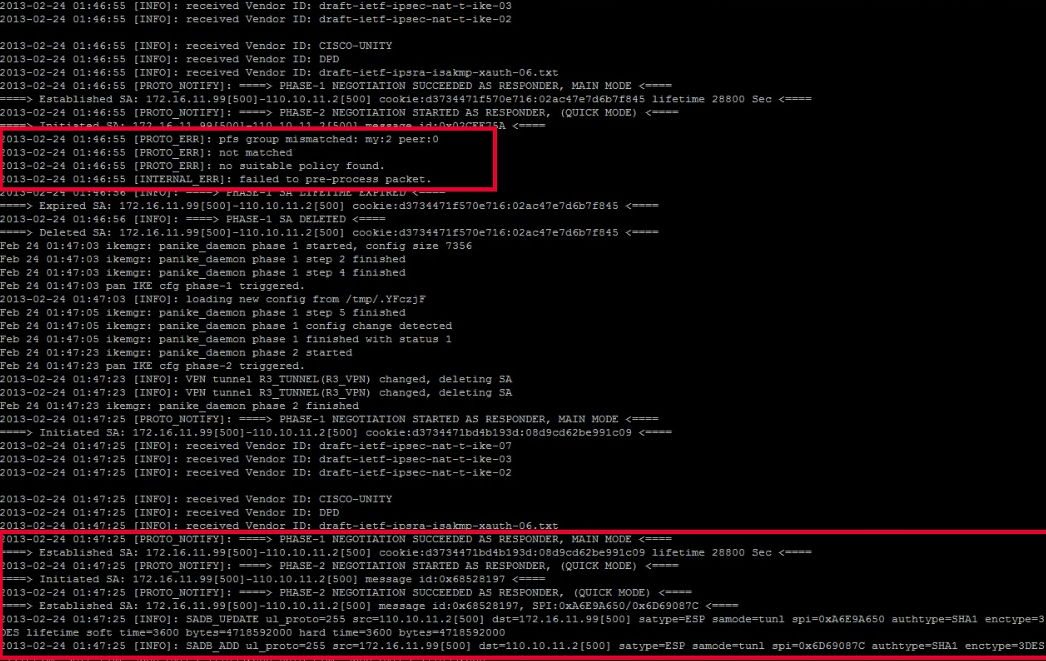

Ci-dessous une sortie sur Palo Alto Networks Firewall CLI en cours d'exécution queue suivre Oui ikemgr. log. La première zone en surbrillance affiche le message pour une incompatibilité PFS. La deuxième zone en surbrillance affiche les messages après correction de l'incompatibilité PFS.

Sur le pare-feu de Palo Alto Networks, exécutez Show VPN Flow tunnel-ID <id-number>pour vérifier si les paquets encap et Decap sont incrémentés.</id-number>

Sur le routeur Cisco, entrez Show crypto IPSec sa pour vérifier si encap et Decap pcakets sont incrémentés.

propriétaire : jlunario