Detalles

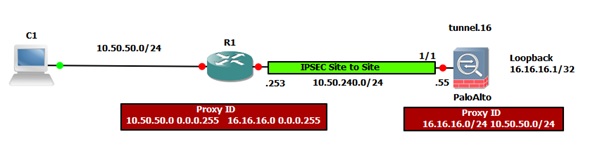

El siguiente diagrama ilustra un IPSec de sitio a sitio entre un firewall Palo Alto Networks y Cisco:

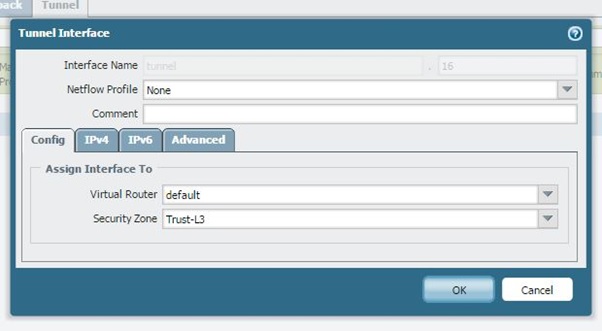

Interfaz de túnel

Crear una interfaz de túnel y seleccione router virtual y zona de seguridad. La política de seguridad necesita permitir el tráfico de la zona de LAN a la zona VPN, si coloca la interfaz de túnel en algunas zona independiente que no sea la zona de red LAN interna.

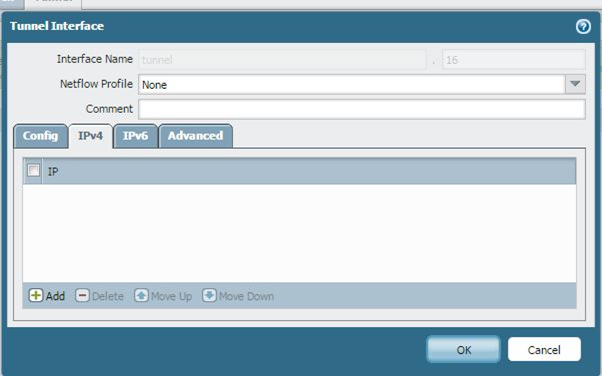

La dirección IP no es necesaria. Para ejecutar el protocolo de enrutamiento a través del túnel, debe agregar una dirección IP a la interfaz de túnel.

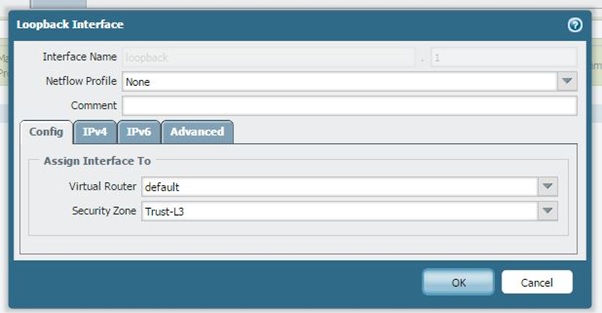

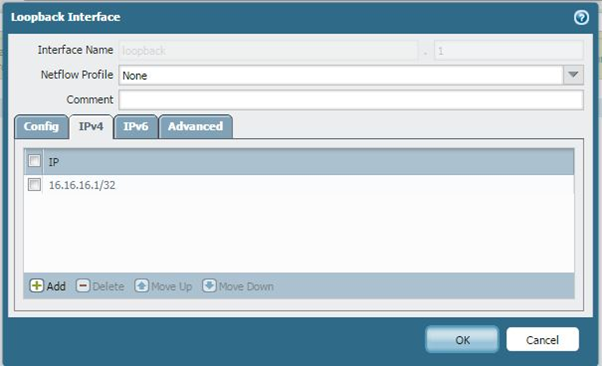

Interfaz de loopback

En este caso que estamos utilizando una interfaz de Loopback para simular un host en una zona interna para probarlos, si no hay no es necesario para la interfaz de loopback.

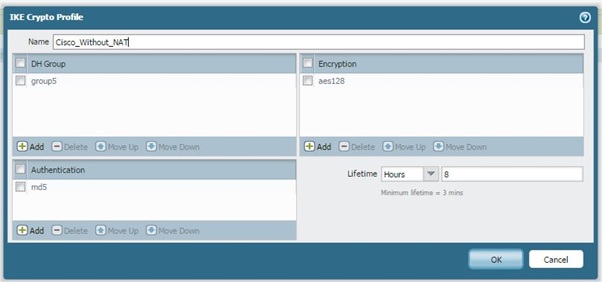

Fase 1

Crear una directiva de la fase 1, que será el mismo en ambos lados:

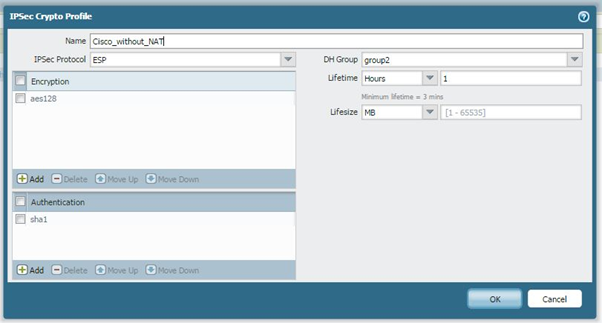

Fase 2

Crear una directiva de la fase 2, que será el mismo en ambos lados:

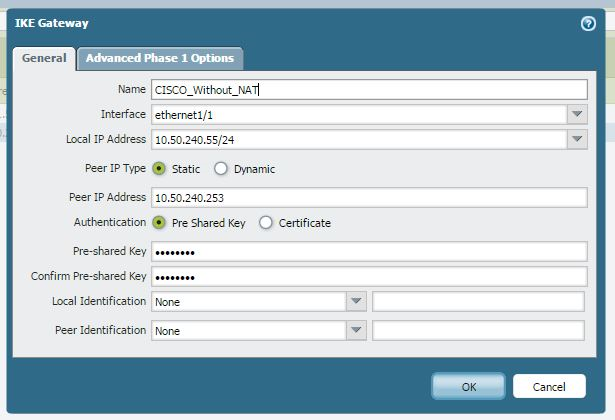

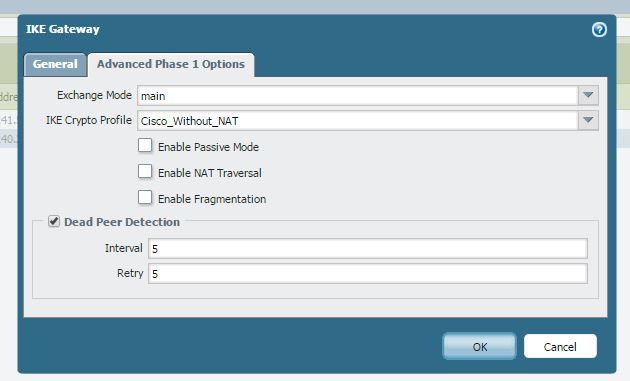

Gateway de IKE

La dirección IP de pares debe ser accesible a través de la interfaz Ethernet 1/1, como se muestra a continuación:

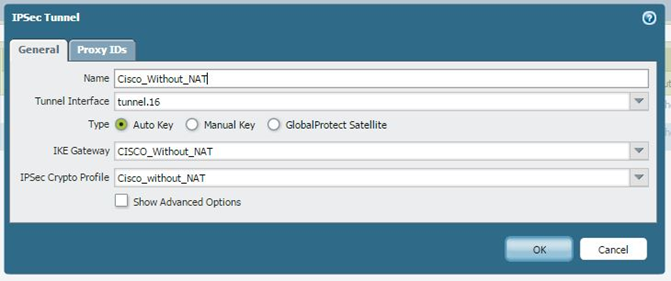

Túnel IPSec

Seleccione la interfaz de túnel, la puerta de entrada de IKE y el perfil IPSec Crypto para asegurarse de que el Proxy-ID se agrega, otra fase 2 no saldrá.

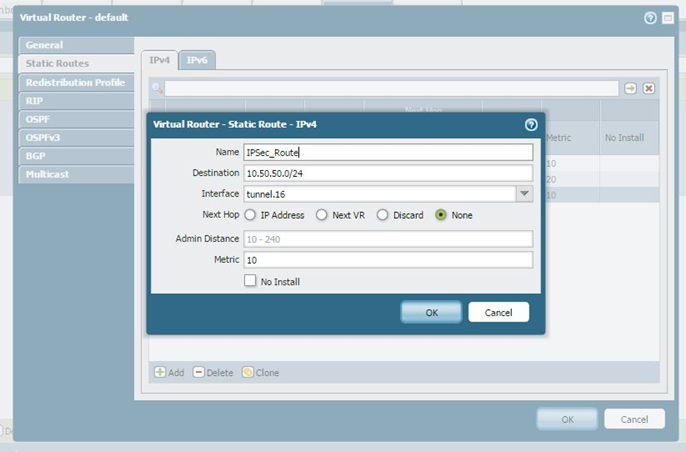

Ruta

Añadir la ruta de la red interna del otro lado apuntando hacia la interfaz de túnel y no seleccionar ninguno:

Configuración de Cisco

acceso IP-lista Extended Crypto_Acl

permiso IP 10.50.50.0 0.0.0.255 16.16.16.0 0.0.0.255

Crypto ISAKMP Policy 16

encr AES

hash MD5 autentificación

pre-share

Grupo 5 cifrado

ISAKMP clave cisco123 dirección 0.0.0.0

0.0.0.0 Crypto IPSec Transform-Set TSET ESP-AES ESP-Sha-HMAC

Crypto mapa CMAP 10 IPSec-ISAKMP

conjunto peer 10.50.240.55

set transformar-Set Tset

coincidencia dirección Crypto_Acl

interfaz FASTETHERNET0/0

Crypto Map CMAP

Propietario: pakumar