注: 以下の条件が使用されている場合を除き、お客様はファイアウォールポリシーを変更する必要はありません。

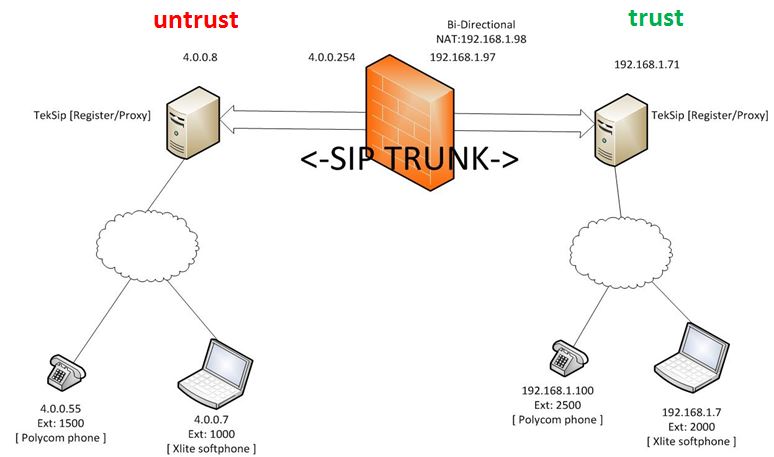

問題:ファイアウォールは通常、SIP セッションのピンホールを作成し、アドレス変換機能を提供するために ALG として動作する必要があります。「Sip」アプリ ID は、ファイアウォールを検出するとシームレスに機能するプロトコルを許可するこのようなピンホールを作成します。別のゾーン (宛先) の SIP サーバーに送信されるトラフィックを発する 1 つのゾーン (ソース) で静的 NAT を使用して通信する SIP サーバー、ファイアウォールを作成する場合宛先ゾーン内の SIP を使用して通信するホストがその結果できるピンホール、SIP サーバーのソース ゾーン。たとえば、ソース ゾーンの静的で SIP サーバー P.Q.R.S D.E.F.G:5060、SIP 登録派遣する nat メッセージ外部 SIP サーバー宛先ゾーンで A.B.C.D:5060。D.E.F.G:5060 宛先ゾーン内のホストからの受信接続を受け入れるピンホールを作成するファイアウォールでこの結果します。

解決策: "sip トランク" アプリ ID は、アプリケーションのオーバーライドと組み合わせて使用すると、このようなピンホールの作成を無効にします。このアプリケーション ID は、SIP の既知のサーバー間で使用するものです。新しい「sip トランク」のアプリ ID をオーバーライドの SIP トラフィックと、これらのサーバーのソースおよび宛先アドレスを指定する必要があります。また、ピンホールの欠如を考えると、管理者が逆方向にこれらのサーバー間のトラフィックを許可するセキュリティ ポリシー ルールを構成する必要します。これにより、相互に通信する SIP サーバーとピンホールのない宛先ゾーン内の他のホストからの着信接続の受け入れからファイアウォールとができません。

要件:

- SIP レジストラーまたはプロキシは、静的 nat 変換されたファイアウォールを経由

- SIP トランキングは、環境で使用されています。

- 518 以上のコンテンツ データベースのバージョン

Sip トランクへの切り替えでは、プロセスがユーザーを混乱させるので、すべてのアクティブな SIP トラフィックをクリア必要とすることに注意してください。 これらの変更を実装する時間後停止または保守ウィンドウをスケジュールをお勧めします。 また、SIP サーバーが使用している udp/5060 以外の任意のポートは、それに応じて新しいポリシーに追加する必要があります。

実装する方法。

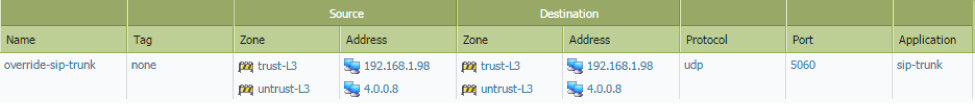

1) sip トランクでなく、このアプリケーション環境内で使用されているその他のポート 5060/udp トラフィックを許可するルールとアプリケーションを上書きポリシーを作成します。 ポリシーは、ゾーンと同様に、ソースおよび宛先の IP アドレスを指定することによって目的の SIP トラフィックにのみマッチする範囲で制限できます。

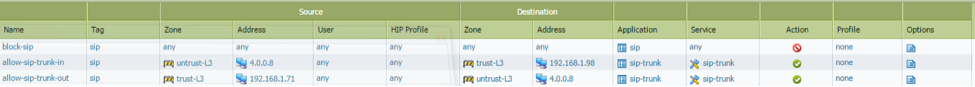

2)「sip」アプリケーションをブロックするセキュリティ ポリシーを作成します。

3) 社内 SIP サーバーに必要な他のポートとして 5060/udp を含むサービス オブジェクトを作成します。

4) ため、「sip トランク」アプリケーションは、前の手順で作成したルールの下にセキュリティ ポリシーを作成します。 このポリシーは、ゾーンと同様に、ソースおよび宛先の IP アドレスを指定することによって目的の SIP トラフィックにのみマッチする範囲で制限する必要があります。

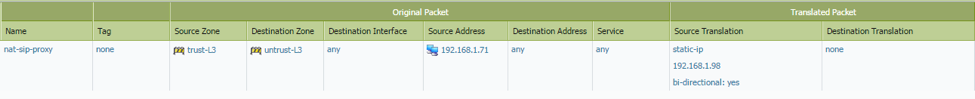

5) 静的な双方向ソース NAT ポリシーを作成します。

6) ポリシーをコミットします。

7) CLI から現在のすべての sip セッションをクリアします (注: このコマンドは、すべてのアクティブな sip トラフィックを中断します)。

> すべてのフィルター アプリケーション sip セッションをクリア

8) CLI からアプリケーション キャッシュをクリアします。

> appinfo2ip をクリア