Problem

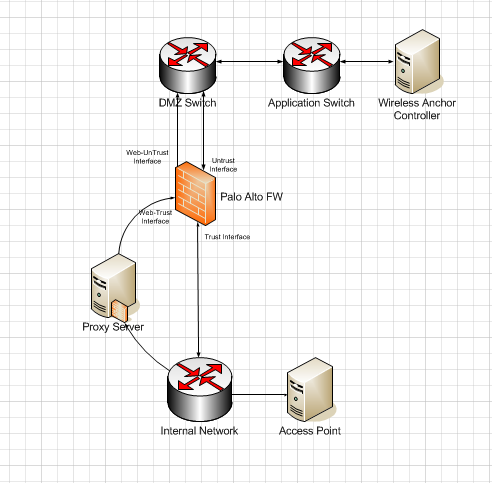

Die Palo-Alto-Firewall ist so konfiguriert, mit zwei Schnittstellen (Sicherheitszertifikat und Web-Vertraulichkeit) verbunden mit der gleichen VLAN auf einen DMZ Schalter (laufende VRRP) und Bi-direktional, die statischen NAT von vertrauenswürdigem Sicherheitszertifikat Zonen konfiguriert sind. Wenn die Firewall neu gestartet wird, Regeln die Palo Alto Networks ARPs für einige der über die Web-Sicherheitszertifikat MAC-Adresse trotz NAT NAT-Adressen angeben, dass Vertrauen zum Sicherheitszertifikat. Die Bi-direktionale Flagge entfernen und manuell erstellen inbound Bereich für die NAT-Regel aus Vertrauen, Sicherheitszertifikat löst das Problem.

Lösung

Bi-direktionale NAT-Regeln wurden geschaffen, um die Konfiguration von NAT-Regeln für Server zu vereinfachen, die sein müssen in der Lage, ausgehende Sitzungen (wo die Quelladresse wird übersetzt und auch Antworten auf eingehende Sitzungen (wo die Zieladresse auf übersetzt wird initiieren eingehende Pakete). Bi-direktionale NAT-Regeln müssen für eingehende Sitzungen Verbindungen aus internen oder externen Zonen entsprechen können. Diese Anforderung ergibt sich aus der Tatsache, dass viele Firmen einen einzigen DNS-Eintrag für Dienstleistungen für interne und externe Benutzer verwenden. Aufgrund dieser Anforderung wird die Bi-direktionale NAT-Regel eine statische Source-NAT-Regel erstellen, die genau die Übereinstimmungskriterien angegeben in die NAT-Regel (für ausgehende Sitzungen) enthält. Es schafft auch eine NAT-Regel (eine, die nicht in der Config angezeigt wird), Ziel-NAT (für eingehende Sitzungen) zu behandeln. Diese Regel verwendet eine Quelle Zone von "Jedem" Ja, die von internen Verkehr Benutzer (interner Bereich) und Datenverkehr von externen Benutzern (externe Zone) wird die NAT-Regel passen und kann daher von diesem Server angebotenen Dienste nutzen.

In diesem speziellen Fall verwendet das Palo Alto-Gerät ARP auf der Web-Untrust-Schnittstelle, weil diese Schnittstelle genutzt werden kann, um auf den Server zuzugreifen, der von der bidirektionalen NAT-Regel bedient wird. Dies gilt, da die Sicherheitszertifikat und Web-Sicherheitszertifikat Schnittstellen im selben Subnetz sind. Die Ziel-NAT-Regel automatisch erstellt hat eine Quelle Zone von "ANY" für den oben beschriebenen Gründen. Wenn die Konfiguration geändert wurden, um zwei separate NAT-Regeln (eine für Quell-NAT für ausgehende Sitzungen) und ein weiteres für Destination NAT für eingehende Sitzungen verwenden, kann dieses Problem vermieden werden. Wenn die Ziel-NAT-Regel eine Quelle-Zone hat, die Web-Vertraulichkeit ausschließt, die Firewall wird nicht mehr ARP für die NAT'ed-Adresse auf der Web-Vertraulichkeit-Schnittstelle.

Besitzer: Jnguyen