URL フィルタ リングを使用して特定の HTTPS サイトをブロックする方法

Resolution

概要

特定の HTTPS サイトのブロック時と、同時に、その下に他のすべてをできるように、いくつかの課題を提示 URL フィルタ リングします。

たとえば、"https://public.example.com/extension1/a" をブロックする必要がありますが、"https://public.example.com/extension1/b" を許可します。

セキュリティ ポリシーおよびカスタム URL カテゴリを使用して、「発行先」共通名 (CN)、サイトによって提示された証明書にのみマッチします。

注: PAN-OS 6.0 のリリースでは、SSL クライアント "Hello メッセージ" に表示される SNI フィールドを介して追加の一致があります。詳細については、「複数の url が同じ IP の背後にある場合に、復号化ポリシーの url カテゴリを解決する」を参照してください。

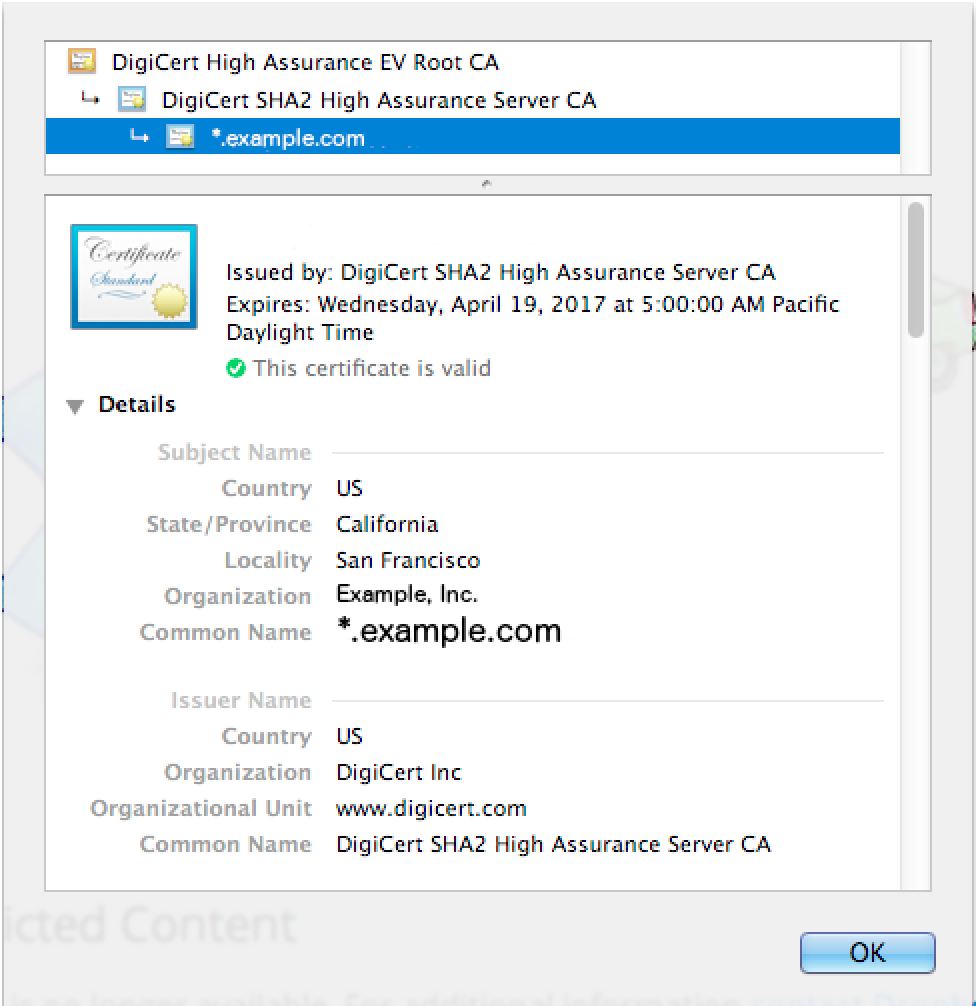

下図の例として Common Name の値が表示されます"*. example.com"。

セキュリティ ポリシーをブロックすることができます"*. example.com"が、それはサイト全体のブロックが発生します。これは望ましい結果ではない、URL フィルタ リングのプロファイルを構成する必要があります。ただし、URL フィルター プロファイルの問題は、ファイアウォールが完全な URL をピックアップできるようにセッションを調べる必要があることです。セッションが ssl 暗号化し、ファイアウォールがトラフィックを復号化ポリシーが有効でなければ、URL フィルタ リングを適用するそれを検査できません。

復号化は、注意して実装する必要があります。ファイアウォールに実装されていない、目標は目的のトラフィックを検査するための復号化を構成します。復号化ポリシーでは、URL カテゴリ オプションです。復号化は、それがセキュリティ ポリシーと同じ方法で動作するようにブロックする必要な https サイトに特定のサブ ページを知っていません。復号化ポリシーは「発行する CN」に提示された証明書をチェックします。「URL カテゴリ」の下に設定を一致すると、SSL セッションを解読します。

トラフィックのみを復号化するとき、これは役に立つ *. example.com がユーザーに行く場合のみをブロックする URL フィルターを適用する: public.example.com/extension1/a

注: "https://"は、上記の URL から削除 されました。

手順

目的の動作を構成するのには、以下に示す手順に従います。

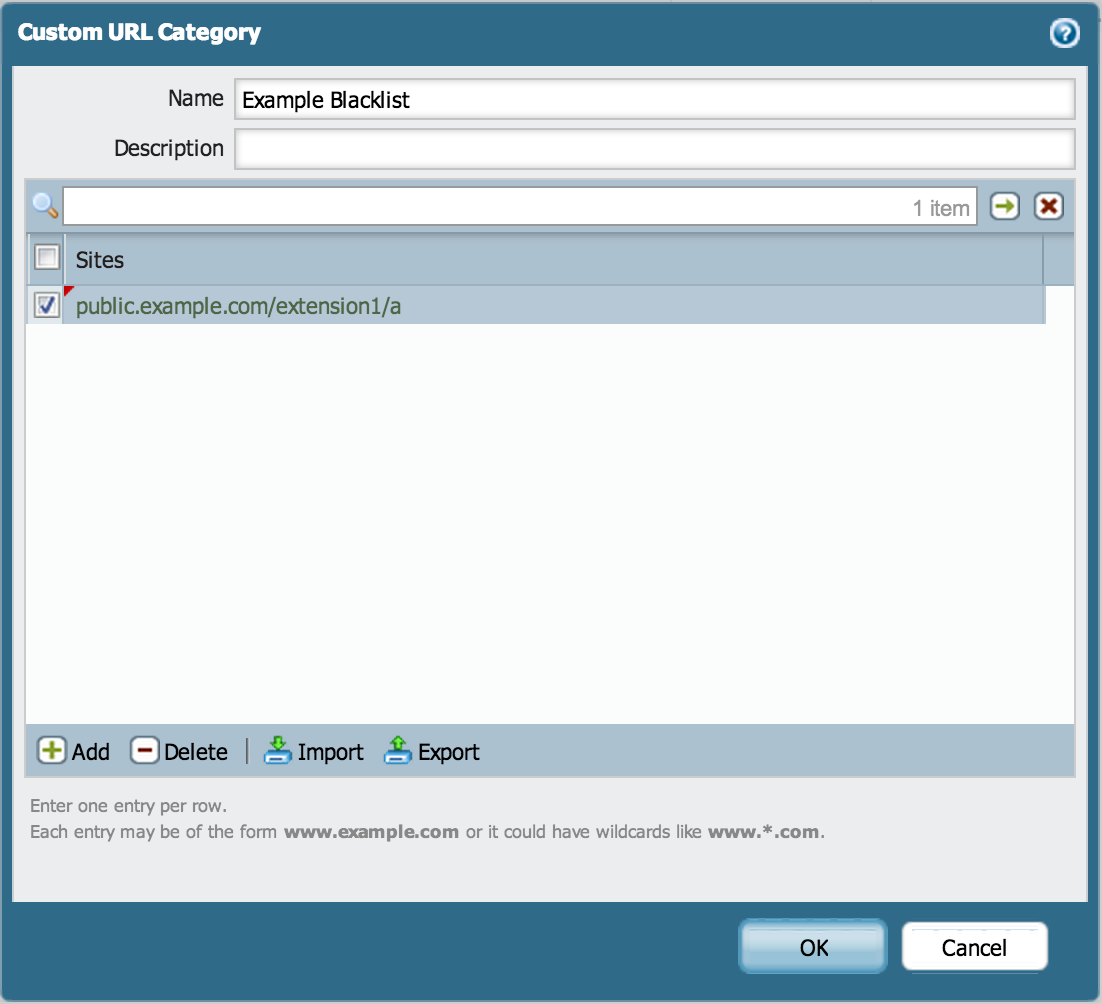

- オブジェクトに移動 > カスタム オブジェクト > URL カテゴリ「例のブラック リスト」という名前のカスタム URL カテゴリを追加。url として public.example.com/extension1/a を追加し、 url リストに https://を

付加しないようにします。

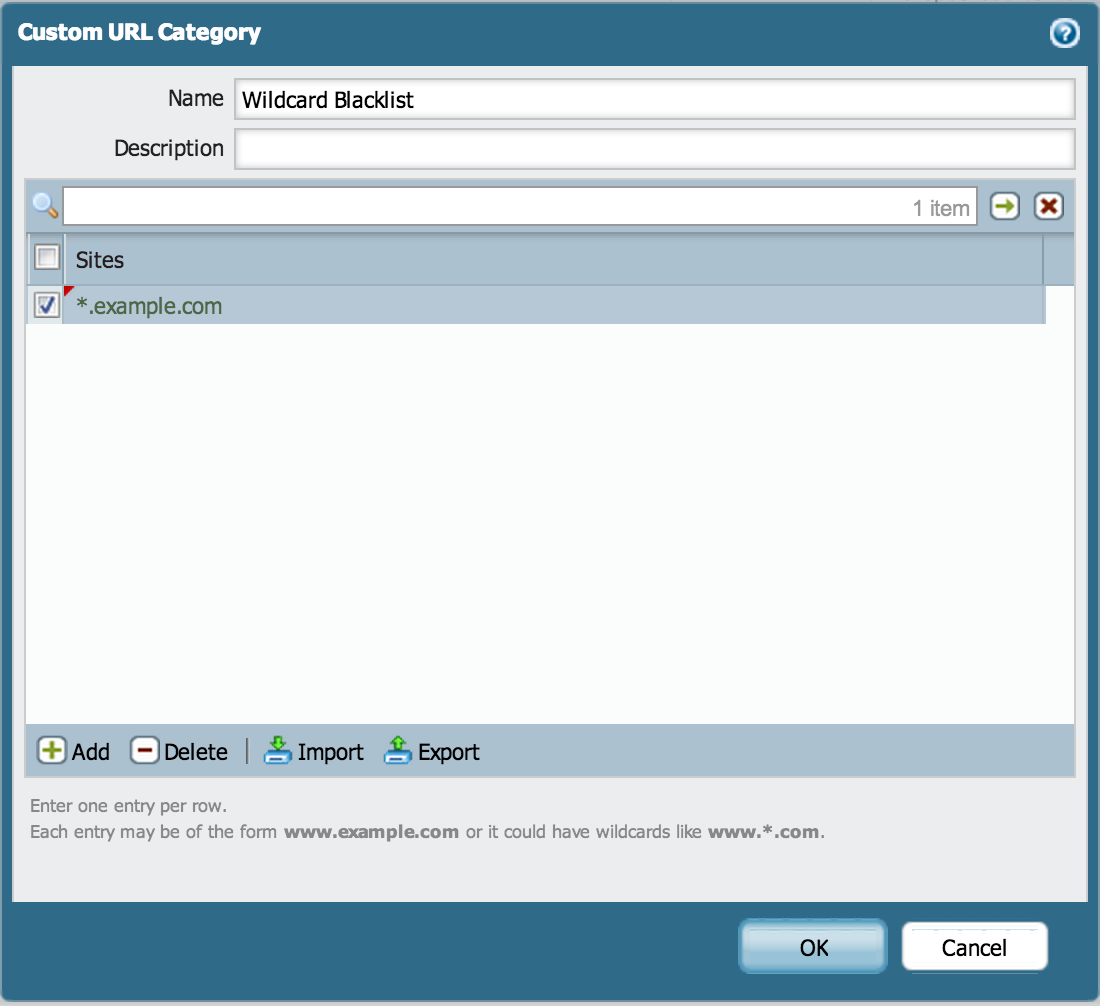

付加しないようにします。 - オブジェクトに移動 > カスタム オブジェクト > URL カテゴリ「ワイルドカード ブラック リスト」という名前のカスタム URL カテゴリを追加。追加 *. example.com URL リストに。

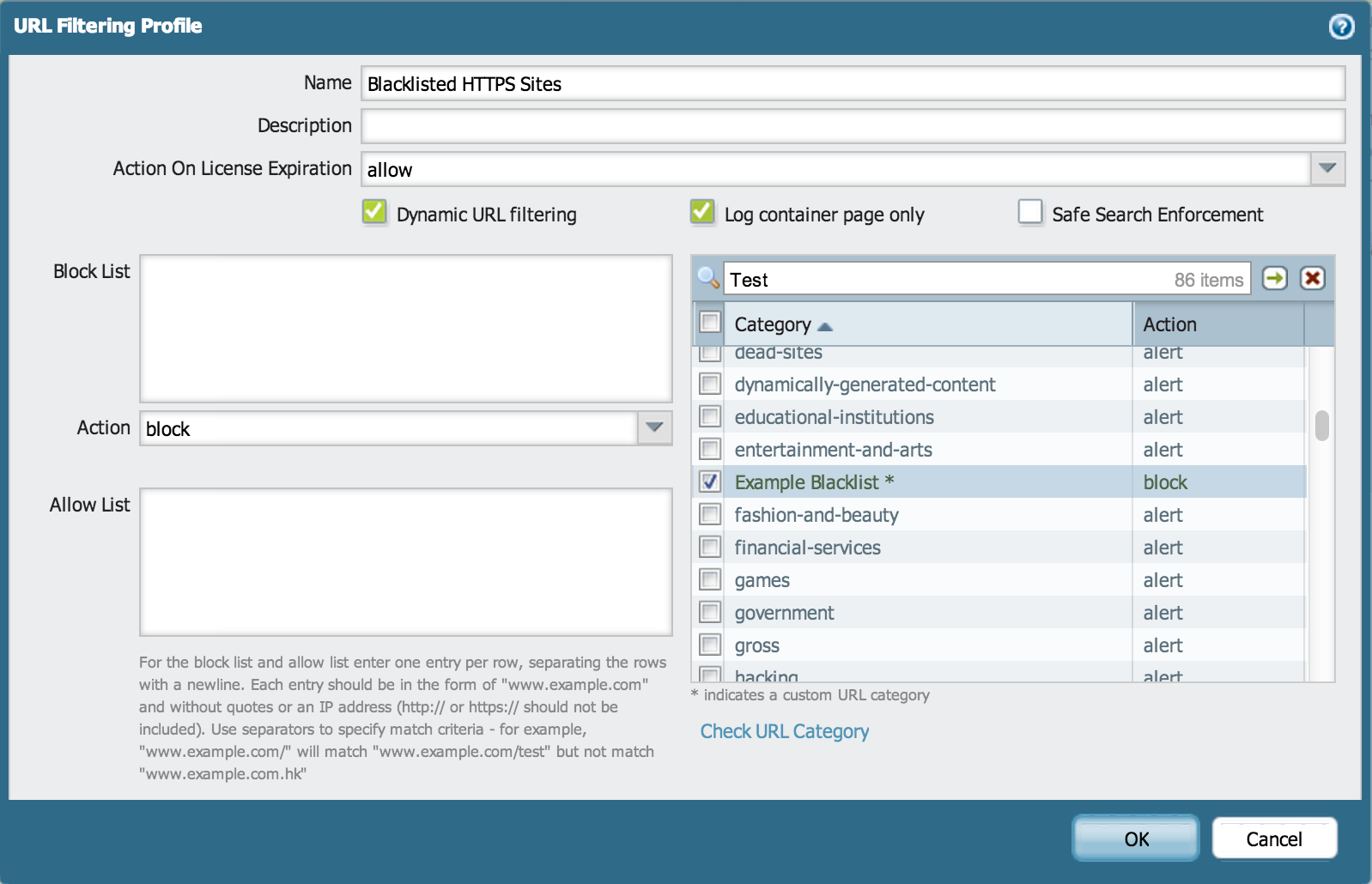

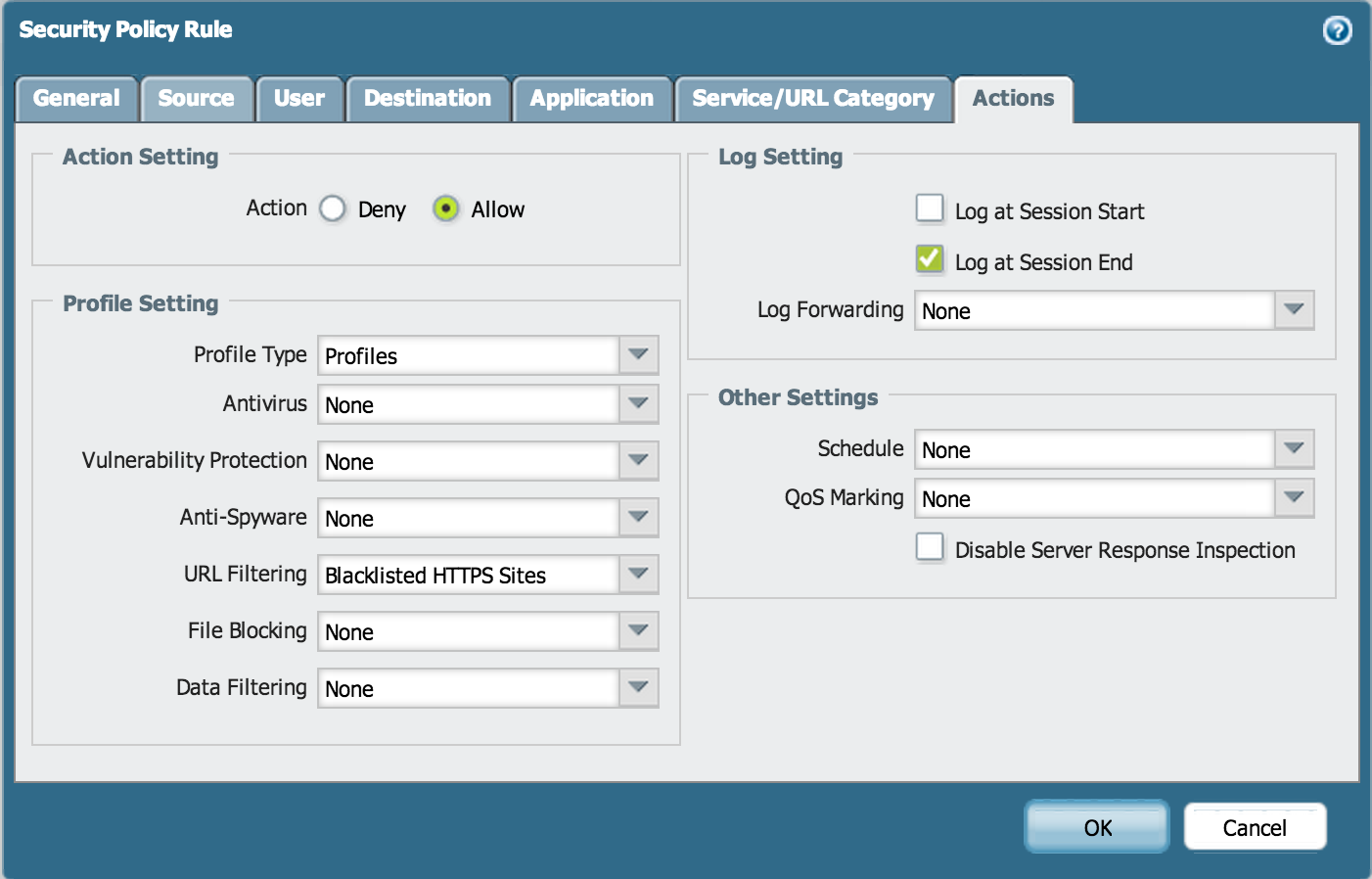

- オブジェクトに移動 > セキュリティ プロファイル > URL フィルタ リング アクションと「例のブラック リスト」カスタム URL カテゴリに「HTTPS サイトのブラック リストに載せ」という URL フィルター プロファイルを作成 * ブロック * (URL フィルター プロファイルのブロックのカテゴリに表示されます)

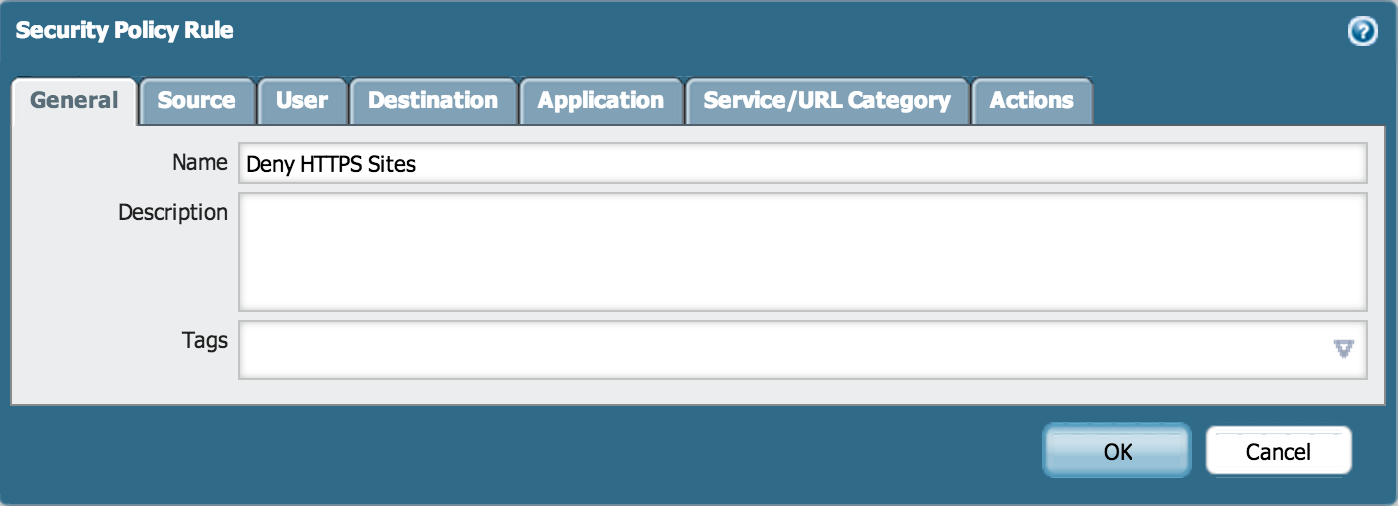

- ポリシーに移動 > セキュリティ、トラフィック「HTTPS サイトの拒否」という名前を untrust へ信頼のセキュリティ ポリシーを追加、プロファイル設定を選択する操作のまま > プロファイルの種類とプロフィール] を選択します。URL が「HTTPS サイトをブラック リストに」フィルタ リングを選択します。

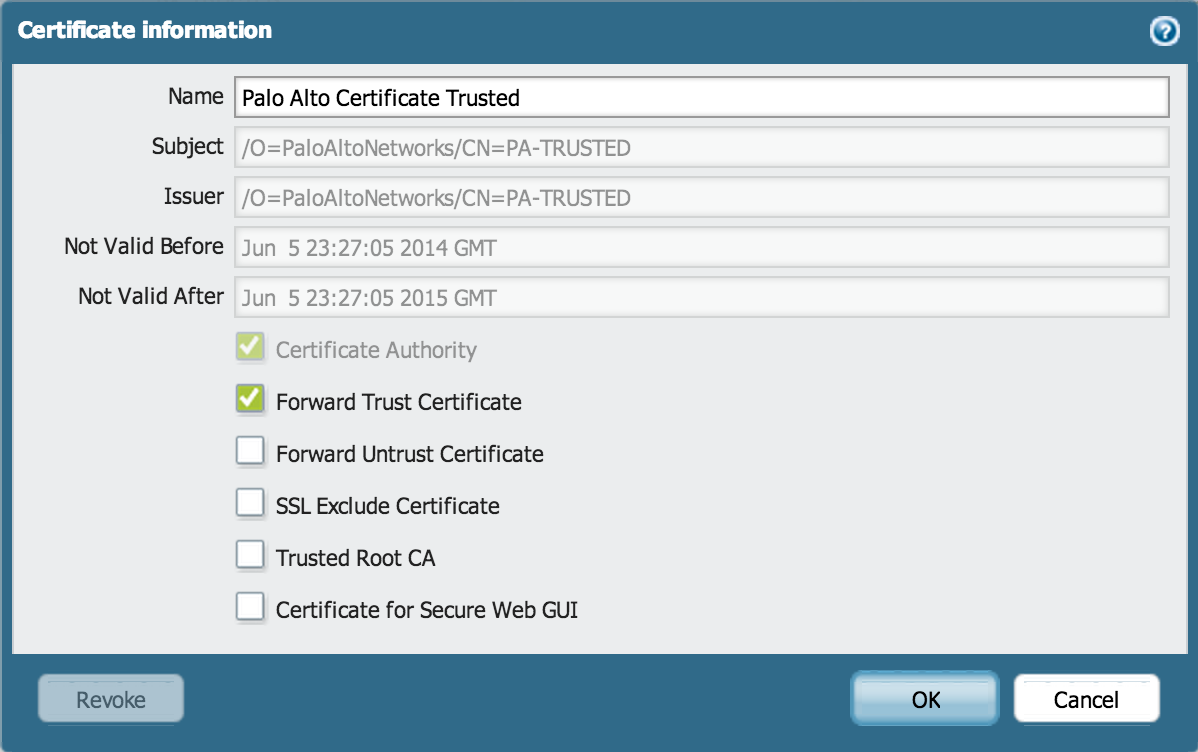

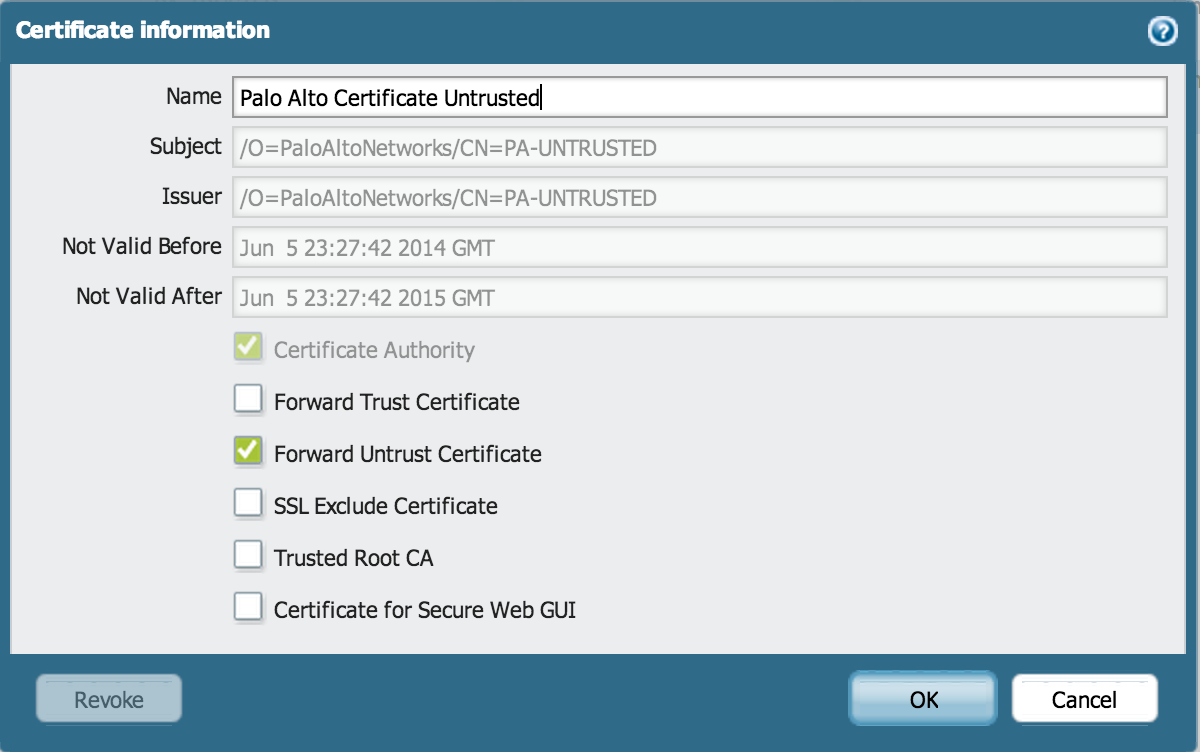

- デバイスに移動 > 証明書管理 > 証明書生成 2 つ自己署名 CA 証明書、1 つ名前付き「パロ ・ アルト復号化信頼できる」と 1 つ名前付き「パロ ・ アルト復号化信頼されていない」。証明書の CN は「パロ ・ アルト復号化信頼されない」をファイアウォールの信頼された ip アドレスをすることができます、他の何かは「パロ ・ アルト復号化信頼できる」募集 (この証明書をエクスポートし、、グループ ポリシーを使用してユーザーそれをプッシュ)。「パロ ・ アルト復号化信頼できる」証明書を開き、前方信頼証明書] チェック ボックスをオンします。「パロ ・ アルト復号化信頼されていない」証明書を開き、"前方信頼証明書"のチェック ボックスをオンします。

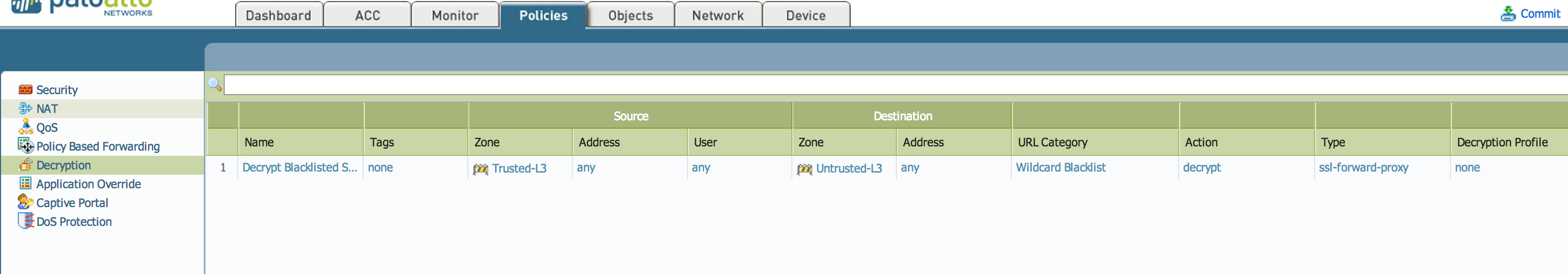

- ポリシーに移動 > 復号化、復号化ブラック リスト サイト」、ソースの設定ゾーンの信頼をという名前の復号化ポリシーを追加宛先ゾーン untrust、[URL カテゴリ「ワイルドカード ブラック リスト」、およびアクションのオプション: 復号化、種類: SSL 転送プロキシ。

- コミットすると、https://public.example.com/extension1/aがブロックされるようになります。

所有者: mivaldi