URL フィルタリングのためにワイルドカード証明書を使用する方法 SSL 復号化なしでページを上書きする

27843

Created On 09/25/18 17:41 PM - Last Modified 01/30/25 23:20 PM

Resolution

この資料では、サードパーティ CA によって発行されたワイルドカード証明書が ( SSL decryptinonを使用せずに)存在する場合に、HTTPS 経由の URL フィルタリング admin オーバーライドページをクライアントに提供する方法について説明します。これは SSL 復号化には使用できません。

なぜこの問題がありますか?

通常、これはゲストの WiFi ゾーンからアクセスし、URL Admin オーバーライド機能を使用してインターネットを参照するクライアントに便利です。これが自己署名証明書で発生すると、ユーザーは証明書エラーを取得します。これらの手順では、証明書をプッシュすることはできませんが、ドメインの一部ではないので、認証の問題を解決します。

前提条件:

- SSL 復号化が構成されていません。SSL 復号化が構成されている場合は、構成がはるかに簡単です。

- サードパーティ CA によって取得されたワイルドカード証明書を使用できます。たとえば、*. domain.com。

- 内部 dns インフラストラクチャが使用されており、デバイス > セットアップ > サービス > DNS サーバー の下にあるファイアウォールのリゾルバとして構成されています。これは、ファイアウォールが内部ドメインを解決できるように構成されています。

- ワイルドカード証明書が取得され、ファイアウォールに既にインポートされています。また、SSL/TLS サービスプロファイルに構成されています。

- ファイアウォールインターフェイスはレイヤ3モードで、URL 管理者の上書きはリダイレクトモードになっています。

- ホストは、内部 dns サーバー (または特定のホストのクエリを解決できる dns サーバー) を使用して、ファイアウォールの内部インターフェイスの IP アドレスを指定する必要があります。

手順

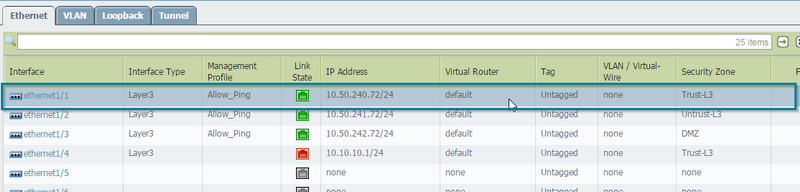

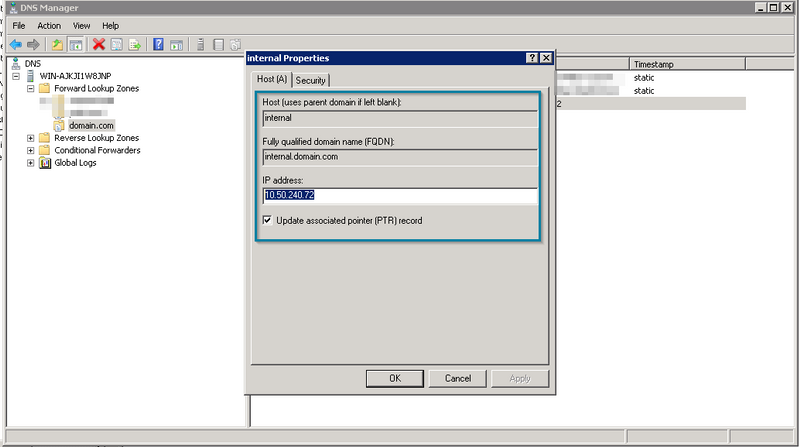

- まず、DNS サーバーにドメインを追加して、それがファイアウォールの信頼インターフェイスの IP アドレスに解決されるようにする必要があります。この例では、ドメインが internal.domain.com になり、DNS サーバーの A レコードを internal.domain.com し、IP を10.50.240.72 する必要があります。

リダイレクト中に使用される内部インターフェイスに割り当てられた IP。

リダイレクト中に使用される内部インターフェイスに割り当てられた IP。

- DNS サーバーにレコードを追加した後、内部ホストから internal.domain.com に ping を実行し、10.50.240.72 に解決されるかどうかを確認します。動作しない場合は、ipconfig/flushdns を使用して情報をクリアしてください。

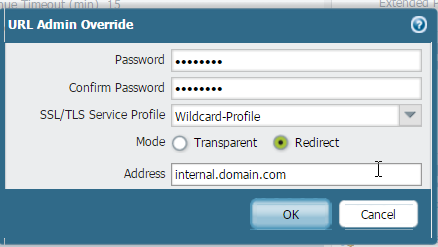

- 次に、internal.domain.com の場合に、リダイレクトアドレスを FQDN として構成します。[デバイス] > [セットアップ] > [コンテンツ-ID] > [URL 管理の上書き] セクションに進んでください。[追加] をクリックして、編集する既存の上書き (存在する場合) の名前を追加またはクリックします。

- これが URL Admin の優先ページに設定され、コミットされると、ファイアウォールは上書きパスワードを入力するための internal.domain.com にリダイレクトされます。これにより、証明書の警告が表示されなくなります。