Configuración de NAT de destino mediante un VSYS con Gateway compartido

Resolution

Este documento explica cómo configurar el acceso a Internet (con NAT de destino) utilizando un VSYS y una puerta de enlace compartida.

Asumiendo lo siguiente para este ejemplo:

- SG = nombre de la puerta de enlace compartida.

- SG1 = nombre del sistema virtual de Gateway compartido.

- Vsys1 y Vsys2 = los dos sistemas virtuales que compartirán la pasarela.

- El enrutador virtual predeterminado contiene eth1/3 reside en vsys1.

- Estamos utilizando NATs bi-direccional para conexiones Dra para dos servidores web diferentes que necesitan tener NAT público.

- El servidor Web en vsys1 es 192.168.85.80 (Internal) 1.1.1.80 (externo).

- El servidor Web en vsys2 es 192.168.95.81 (Internal) 1.1.1.81 (externo).

- La interfaz no confiable es eth1/3, que está conectada al ISP. Esta interfaz se ha eliminado de cualquier zona o de directivas NAT.

- Existen las siguientes zonas:

Nombre | Ubicación | Tipo | Interfaz de | Descripción |

trust_vsys1 | vsys1 | Layer3 | eth1/6 | Trusted for vsys1 Systems |

trust_vsys2 | vsys2 | Layer3 | eth1/9 | Trusted for vsys2 Systems |

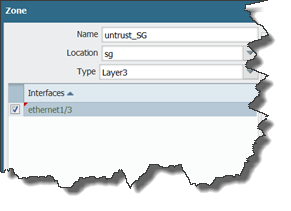

untrust_SG | SG1 | Layer3 | eth1/3 | Gateway compartido-conexión a Internet |

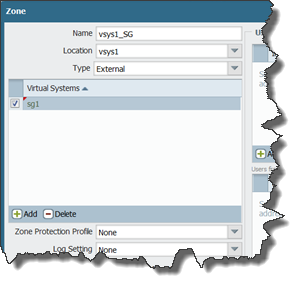

vsys1_SG | vsys1 | externos | ninguno | conecta vsys1 y Gateway compartido |

vsys2_SG | vsys2 | externos | ninguno | conecta vsys2 y Gateway compartido |

Procedimiento

- Crear una puerta de enlace compartida en el dispositivo > gateways compartidos y agregar la interfaz de conexión a Internet. Si esta interfaz ya está asignada a otro sistema virtual (vsys), puede cambiar el vsys al que está asignado después de crear la puerta de enlace compartida.

- Cree un tipo de zona externa en cada vsys que incluya su sistema virtual de Gateway compartido, para que sea el conducto entre sus sistemas virtuales internos y la puerta de enlace compartida.

- Cree una zona de capa 3 ubicada en la puerta de enlace compartida vsys para la puerta de enlace compartida que incluye la interfaz de conexión a Internet (eth1/3 en este caso). Esta será la zona no confiable o externa que se compartirá entre ambos sistemas virtuales.

- Crear directivas NAT para cada servidor Web bajo la pasarela compartida vsys con los siguientes valores (esta Directiva no está ubicada en el vsys):

Regla | Zona de origen | Zona de destino | Dirección de origen | Traducción de origen |

Web-vsys1 | cualquier | Untrust_SG | 192.168.85.80 | Estático, 1.1.1.80 |

Web-vsys2 | cualquier | Untrust_SG | 192.168.95.81 | Estático, 1.1.1.81 |

- En vsys1, cree las siguientes directivas de seguridad, una para las conexiones salientes y otra para conexiones entrantes al servidor Web que se ejecuta detrás de esa vsys la Directiva entrante debe contener tanto la dirección traducida como la no traducida como dirección de destino:

Regla | Zona de origen | Zona de destino | Dirección de destino | Aplicación | servicio |

Saliente | trust_vsys1 | vsys1_SG | cualquier | cualquier | cualquier |

Web entrante | vsys1_SG | trust_vsys1 | 192.168.85.80 | navegación por la web | servicio-http |

- En vsys2, cree las siguientes directivas de seguridad, una para las conexiones salientes y otra para conexiones entrantes al servidor Web que se ejecuta detrás de ese vsys. La Directiva entrante debe contener tanto la dirección traducida como la no traducida como dirección de destino:

Regla | Zona de origen | Zona de destino | Dirección de destino | Aplicación | servicio |

Saliente | trust_vsys2 | Vsys2_SG | cualquier | cualquier | cualquier |

Web entrante | Vsys2_SG | trust_vsys2 | 192.168.95.80 | navegación por la web | servicio-http |

- Cree un enrutador virtual para Vsys2 que contenga la interfaz de confianza para Vsys2 (eth1/9) y cree la siguiente ruta predeterminada:

Destination = 0.0.0.0/0

Siguiente salto = siguiente VR y seleccionar el nombre del enrutador virtual en vsys1

- Para el enrutador virtual en vsys1, cree una ruta para la red de confianza para vsys2:

Destination = 192.168.95.0/24

Siguiente salto = siguiente VR y seleccionar el nombre del enrutador virtual en vsys2

Propietario: jteetsel