下面是一个文档, 用于配置在 IPSec VPN 上启用 ECMP 的 OSPF。本文档解释了在启用了 ECMP 的两个 IPSec 隧道上的单个路由的广告。在这种情况下, 有一个环回接口使用;但是, 任何路由都可以根据这些步骤进行通告。

为此文档目的, 下面是您的参考的拓扑:

本文不讨论双 ISP 和 IPsec VPN 的基本配置。

请注意: 如果路由表中存在两条路由, 则只有一个将在转发表中看到, 除非并且直到您在接口上启用 ECMP。

系统必备组件

1) 具有公共 ISP 的两个接口。

2) 在两个 ISP 之间建立 Ipsec VPN。

以下是 FW1 的配置详细信息:

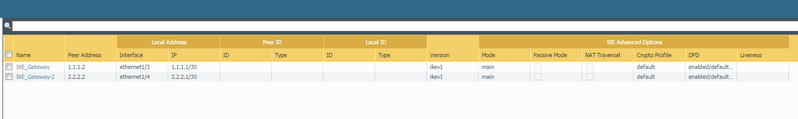

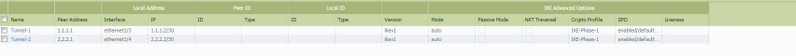

IPsec 隧道将如下所:

# #Phase 1 Ipsec VPN 设置:

# #Phase 2 IPSec VPN 设置:

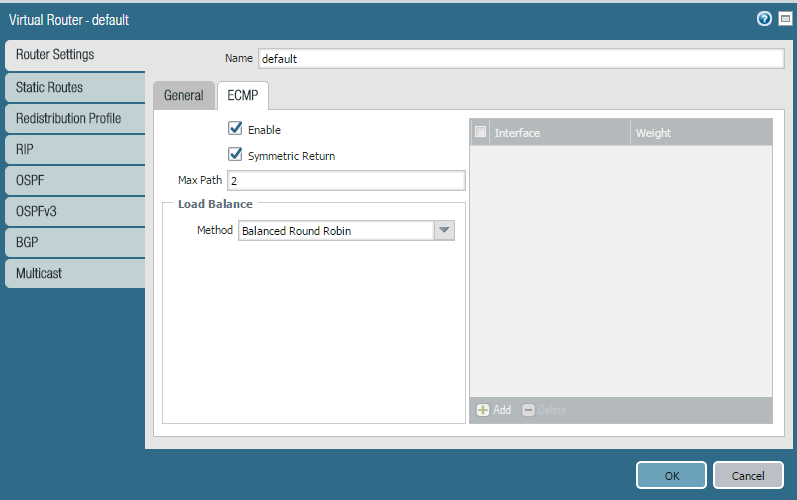

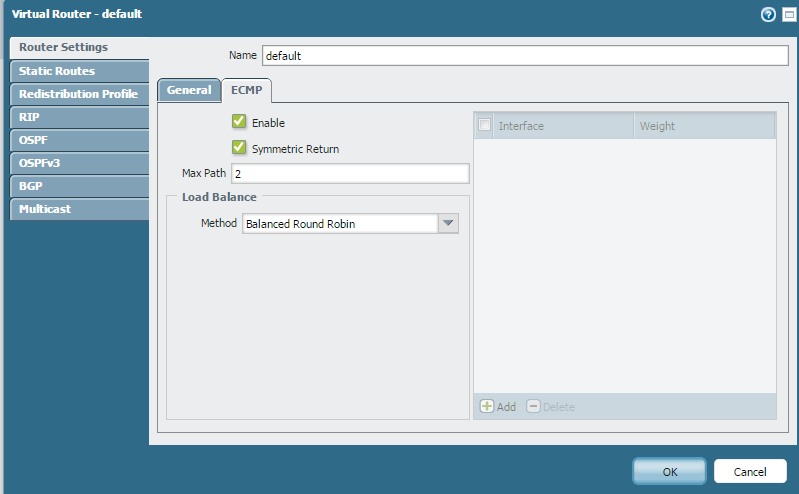

# # 虚拟路由器设置:

1) 导航到网络 > 虚拟路由器 > 路由器设置

2) 启用 ECMP 和对称返回。

3) 您可以根据您的要求选择负载平衡方法。

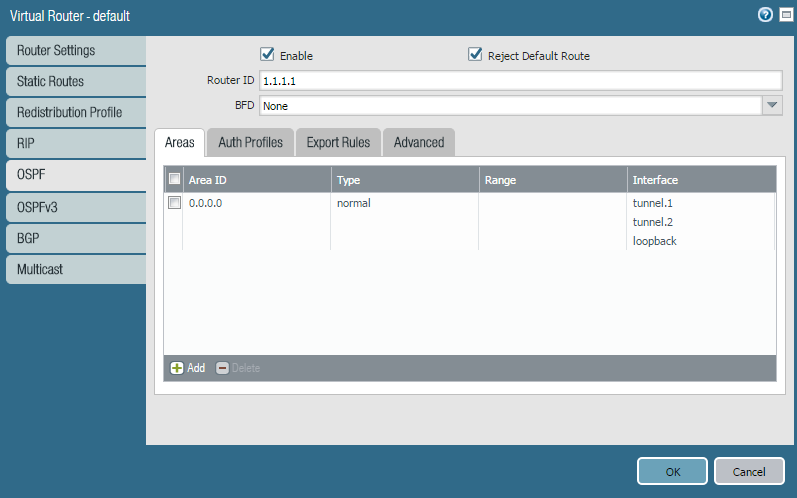

4) OSPF 配置:

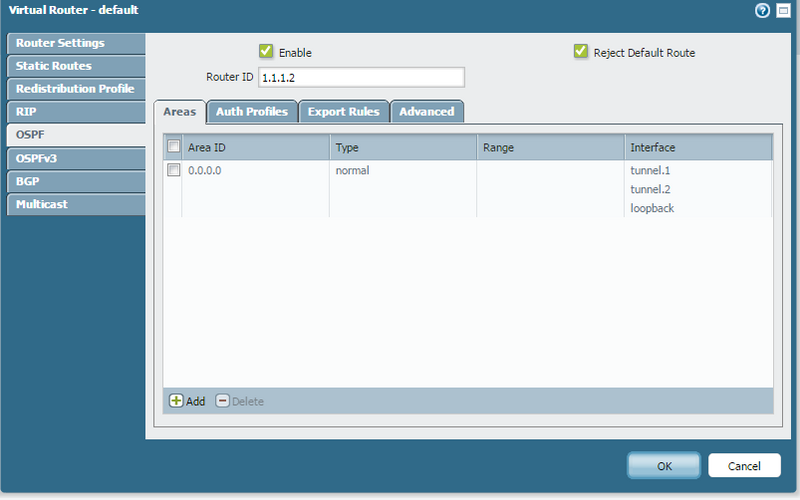

a) 网络 > 虚拟路由器 >> 选择虚拟路由器 > OSPF

b) 启用 OSPF

c) 分配路由器 ID。

d) 单击 "区域" 选项卡, 然后单击 "添加"。

e) 给出区域 ID 并分配需要成为 OSPF 一部分的接口。

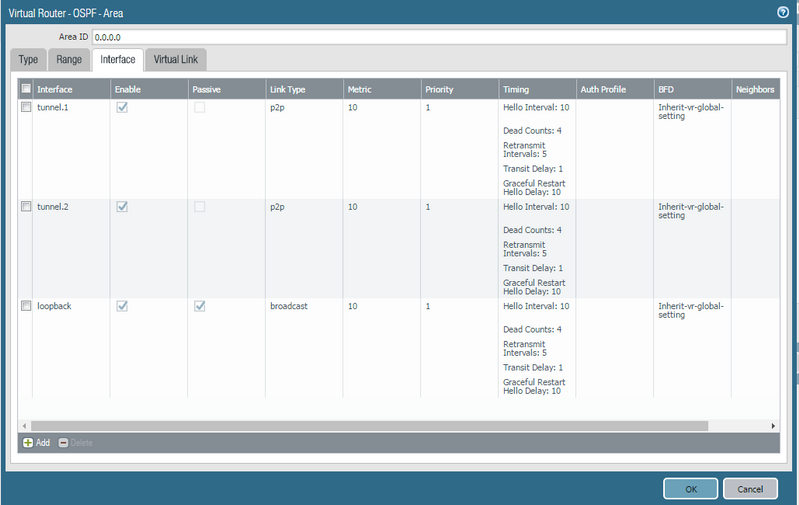

f) 在 OSPF 中配置接口:

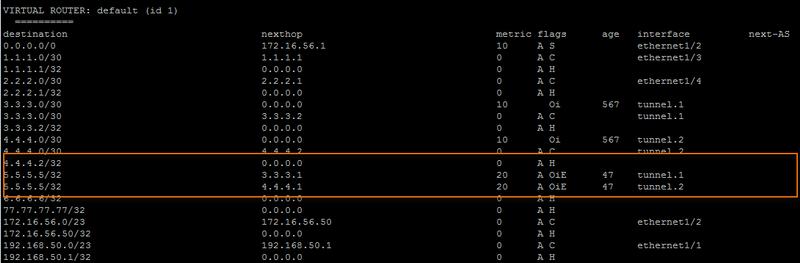

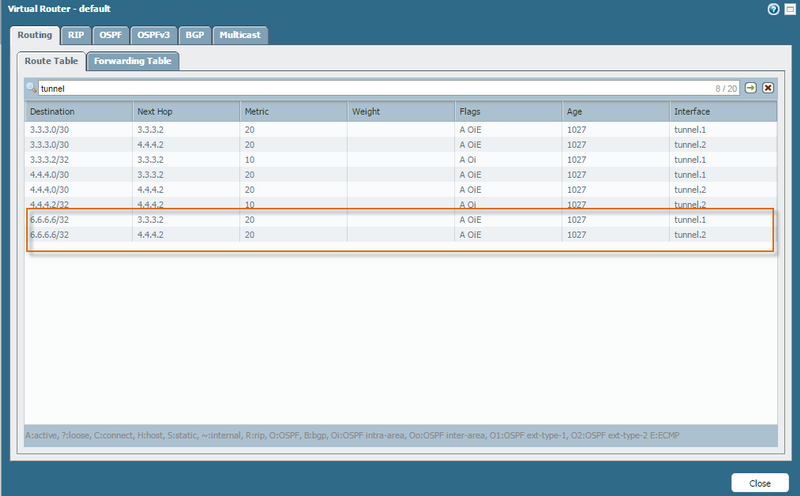

执行配置后, 运行时统计信息将如下所示:

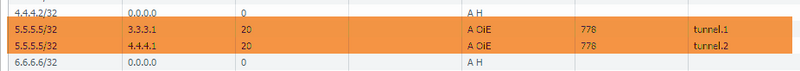

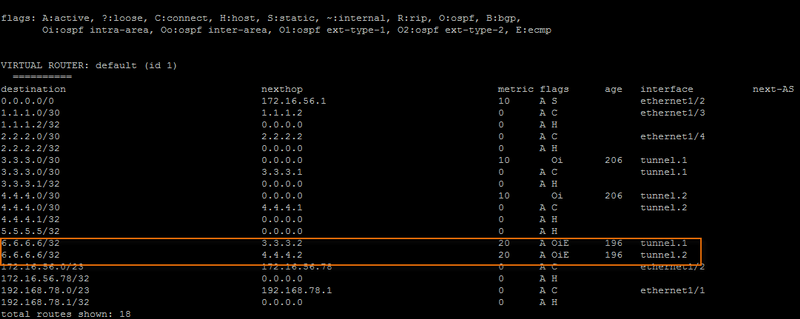

从 CLI 中, 通过 ECMP OSPF 分发的路由的输出将被视为 folows:

同样, FW2 的配置仍然相同。

请查找 FW2 配置的附加快照:

IKE 配置 FW2

IPsec 配置 FW2

虚拟路由器配置:

虚拟路由器 OSPF 配置:

运行时统计中的路由表输出将如下所示:

从 CLI 中, 路由表将如下所示:

以下是一些相关的文档供您参考:

https://live.paloaltonetworks.com/t5/Configuration-Articles/How-to-Configure-Dual-VPNs-with-Dual-ISPs-from-a-Single-Firewall/ta-p/60842

https://live.paloaltonetworks.com/t5/Configuration-Articles/How-to-Configure-IPSec-VPN/ta-p/56535

https://live.paloaltonetworks.com/t5/Configuration-Articles/How-to-Configure-a-Palo-Alto-Networks-Firewall-with-Dual-ISPs/ta-p/59774

https://live.paloaltonetworks.com/t5/Tech-Note-Articles/How-to-Configure-Dynamic-Routing-over-IPSec-against-Cisco/ta-p/60523