次に、IPSec VPN 経由で ECMP を有効にした OSPF を構成するドキュメントを示します。このドキュメントでは、ECMP を有効にした2つの IPSec トンネル上の単一ルートのアドバタイズについて説明します。この場合、ループバックインターフェイスが使用されます。ただし、これらの手順に従って任意のルートをアドバタイズできます。

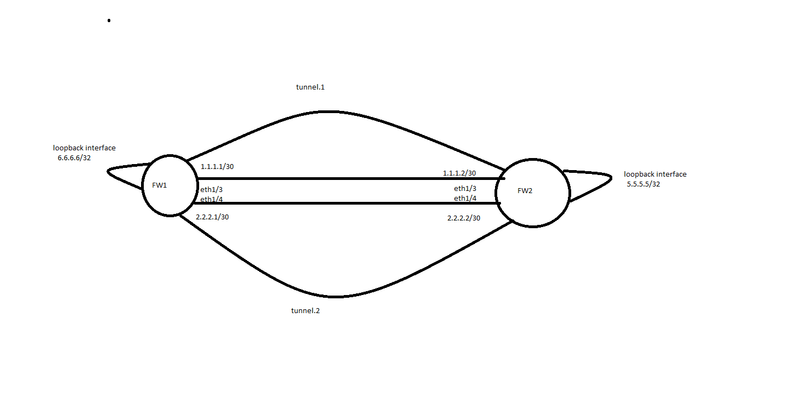

このドキュメントの目的については、次のトポロジを参照してください。

デュアル ISP と IPsec VPN の基本的な構成については、この記事では説明しません。

ご注意: 両方のルートは、ルーティングテーブルに存在する場合は、1つだけ転送テーブルに表示される場合を除き、インターフェイス上で ECMP を有効にするまで。

前提条件

1) パブリック ISP を持つ2つのインターフェイス。

2) 両方の ISP の間で確立される Ipsec VPN。

FW1 の構成の詳細を次に示します。

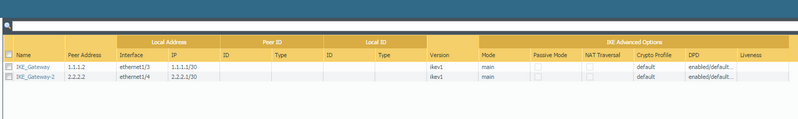

IPsec トンネルは、次のようになります。

# #Phase 1 Ipsec VPN の設定:

# #Phase 2 IPSec VPN の設定:

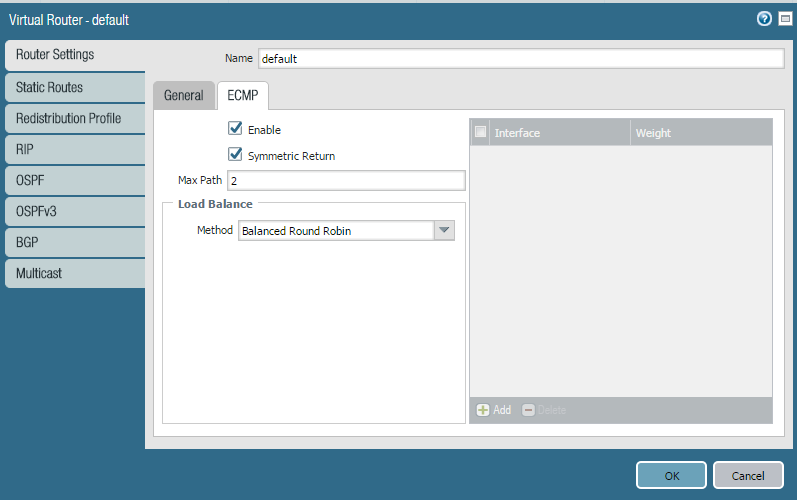

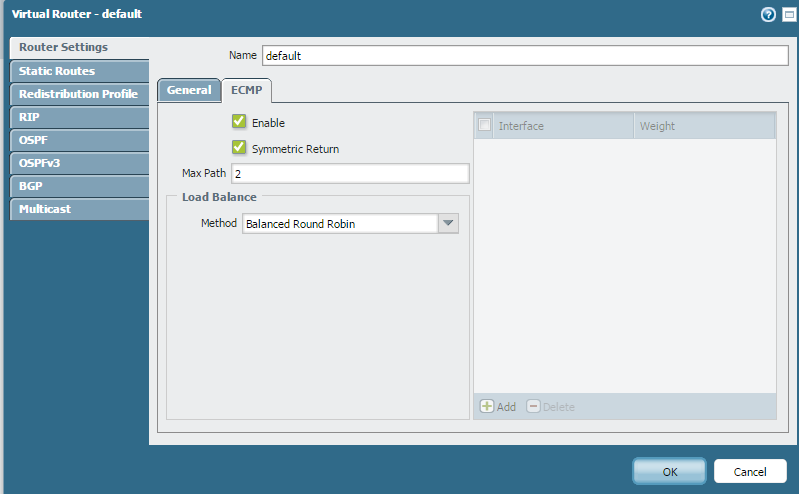

# # 仮想ルータの設定:

1) [ネットワーク] > [仮想ルーター] > [ルーターの設定] に移動します。

2) ECMP と対称リターンを有効にします。

3) あなたの条件に従って負荷バランス方法を選ぶことができる。

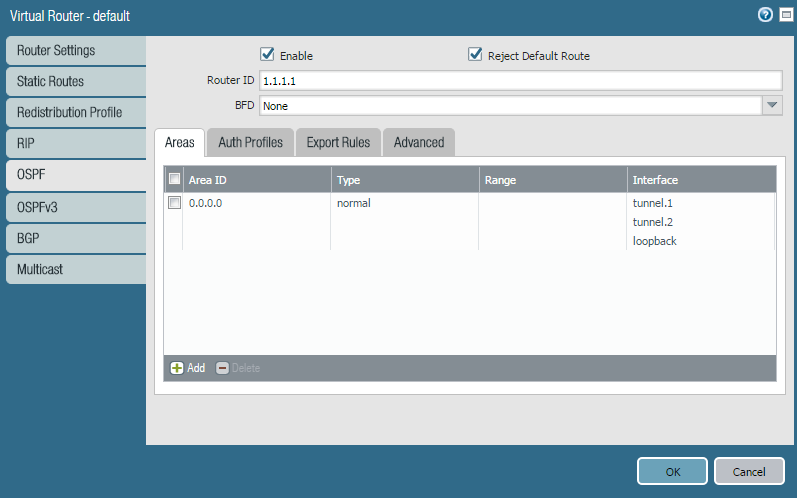

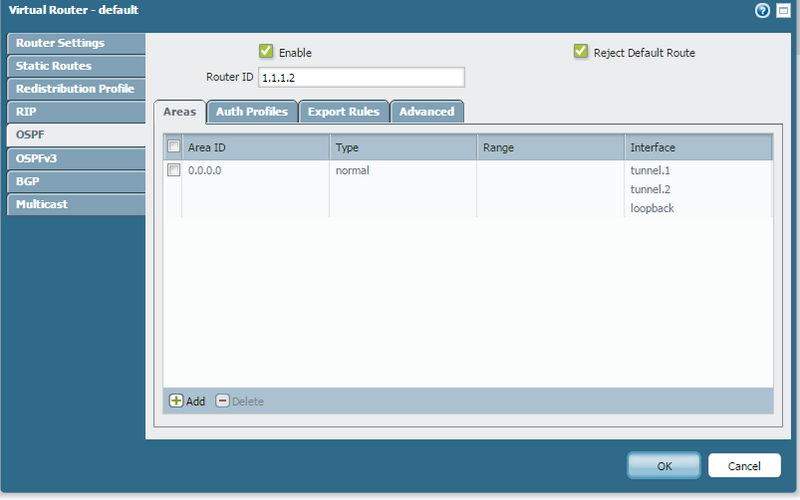

4) OSPF の構成:

a) ネットワーク > 仮想ルーター > 仮想ルーターの選択 > OSPF

b) OSPF を有効にする

c) ルータ ID を割り当てます。

d) [エリア] タブをクリックし、[追加] をクリックします。

e) 領域 ID を与え、OSPF の一部である必要があるインターフェイスを割り当てます。

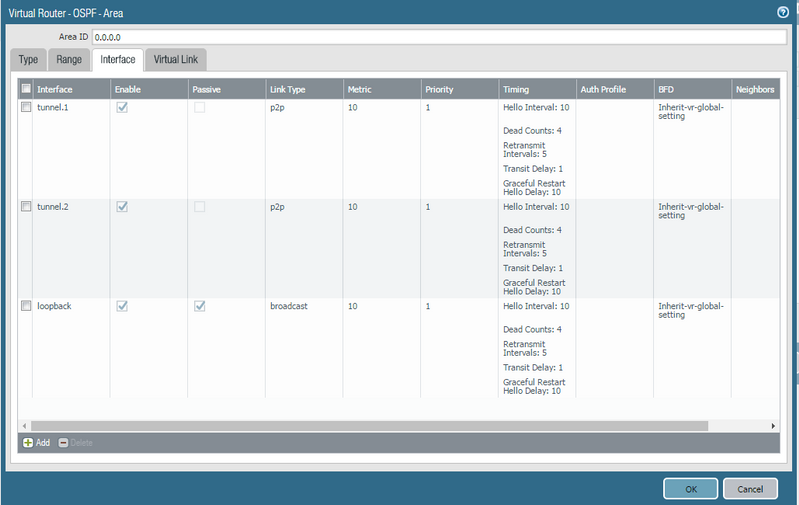

f) OSPF のインターフェイスの構成:

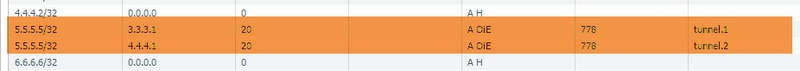

構成を実行すると、実行時の統計が次のように表示されます。

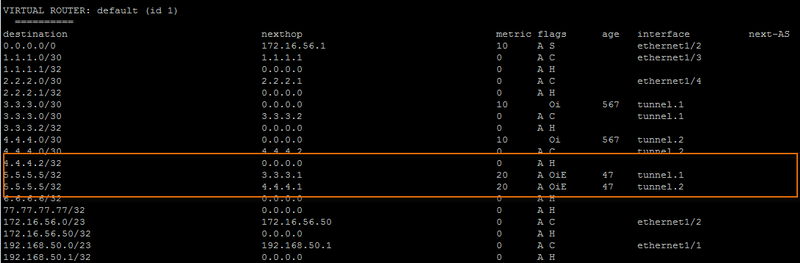

CLI から、ECMP OSPF 経由で配布されたルートの出力は、folows と見なされます。

同様に、FW2 の構成は同じままです。

FW2 の構成の添付スナップショットを見つけてください。

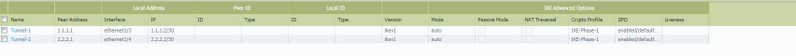

IKE 構成 FW2

IPsec 構成 FW2

仮想ルーターの構成:

仮想ルーターの OSPF 構成:

実行時の統計情報におけるルーティングテーブルの出力は、次のようになります。

CLI から、ルーティングテーブルは次のように表示されます。

ここにあなたの参照のためのいくつかの関連ドキュメントがあります:

https://live.paloaltonetworks.com/t5/Configuration-Articles/How-to-Configure-Dual-VPNs-with-Dual-ISPs-from-a-Single-Firewall/ta-p/60842

https://live.paloaltonetworks.com/t5/Configuration-Articles/How-to-Configure-IPSec-VPN/ta-p/56535

https://live.paloaltonetworks.com/t5/Configuration-Articles/How-to-Configure-a-Palo-Alto-Networks-Firewall-with-Dual-ISPs/ta-p/59774

https://live.paloaltonetworks.com/t5/Tech-Note-Articles/How-to-Configure-Dynamic-Routing-over-IPSec-against-Cisco/ta-p/60523