Übersicht

In diesem Dokument wird erläutert, wie mehrere Regeln für Verwundbarkeit und Sypware-Profile für die gleiche schwere verarbeitet werden.

Details

Wenn ein Verwundbarkeits Profil mehrere Regeln für die gleiche schwere hat, dann nimmt der Traffic den Top-Down-Ansatz an, ähnlich wie die Sicherheitsrichtlinien.

Beispiele für

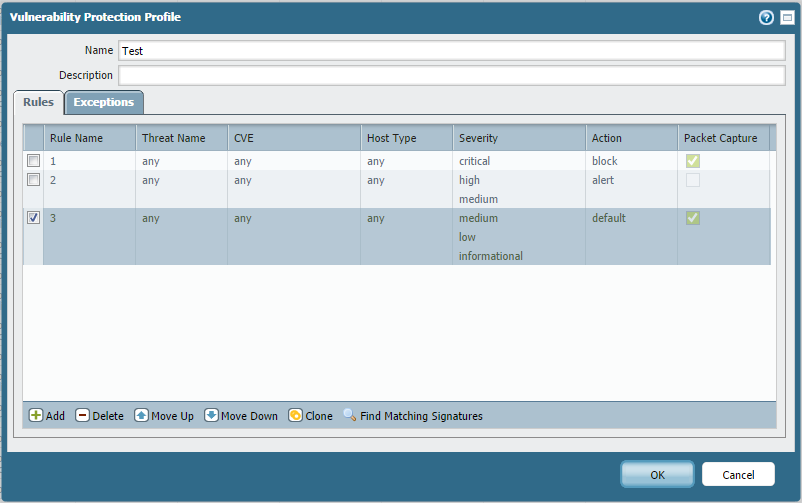

Der folgende Verwundbarkeits Profil hat 3 Regeln :

Wenn die Palo Alto Networks Firewall den Datenverkehr mit einer Schwachstellen-Verwundbarkeit erkennt, wird Regel 2 in Kraft treten und eine Alarm Aktion angewendet.

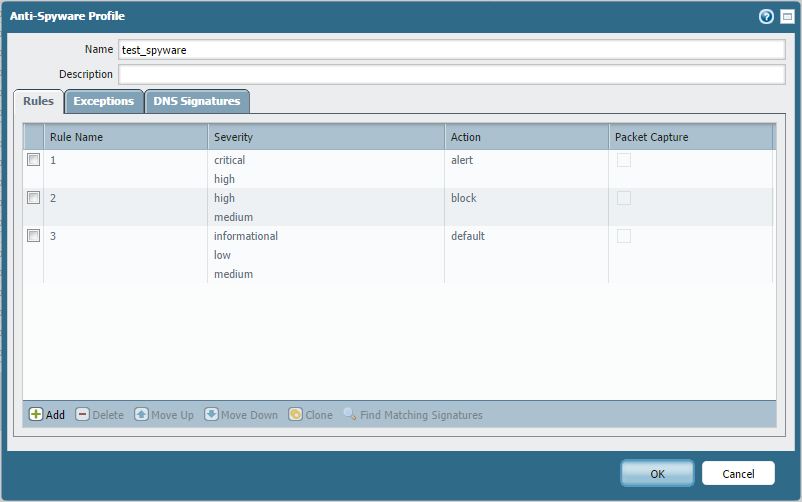

Das folgende Spyware-Profil hat 3 Regeln:

Wenn die Firewall den Datenverkehr mit einer Spyware mit hoher schwere erkennt, tritt Regel 1 in Kraft und es wird eine Alarm Aktion angewendet.

Für den Vorrang der Dateisperrung in der Regel, verweisen Sie auf dieses Dokument: Datei blockieren rulebase und Action-Vorrang

Besitzer: Kadak