PAN-OS 8.0 から始まって、私たちは、ファイアウォールとユーザー ID エージェントの間に証明書の助けを受けて、安全な通信を持っているオプションを持っています。

注意:これには、ファイアウォールを PAN-OS 8.0 (またはそれ以降) に、およびユーザー ID エージェントを 8.0 (またはそれ以降) にする必要があります。

このプロセスでは、UIA (ユーザー ID エージェント) は、検証するためにファイアウォールに証明書を提示します。ファイアウォールは、構成された証明プロファイルに従ってこの証明書をチェックします。証明書プロファイルのすべてのチェックに合格すると、ファイアウォールは UIA からの接続を受け入れます。これは、"ローグ" UIAs に対する安全性を確保することができます。

これを構成するためのステップバイセットアップのチュートリアルを次に示します。

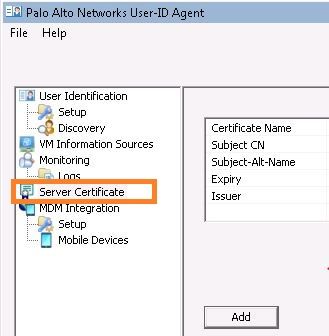

1。UIA を起動すると、' サーバー証明書 ' と呼ばれる新しいオプションが表示されます。

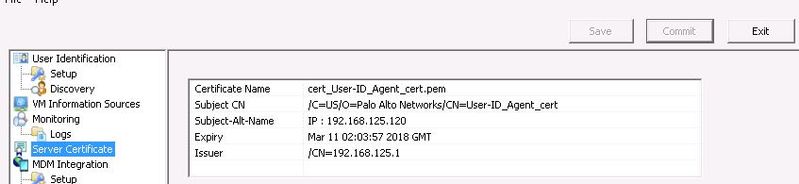

2。UIA の新しい CSR を作成し、外部 ca、社内 ca、またはファイアウォールに存在する自己署名証明書のいずれかによって署名されたものを取得する必要があります。(注:我々は証明書のプロファイルでそれを使用し、UIA の証明書を検証することができますので、我々は、ファイアウォール上に存在する CA 証明書が必要になります)。

3。証明書があれば、その秘密キーと共に UIA にインポートすることができます。構成をコミットするようにしてください。

4. 新しい証明書プロファイルを作成し、UIA の CSR に署名するために使用する CA を使用します。

5。[デバイス] > [ユーザー id] の下に [接続セキュリティ] という新しいタブが表示されます。

![[接続セキュリティ] タブ1better。Jpg [接続セキュリティ] タブ1better。Jpg](/servlet/rtaImage?eid=ka14u000000Hith&feoid=00N0g000003VPSv&refid=0EM0g000001AdXx)

6。手順4で作成した証明書プロファイルを選択します。

7 です。コミットがうまくいけば、UIA がファイアウォールに正常に接続されていることがわかります。

失敗のシナリオ

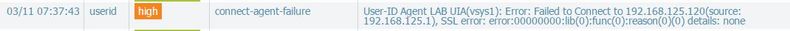

ファイアウォールで接続セキュリティが有効になっているときに、UIA に正しくない証明書が存在しない場合は、システム (およびユーザ id) ログに次のログエントリが表示されます。

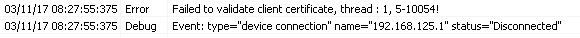

同じエラーが発生した場合、エージェントでは次のログが表示されます (監視-> ログ)。

ホープは、この助けた。安全な滞在!