A partir de PAN-OS 8,0, tenemos la opción de tener una comunicación segura, con la ayuda de certificados, entre el firewall y el agente de usuario-ID.

Nota: Esto requiere que el Firewall esté en pan-OS 8,0 (o posterior), así como el agente ID de usuario para estar en 8,0 (o posterior).

En este proceso, la UIA (User-ID Agent) presentará un certificado al firewall para validarlo. El cortafuegos verificará este certificado según el perfil de certificación configurado. Si pasa todas las comprobaciones en el perfil de certificado, el Firewall aceptará la conexión de la UIA. Esto puede garantizar la seguridad contra UIAs "Rogue".

Aquí hay un tutorial paso por instalación para configurar esto:

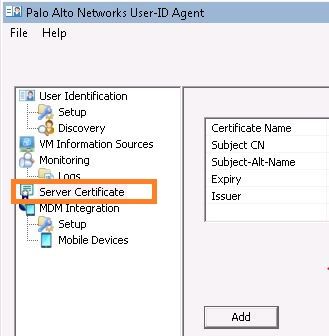

1. Inicie la UIA, debería ver una nueva opción denominada ' certificado de servidor ':

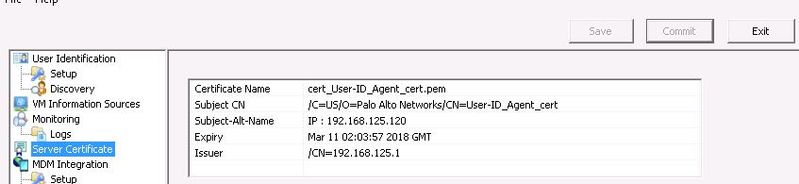

2. Necesitamos crear un nuevo CSR para la UIA y conseguir que sea firmado por una CA externa, CA interna o un certificado auto-firmado presente en el firewall. (Nota: necesitaremos el certificado de CA para estar presente en el firewall para poder usarlo en el perfil del certificado y validar el certificado de la UIA).

3. Una vez tengamos un certificado, podemos importarlo en la UIA junto con su clave privada. Asegúrese de confirmar la configuración.

4. Cree un nuevo perfil de certificado y utilice la CA utilizada para firmar la RSE de la UIA.

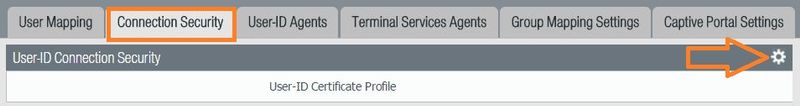

5. Debe ver una nueva pestaña en el dispositivo > identificación del usuario, denominada ' seguridad de conexión ':

6. Seleccione el perfil de certificado creado en el paso 4.

7. Si la confirmación va bien, debe ver la UIA conectada correctamente con el firewall.

Escenario de error

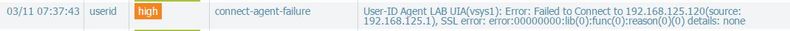

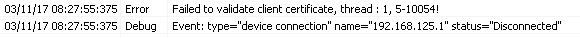

Si un certificado incorrecto o no está presente en la UIA mientras la seguridad de la conexión está activada en el cortafuegos, verá la siguiente entrada de registro en los registros del sistema (y del identificador de usuario):

Para el mismo error, en el agente, se verían los siguientes registros (en Monitoring-> logs):

Espero que esto ayudó. ¡ Mantente a salvo!