Ausgehend von PAN-OS 8,0 haben wir die Möglichkeit, mit Hilfe von Zertifikaten eine sichere Kommunikation zwischen der Firewall und dem User-ID-Agenten zu haben.

Hinweis: Dies erfordert, dass die Firewall auf Pan-OS 8,0 (oder später) sowie auf dem User-ID-Agent auf 8,0 (oder später) ist.

In diesem Prozess wird die UIA (User-ID Agent) der Firewall ein Zertifikat zur Validierung vorlegen. Die Firewall wird dieses Zertifikat gemäß dem konfigurierten Zertifizierungs Profil überprüfen. Wenn er alle Prüfungen im Zertifikats Profil bestanden hat, wird die Firewall die Verbindung von der UIA akzeptieren. Das kann die Sicherheit gegen "Schurken"-Uiguren gewährleisten.

Hier ist ein Schritt-für-die-Setup-Durchgang, um dies zu konfigurieren:

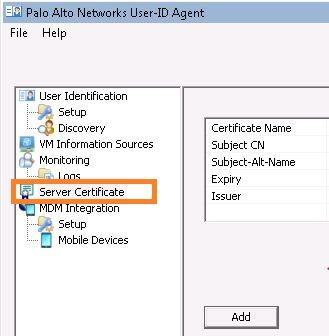

1. Starten Sie die UIA, sollten Sie eine neue Option namens ' Server Certificate ' sehen:

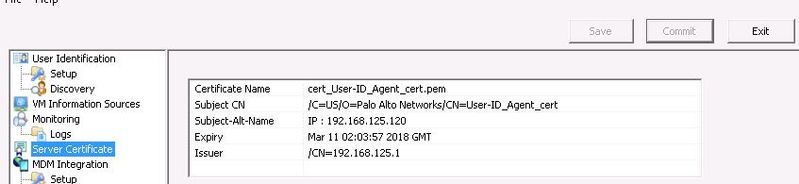

2. Wir müssen eine neue CSR für die UIA erstellen und Sie entweder von einer externen CA, einer hauseigenen CA oder einem selbst signierten Zertifikat unterschreiben lassen, das in der Firewall vorhanden ist. (Hinweis: wir benötigen das CA-Zertifikat, um auf der Firewall anwesend zu sein, damit wir es im Zertifikats Profil verwenden und das Zertifikat der UIA validieren können).

3. Sobald wir ein Zertifikat haben, können wir es in der UIA zusammen mit seinem privaten Schlüssel importieren. Vergewissern Sie sich, dass Sie die Konfiguration übertragen.

4. Erstellen Sie ein neues Zertifikats Profil und verwenden Sie die CA, die zur Unterzeichnung der CSR der UIA verwendet wird.

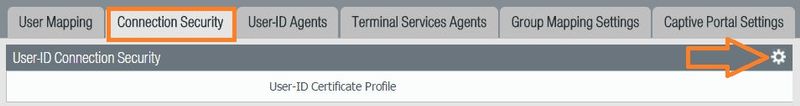

5. Sie sollten eine neue Registerkarte unter Gerät > BenutzerIdentifikation sehen, die "VerbindungsSicherheit" genannt wird:

6. Wählen Sie das in Schritt 4 erstellte Zertifikats Profil.

7. Wenn die Übergabe gut verläuft, sollten Sie sehen, wie die UIA erfolgreich mit der Firewall verbunden ist.

Ausfall Szenario

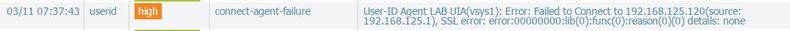

Wenn ein fehlerhaftes oder kein Zertifikat auf der UIA vorhanden ist, während die VerbindungsSicherheit auf der Firewall aktiviert ist, werden Sie den folgenden Log-Eintrag in den System-(und UserID) Protokollen sehen:

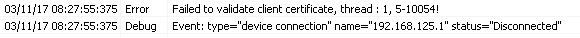

Für den gleichen Ausfall, auf dem Agenten, würden Sie die folgenden Protokolle (unter Monitoring-> Logs) sehen:

Hoffe, das half. Sicher bleiben!