Cómo configurar un puerto de descifrar espejo

Resolution

Resumen

PAN-os 6,0 introdujo una función para crear una copia del tráfico descifrado y enviarla a un puerto espejado, que permite capturar paquetes sin procesar del tráfico descifrado para archiving y análisis.

Nota: esta característica está disponible en los dispositivos de la serie PA-3000 y PA-5000 de Palo Alto Networks.

Pasos

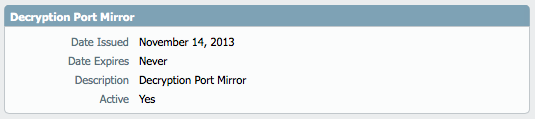

- Active la licencia "Mirror de puerto de descifrado". Ir al dispositivo > licencias:

- Reinicie el dispositivo.

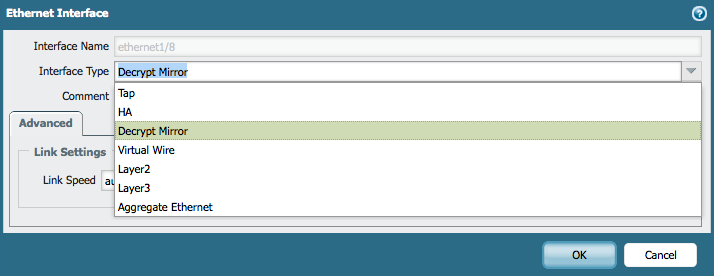

- Una vez finalizado el reinicio, elija una interfaz libre. Ir a la red > interfaces para usar como interfaz de espejo de puerto:

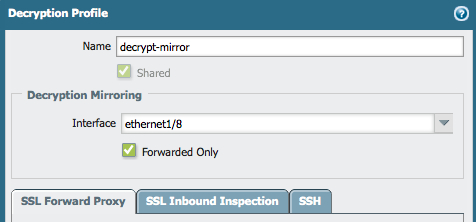

- Crear un perfil de descifrado. Ir a objetos > descifrar perfil. En este perfil, especifique qué interfaz debe enviar el tráfico descifrado:

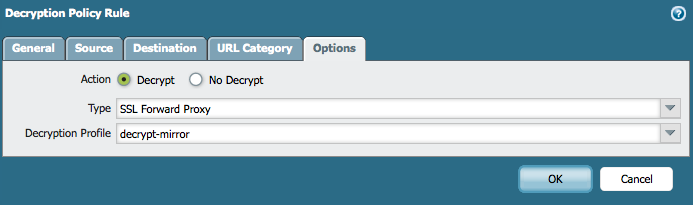

- Aplique el perfil de descifrado a la política o políticas de descifrado SSL:

- Permitir el reenvío de contenido descifrado. Ir al dispositivo > Setup > Content-ID:

- Confirme la configuración.

Todo el tráfico que coincida con la política de descifrado de SSL será desencriptado y reenviado al puerto Mirror, que es Ethernet 1/8 en el ejemplo anterior.

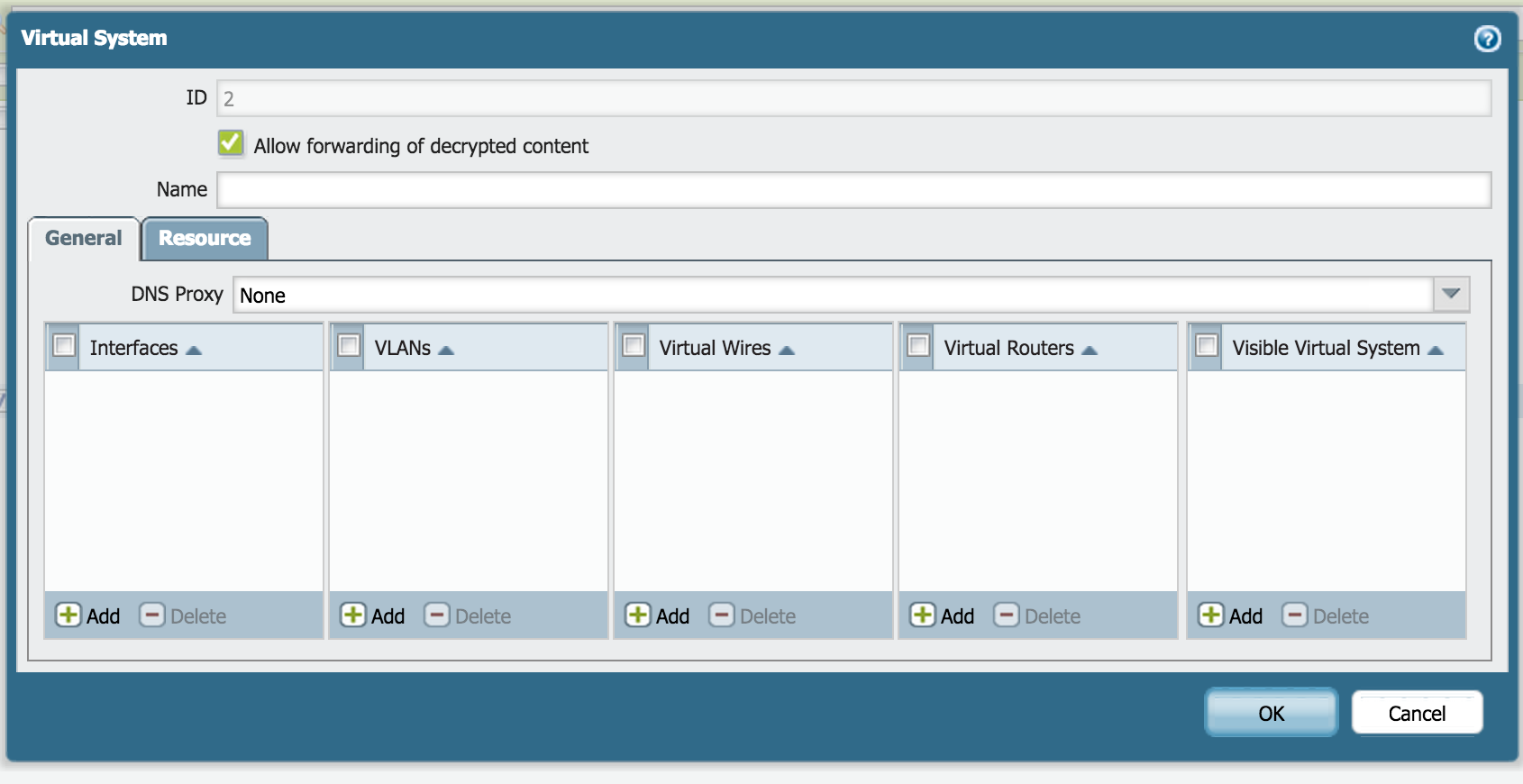

Configuración multi-VSYS

Al crear un nuevo VSYS, seleccione la opción "permitir el reenvío del contenido descifrado", que se muestra a continuación. El resto de la configuración es la misma que para un único entorno VSYS.

Verificación de

Una vez finalizada la instalación, las sesiones marcadas para descifrar se reenviarán al puerto designado.

Esto se puede comprobar en la tabla de sesiones filtrando todas las sesiones que se descifran-espejadas:

> Mostrar sesión todo filtro descifrar-espejo sí

--------------------------------------------------------------------------------

ID aplicación estado tipo bandera fuente [deporte] zona/Proto (traducido de IP[Port])

Vsys Dst [Dport] zona (traducido de IP[Port])

--------------------------------------------------------------------------------

33557112 web-navegación de flujo activo * NS 10.193.91.111 [55193]/Untrust/6 (10.193.88.91 [28832])

vsys1 216.58.209.224 [443]/Untrust (216.58.209.224 [443])

33557161 web-navegación de flujo activo * NS 10.193.91.111 [55241]/Untrust/6 (10.193.88.91 [6770])

vsys1 216.58.209.238 [443]/Untrust (216.58.209.238 [443])

33557106 web-navegación de flujo activo * NS 10.193.91.111 [55190]/Untrust/6 (10.193.88.91 [1490])

vsys1 216.58.209.230 [443]/Untrust (216.58.209.230 [443])

33557131 web-navegación de flujo activo * NS 10.193.91.111 [55207]/Untrust/6 (10.193.88.91 [44665])

vsys1 74.125.71.94 [443]/Untrust (74.125.71.94 [443])

33557084 web-navegación de flujo activo * NS 10.193.91.111 [55170]/Untrust/6 (10.193.88.91 [34083])

vsys1 204.79.197.203 [443]/Untrust (204.79.197.203 [443])

33557166 web-navegación de flujo activo * NS 10.193.91.111 [55244]/Untrust/6 (10.193.88.91 [50576])

vsys1 216.58.209.226 [443]/Untrust (216.58.209.226 [443])

33557086 Facebook-social-plugin flujo activo * NS 10.193.91.111 [55172]/Untrust/6 (10.193.88.91 [55838])

vsys1 31.13.93.3 [443]/Untrust (31.13.93.3 [443])

33557135 YouTube-base flujo activo * NS 10.193.91.111 [55210]/Untrust/6 (10.193.88.91 [31302])

vsys1 216.58.209.224 [443]/Untrust (216.58.209.224 [443])

33557118 web-navegación de flujo activo * NS 10.193.91.111 [55195]/Untrust/6 (10.193.88.91 [33260])

vsys1 74.125.206.154 [443]/Untrust (74.125.206.154 [443])

33557141 web-navegación de flujo activo * NS 10.193.91.111 [55215]/Untrust/6 (10.193.88.91 [50351])

vsys1 216.58.209.224 [443]/Untrust (216.58.209.224 [443])

33557116 web-navegación de flujo activo * NS 10.193.91.111 [55194]/Untrust/6 (10.193.88.91 [15099])

vsys1 216.58.209.238 [443]/Untrust (216.58.209.238 [443])

FLUJO activo de destello de 33557127 * NS 10.193.91.111 [55202]/Untrust/6 (10.193.88.91 [9829])

vsys1 216.58.209.230 [443]/Untrust (216.58.209.230 [443])

33557091 Twitter-flujo activo base * NS 10.193.91.111 [55179]/Untrust/6 (10.193.88.91 [28557])

vsys1 199.16.157.105 [443]/Untrust (199.16.157.105 [443])

33557143 web-navegación de flujo activo * NS 10.193.91.111 [55216]/Untrust/6 (10.193.88.91 [54633])

7316 http-flujo de vídeo activo * NS 10.193.91.111 [55238]/Untrust/6 (10.193.88.91 [26068])

vsys1 173.194.129.178 [443]/Untrust (173.194.129.178 [443])

7238 web-navegación de flujo activo * NS 10.193.91.111 [55184]/Untrust/6 (10.193.88.91 [28250])

vsys1 74.125.195.113 [443]/Untrust (74.125.195.113 [443])

7307 web-navegación de flujo activo * NS 10.193.91.111 [55233]/Untrust/6 (10.193.88.91 [44945])

vsys1 74.125.206.154 [443]/Untrust (74.125.206.154 [443])

Propietario: rvanderveken