概述

PAN OS 6.0 引入了使用帕洛阿尔托网络防火墙和用户 ID 代理作为系统日志侦听器的功能, 用于从网络中的不同系统收集系统日志, 并将用户映射到 IP 地址。用户到 IP 映射可以在安全规则和策略中使用。防火墙上的 PAN OS 版本和用户 ID 代理的版本应该至少为6.0。

注意: 在防火墙上的 PAN 操作系统版本应该是相同或高于版本的用户 ID 代理, 但最好是相同的.

本文档介绍如何在安装在 Windows 服务器上的用户 ID 代理上配置自定义系统日志发件人。有关帕洛阿尔托网络防火墙的类似配置, 请参见:如何配置自定义系统日志发件人和测试用户映射.

虽然防火墙可以在用户 ID 代理上使用事先筛选器作为系统日志发送者, 但管理员需要根据网络系统生成的日志创建筛选器。作为此配置的先决条件, 假定用户 ID 代理已连接到防火墙, 并且用户 ip 映射已发送到连接的帕洛阿尔托网络设备。

其他要求:

- 了解日志发件人日志

- 了解发件人的 IP 地址

- 了解服务器上可用于接受日志的可用端口

- 对用户正在连接的域的了解, 以及在登录时使用 "域 \" 表示法的知识

- 使用字段标识符或 Regex 标识符之间的决定

步骤

日志分析:

获得日志的一部分, 并尝试查找用户 ip 映射所需的字段。这些领域需要包括在内;用户名、IP 地址、分隔符和 "事件字符串"。事件字符串将告诉防火墙某个特定用户已成功登录, 并且需要收集用户名和 ip 地址, 并将其添加到用户 IP 映射数据库中。

下面的系统日志示例演示一个来自阿鲁巴无线控制器的记录:

2013-03-20 12:56:53 local4 通知 Aruba-Local3 authmgr [1568]: <522008> <NOTI><Aruba-Local3 10.200.10.10="">用户认证成功: 用户名 = ilija MAC=78:f5:fd:dd:ff:90 IP = 10.200.27.67</Aruba-Local3> </NOTI> </522008>

2013-03-20 12:56:53 local4 Aruba-Local3 authmgr [1568]: <522008> <NOTI><Aruba-Local3 10.200.10.10="">用户身份验证成功: 用户名 = jovan MAC=78:f5:fd:dd:ff:90 IP = 10.200.27.68 角色 = 必须-STAFF_UR VLAN=472 AP=00:1a:1e:c5:13:c0 SSID=MUST-DOT1X AAA 配置文件 =MUST-DOT1X_AAAP 授权方法 = 802.1x 授权服务器 = 工作人员</Aruba-Local3></NOTI> </522008>

2013-03-20 12:56:57 local4 通知 Aruba-Local3 authmgr [1568]: <522008> <NOTI><Aruba-Local3 10.200.10.10="">用户认证成功: username=1209853ab111018 MAC=c0:9f:42:b4:c5:78 IP = 10.200.36.176 角色 = 来宾 VLAN=436 AP=00:1a:1e:c5:13:ee SSID = 客户 AAA 配置文件 = 来宾授权方法 = Web 验证服务器 = 来宾</Aruba-Local3></NOTI> </522008>

2013-03-20 12:57:13 local4 通知 Aruba-Local3 authmgr [1568]: <522008> <NOTI><Aruba-Local3 10.200.10.10="">用户认证成功: username=1109853ab111008 MAC=00:88:65:c4:13:55 IP = 10.200.40.201 角色 = 来宾 VLAN=440 AP=00:1a:1e:c5:ed:11 SSID = 客户 AAA 配置文件 = 来宾授权方法 = Web 验证服务器 = 来宾</Aruba-Local3></NOTI> </522008>

从对上述日志示例 (日志输出) 的分析中, 可以使用提交的标识符来处理解析。

- 作为事件字符串搜索 "用户身份验证成功" 字符串

- 作为用户名前缀使用: ' 用户名 = '

- 作为用户名分隔符: "空空间"

- 作为地址前缀: ' IP = '

- 作为地址分隔符: "空空间"

注意: "空空间" 表示使用键盘上的 "空间" 按钮.

配置:

- 定义日志分析器配置文件, 它将用于发送到防火墙侦听器的日志事件。

- 在用户 ID 代理上转到下面: 安装程序 > 编辑 > 日志

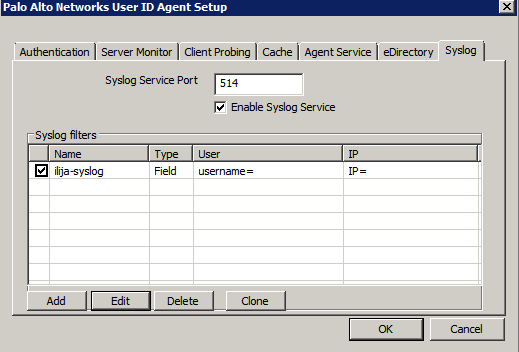

- 选择侦听新的日志信息的端口

- 添加新的日志分析器配置文件

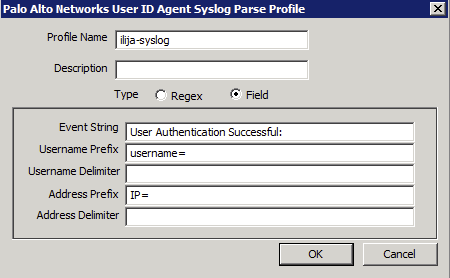

- 添加适当的配置文件名称和说明 (如果需要)

- 选择适当的分析器类型 (在此示例中配置了字段标识符)

- 输入细节作为威慑从分析之前做了

- 不要忘记启用日志服务

完全配置的日志过滤器应如下所述:

- 在受监视的服务器列表中配置服务器:

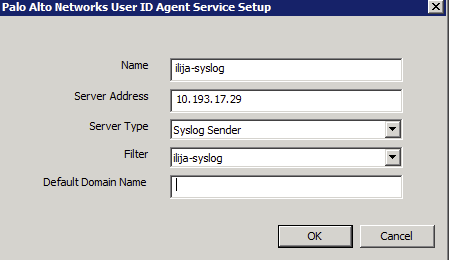

- 转到用户 ID > 发现, 并添加新服务器

- 输入 IP 地址的名称, 并选择 "日志发件人" 作为服务器类型

- 添加筛选器选择, 在上一步中定义的筛选器

- 如果需要, 添加默认域名 (如果添加了此域, 则会将域字段附加到使用此服务器连接发现的所有用户) 中。

- 将更改提交给用户 ID 代理

- 确认服务器正在侦听已定义的端口 (在服务器的 cmd 中使用 "netstat" 命令)

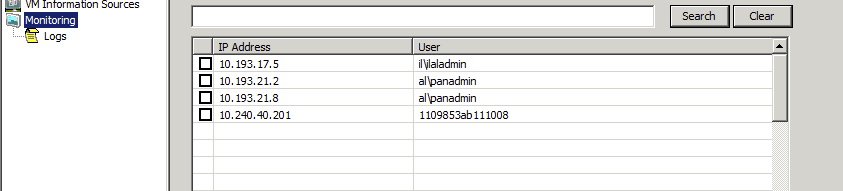

- 检查是否从服务器发件人接收日志并在用户 ID 代理上生成映射

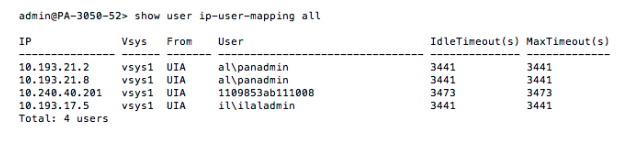

- 在防火墙上, 检查是否接收来自用户 ID 代理的映射。这些映射将是用户 id 代理类型, 因为它们是从用户 id 代理收集并授予防火墙的。

所有者: ialeksov